Questões de Concurso Sobre noções de informática

Foram encontradas 59.924 questões

Acerca do programa de navegação Mozilla Firefox, em sua versão mais atual, e dos conceitos de organização e de gerenciamento de arquivos e pastas, julgue o item.

Acerca do programa de navegação Mozilla Firefox, em sua versão mais atual, e dos conceitos de organização e de gerenciamento de arquivos e pastas, julgue o item.

Acerca do programa de navegação Mozilla Firefox, em sua versão mais atual, e dos conceitos de organização e de gerenciamento de arquivos e pastas, julgue o item.

Acerca do programa de navegação Mozilla Firefox, em sua versão mais atual, e dos conceitos de organização e de gerenciamento de arquivos e pastas, julgue o item.

Julgue o item, relativo aos conceitos de hardware e ao sistema operacional Windows 8.

Julgue o item, relativo aos conceitos de hardware e ao sistema operacional Windows 8.

No Windows 8, a única forma de o usuário realizar busca por itens no computador é por meio da caixa de busca,  , do Explorador de Arquivos.

, do Explorador de Arquivos.

Julgue o item, relativo aos conceitos de hardware e ao sistema operacional Windows 8.

RAM, ROM e cache são exemplos de memórias utilizadas nos computadores, as quais têm a função de manipular as informações e retorná‐las ao usuário.

Julgue o item, relativo aos conceitos de hardware e ao sistema operacional Windows 8.

As placas de rede não podem ser on board, tendo em vista que necessitam de muita memória para garantir, de forma eficiente, o tráfego das informações via rede de computadores.

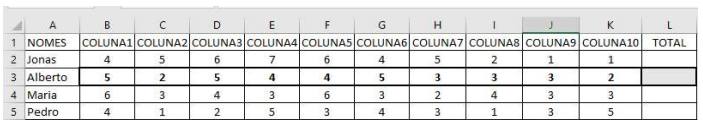

Marque a alternativa CORRETA que indica a fórmula correta a ser digitada na célula L3 para calcular a soma dos valores de Alberto do intervalo da COLUNA1 à COLUNA10

( 1 ) Ransomware

(2 ) Spyware

( 3 ) Worms

( 4 ) Adware

( 5 ) Cavalo de Troia

(__) É malware que se infiltra no dispositivo da vítima apresentando-se como software legítimo. Uma vez instalado, é ativado, ele às vezes até baixa malware adicional.

(__) É gerar receita para o desenvolvedor exibindo para a vítima anúncios indesejados. Tipos comuns incluem alguns jogos gratuitos ou barras de ferramentas do navegador. Eles coletam dados pessoais sobre a vítima para usá-los para personalizar os anúncios que exibem.

(__) São projetados com um objetivo em mente: proliferação. Ele infecta um computador e se replica em seguida, espalhando-se para dispositivos adicionais enquanto permanece ativo em todas as máquinas infectadas.

(__) É a versão malware da carta de resgate de um sequestrador. Normalmente, ele bloqueia ou nega o acesso ao dispositivo e arquivos até que ele receba um resgate. Pessoas ou grupos que armazenam informações vitais em seus dispositivos correm risco com a ameaça.

(__) Coleta informações sobre um dispositivo ou rede e transmite esses dados para o invasor. Os cibercriminosos normalmente usam para monitorar a atividade de uma pessoa na Internet e coletar dados pessoais, incluindo credenciais de login, números de cartão de crédito ou informações financeiras, para fins de fraude ou roubo de identidade.

Relacione as lacunas de acordo com a definição CORRETA de cada malwares, e assinale a alternativa que apresenta a sequência CORRETA.

Dada a informação acima marque a alternativa INCORRETA que indica um navegador de internet:

Concurso Público – Concurso Público – Concurso Público

Onde o operador deve acessar no menu Página Inicial para realizar esse tipo de formatação?