Questões de Redes de Computadores - HTTP ( Hypertext Transfer Protocol ) para Concurso

Foram encontradas 486 questões

Julgue o item seguinte, relativo a métodos e protocolos de autenticação.

O protocolo OAuth 2, adotado por instituições de governo

para autenticação e controle dos acessos às suas APIs,

permite que aplicativos obtenham acesso limitado a contas

de usuários em um serviço HTTP, sem a necessidade de

envio do nome de usuário e da senha.

HTTP/1.1 200 XXXX

Connection: close

Considerando-se esse trecho inicial de uma mensagem de resposta HTTP, é correto afirmar que XXXX representa

O protocolo HTTP (HyperText Transfer Protocol), que constitui a base para a World Wide Web, no modelo OSI, está contido na camada de:

Assinale a opção que apresenta o provável motivo do recebimento do código de estado(status) 401 nessa tentativa de conexão.

Assinale a alternativa que apresenta o protocolo de Internet que faz parte da camada de Aplicação do TCP/IP.

WordPress é um CMS originalmente criado para publicar blogs, mas que evoluiu para suportar publicações na web, incluindo sites, listas de discussão e fóruns, galerias de mídia, sites governamentais e até mesmo lojas online.

Com relação ao uso do protocolo HTTPS no WordPress, analise as afirmativas a seguir.

I. Oferece mais conectividade – não é capaz de criptografar e descriptografar dados e provê ajustes de conectividade ao substituir a rapidez pela robustez em relação ao HTTP.

II. Otimização para os motores de busca. Muitos mecanismos de pesquisa adicionam uma penalidade a sites que não usam o HTTPS, tornando mais difícil alcançar os melhores resultados nas pesquisas.

III. Fornece maior confiança. Os usuários confiam em sites mais seguros. Embora não necessariamente saibam que seu tráfego é criptografado, eles reconhecem que o pequeno ícone de cadeado significa que um site se preocupa com sua privacidade.

Está correto o que se afirma em

O protocolo de internet que permite ao usuário abrir documento em HTML como uma página de internet por meio de um Browser é:

( ) O protocolo HTTP faz a criptografia do transporte de dados para que estes não fiquem visíveis para usuários externos e recentemente substituiu o HTTPS, sendo atualmente o padrão para a maioria dos sites.

( ) Dentro do protocolo HTTPS existe um outro protocolo responsável por inserir a camada de criptografia, tal como o TSL, que une as forças das chaves assimétricas e simétricas durante o processo de comunicação.

( ) Enquanto o protocolo SMTP é responsável pelo envio e recebimento de e-mails entre servidores, o protocolo POP3 lida com o recebimento e o download de mensagens para o dispositivo do usuário.

( ) O protocolo IMAP enfoca o download e armazenamento de e-mails localmente, já o POP3 oferece uma abordagem para acesso e gerenciamento de mensagens de e-mail diretamente nos servidores de e-mail.

Assinale a sequência correta.

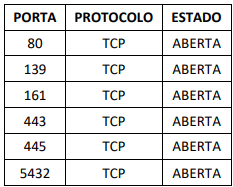

A tabela a seguir apresenta o resultado desta varredura.

Sobre o resultado desta varredura, avalie as seguintes afirmativas:

I. Por padrão, a existência das portas 80 e 443 abertas significa que este servidor está acessando portais em outros dispositivos por meio dos protocolos HTTP e HTTPS.

II. Por padrão, a existência da porta 161 aberta, significa que este servidor permite consultas por meio do protocolo SNMP.

III. Por padrão, a existência da porta 5432 aberta, significa que este servidor permite consultas ao banco de dados MySQL.

Está correto o que se afirma em

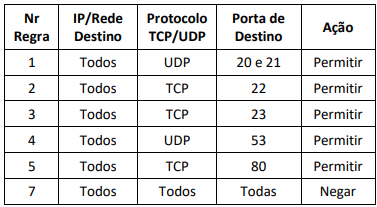

As regras que controlam os pacotes com origem na rede corporativa e destino na internet estão apresentadas na tabela a seguir.

Em relação aos dispositivos desta rede corporativa e as regras de acesso estabelecidas pelo dispositivo de segurança, analise as seguintes afirmativas:

I. Os dispositivos desta rede corporativa poderão realizar acessos ao serviço de resolução de nomes (DNS) e páginas web (HTTP e HTTPS) disponíveis na internet.

II. Os dispositivos desta rede corporativa poderão realizar acessos a outros dispositivos na internet por meio do protocolo Secure Shell (SSH) e Telnet; e

III. Os dispositivos desta rede corporativa poderão realizar transferência de arquivos com dispositivos na internet por meio do File Transfer Protocol (FTP).

Está correto o que se afirma em

Para o uso do HTTPS, que é criptografado para aumentar a segurança da transferência de dados, é necessário que um certificado SSL ou TLS esteja instalado no sítio.

(1) 200

(2) 205

(3) 302

(4) 403

(5) 500

( ) Indica que a solicitação foi bem-sucedida e o servidor está retornando os dados solicitados.

( ) Indica que a página ou o recurso solicitado pelo cliente foi movido.

( ) Indica que ocorreu um erro interno no servidor ao processar a solicitação do cliente.

( ) Indica que o servidor entendeu a solicitação, mas se recusa a cumpri-la.

A sequência correta é