Questões de Redes de Computadores - Segurança de Redes para Concurso

Foram encontradas 1.041 questões

Julgue o item a seguir, a respeito de segurança de redes sem fio e de segurança de ativos de redes.

Conforme o padrão IEEE 802.11ax, é irrelevante o uso de

MFP (Management Frame Protection) para manter a

resiliência de redes de missão crítica, já que o MFP usa

tecnologia insegura.

Julgue o item a seguir, a respeito de segurança de redes sem fio e de segurança de ativos de redes.

O SNMPv3 suporta autenticação e criptografia, permitindo

três níveis de segurança diferentes: NoAuthNoPriv,

AuthNoPriv e AuthPriv.

Um administrador de rede precisa fazer configurações de permissão ou negação de tráfego para os protocolos na pilha TCP/IP entre redes com um firewall como elemento de controle de fluxo.

A partir dessa situação hipotética, julgue o próximo item.

Para que o HTTPS seja admitido em sua porta padrão, o

administrador precisa permitir o UDP na porta 443.

Um administrador de rede precisa fazer configurações de permissão ou negação de tráfego para os protocolos na pilha TCP/IP entre redes com um firewall como elemento de controle de fluxo.

A partir dessa situação hipotética, julgue o próximo item.

Para que o IMAP e o IMAPS sejam negados em suas portas

padrão, o administrador deve bloquear as portas 143 e 993,

ambas com o TCP.

A respeito de técnicas de proteção de aplicações web, julgue o item subsequente.

A utilização de HTTPS para todas as comunicações entre

cliente e servidor elimina a necessidade de outras medidas de

segurança.

Um servidor web de uma empresa de e-commerce foi alvo de um ataque DDoS. Durante o ataque, o servidor começou a apresentar lentidão extrema, tornando-se incapaz de atender às requisições legítimas dos clientes. A equipe de segurança detectou um tráfego anormal proveniente de diversos endereços IP, todos de dispositivos comprometidos em diferentes partes do mundo, que inundavam o servidor com solicitações massivas e simultâneas, visando interromper ou degradar significativamente a disponibilidade do serviço de e-commerce.

Tendo como referência a situação hipotética precedente, julgue

o item a seguir.

Tendo como referência a situação hipotética precedente, julgue o item a seguir.

Envenenamento de cache DNS pode ser uma técnica

associada a ataques DDoS.

Como a chefia não se opôs, Amanda implementou o algoritmo:

FTPS (FTP Secure) e SFTP (SSH File Transfer Protocol) são simplesmente outros nomes para FTP e não oferecem nenhuma funcionalidade adicional.

FTP pode ser utilizado tanto em modo ativo quanto em modo passivo, permitindo a transferência de arquivos através de firewalls e roteadores com diferentes configurações de segurança.

Sobre os mecanismos de proteção de rede, é CORRETO afirmar:

Para assegurar a segurança das redes sem fio, a EPE deve implementar

O protocolo IPSEC pode operar em dois modos principais: modo transporte e modo túnel. Compreender a diferença entre esses modos é crucial para a implementação eficaz de segurança nas comunicações.

Nesse sentido, assinale a opção que apresenta a principal diferença entre eles

Hoje em dia, os antivírus bloqueiam quase tudo em estações de trabalho, no entanto, com o crescimento da Internet, os vírus estão infectando através da simples navegação ou de e-mails. Assinale a alternativa que apresenta a melhor forma de tratar esse tipo de infecção.

Quando o algoritmo de roteamento é implementado, cada roteador precisa tomar decisões com base no conhecimento local, não na imagem completa da rede. Uma técnica local simples é a de _________ , na qual cada pacote de entrada é enviado para cada interface de saída, exceto para aquela em que chegou.

Analise e indique a altemativa que melhor preenche a lacuna no texto acima.

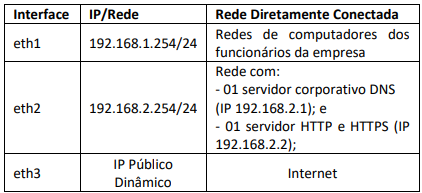

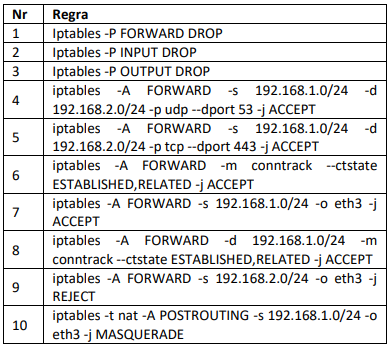

A tabela a seguir descreve como as interfaces desse servidor IPTables estão configuradas e conectadas.

As regras de acesso configuradas neste servidor IPTables são apresentadas na tabela a seguir.

Diante deste cenário, analise as afirmativas a seguir:

I. As máquinas da rede 192.168.1.0/24 podem acessar todos os serviços disponíveis na rede 192.168.2.0/24.

II. As máquinas da rede 192.168.1.0/24 podem acessar à internet.

III. Os serviços disponíveis na rede 192.168.2.0/24 podem ser acessados por dispositivos na internet.

Está correto o que se afirma em

Com relação ao assunto, avalie as afirmativas a seguir:

I. O firewall deverá permitir que os pacotes do tipo UDP com porta de destinado 514 acessem o servidor Syslog.

II. O protocolo Syslog possui níveis de severidade de mensagens, que vão de 0 (Emergency) a 7 (Debug).

III. O servidor Syslog poderá armazenar mensagens de diversos ativos de rede da empresa.

Está correto o que se afirma em

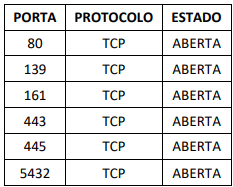

A tabela a seguir apresenta o resultado desta varredura.

Sobre o resultado desta varredura, avalie as seguintes afirmativas:

I. Por padrão, a existência das portas 80 e 443 abertas significa que este servidor está acessando portais em outros dispositivos por meio dos protocolos HTTP e HTTPS.

II. Por padrão, a existência da porta 161 aberta, significa que este servidor permite consultas por meio do protocolo SNMP.

III. Por padrão, a existência da porta 5432 aberta, significa que este servidor permite consultas ao banco de dados MySQL.

Está correto o que se afirma em

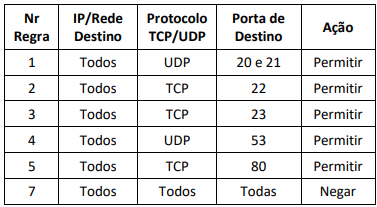

As regras que controlam os pacotes com origem na rede corporativa e destino na internet estão apresentadas na tabela a seguir.

Em relação aos dispositivos desta rede corporativa e as regras de acesso estabelecidas pelo dispositivo de segurança, analise as seguintes afirmativas:

I. Os dispositivos desta rede corporativa poderão realizar acessos ao serviço de resolução de nomes (DNS) e páginas web (HTTP e HTTPS) disponíveis na internet.

II. Os dispositivos desta rede corporativa poderão realizar acessos a outros dispositivos na internet por meio do protocolo Secure Shell (SSH) e Telnet; e

III. Os dispositivos desta rede corporativa poderão realizar transferência de arquivos com dispositivos na internet por meio do File Transfer Protocol (FTP).

Está correto o que se afirma em