Questões de Concurso Público Prefeitura de Teresina - PI 2016 para Técnico de Nível Superior - Analista de Sistemas

Foram encontradas 60 questões

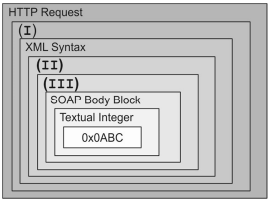

Na figura, as camadas identificadas por (I), (II) e (III), são, correta e respectivamente,

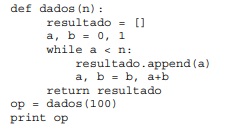

O valor final contido na posição de índice 6 de op é

As variáveis a e b são, respectivamente, dos tipos

Considere:

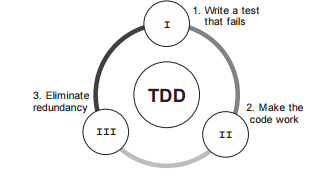

I. Etapa inicial, onde se escreve um teste que falha, para alguma funcionalidade que ainda será Escrita. II. Já com o teste criado, é o momento de executar o teste. III. Eliminar códigos redundantes, remover acoplamentos, enfim, identificar pontos de melhoria no código.

As etapas I, II e III são, respectivamente,