Questões de Concurso

Para técnico de tecnologia da informação

Foram encontradas 8.889 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Acerca dos conceitos de análise e projeto de sistemas em engenharia de software, julgue o item subsequente.

Na atividade de levantamento de requisitos, as características de qualidade que o sistema deve possuir e que estão relacionadas às suas funcionalidades são denominadas requisitos funcionais.Acerca dos conceitos de análise e projeto de sistemas em engenharia de software, julgue o item subsequente.

O objetivo da tarefa de validação, realizada na etapa de análise de requisitos, consiste em assegurar que o software atenderá às necessidades levantadas pelo cliente.

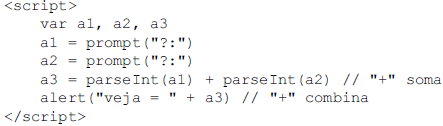

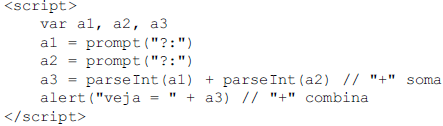

Com base nesse trecho de código JavaScript, julgue o item a seguir.

Por ser um código JavaScript, o trecho em questão é executado

do lado servidor.

Com base nesse trecho de código JavaScript, julgue o item a seguir.

Ao se executar esse código em uma página HTML, serão exibidas duas caixas de entrada de dados e uma caixa de mensagem para o usuário.Memórias são utilizadas por computadores como recurso auxiliar para armazenamento de dados necessários ao processamento. Acerca dos tipos de memória volátil, julgue o seguinte item.

DIMM (dual inline memory module) é um dos tipos de

encapsulamento para memória DRAM. Por padrão, pentes de

memória DIMM só possuem um tipo, denominados DDR.

Memórias são utilizadas por computadores como recurso auxiliar para armazenamento de dados necessários ao processamento. Acerca dos tipos de memória volátil, julgue o seguinte item.

Memórias do tipo SIMM de 30 vias ou 72 vias podem ser utilizadas em PCs padrão 386, 486 e Pentium.Ferramentas de firewall são amplamente utilizadas em redes de computadores, de maneira a permitir ou negar determinado fluxo de pacotes. Com relação a firewall convencional de rede, julgue o item subsecutivo.

Um firewall é incapaz de fazer roteamento.

Ferramentas de firewall são amplamente utilizadas em redes de computadores, de maneira a permitir ou negar determinado fluxo de pacotes. Com relação a firewall convencional de rede, julgue o item subsecutivo.

Um firewall é capaz de verificar tanto o endereço IP de origem quanto o endereço IP de destino em um pacote de rede.Ferramentas de firewall são amplamente utilizadas em redes de computadores, de maneira a permitir ou negar determinado fluxo de pacotes. Com relação a firewall convencional de rede, julgue o item subsecutivo.

Ao verificar a porta de origem e de destino de um pacote do tipo UDP, o firewall fragmenta automaticamente pacotes UDP com a porta de origem 01 e de destino como 02, já que são portas utilizadas para controle de fluxo de pacotes de tempo real.Julgue o item seguinte, relativo a DNS (domain name system), que é amplamente utilizado na Internet para resolução de nomes.

Registro DNS do tipo A (address) indica o endereço IP

atribuído a determinado nome.

Julgue o item seguinte, relativo a DNS (domain name system), que é amplamente utilizado na Internet para resolução de nomes.

Sendo um sistema de nome centralizado e hierárquico, o DNS faz uso do protocolo WWW para resolver um nome em um endereço IP.Julgue o item seguinte, relativo a DNS (domain name system), que é amplamente utilizado na Internet para resolução de nomes.

Caso precise ser consultado em uma requisição DNS, um root server deverá indicar corretamente o servidor responsável por determinado domínio e seu endereço IP.Estruturas de pilhas, filas e árvores binárias são amplamente utilizadas para a construção de algoritmos e programas de computador. Acerca dessas estruturas, julgue o item subsecutivo.

Em uma lista linear, a inserção de um elemento é feita em uma

extremidade e a eliminação, na outra. Esse tipo de estrutura

também é conhecida como FIFO (first in, first out).

Estruturas de pilhas, filas e árvores binárias são amplamente utilizadas para a construção de algoritmos e programas de computador. Acerca dessas estruturas, julgue o item subsecutivo.

Nas estruturas de pilhas, a inserção de um novo item ou a remoção de um item já existente ocorre tanto na extremidade de baixo quanto no topo da pilha.Estruturas de pilhas, filas e árvores binárias são amplamente utilizadas para a construção de algoritmos e programas de computador. Acerca dessas estruturas, julgue o item subsecutivo.

Uma estrutura do tipo árvore é considerada binária se e somente se um conjunto infinito de elementos denominados nós existir.Com relação às principais diferenças entre portas paralelas e seriais, assim como ao seu uso, julgue o item que se segue.

Dispositivos RS-232 normalmente são classificados em DTE

e DCE, o que permite definir quais fios em portas seriais irão

enviar sinais de dados.

Com relação às principais diferenças entre portas paralelas e seriais, assim como ao seu uso, julgue o item que se segue.

Uma porta paralela (DB-25) é formada por dezessete linhas de sinal e oito linhas ligadas ao terra.Com relação às principais diferenças entre portas paralelas e seriais, assim como ao seu uso, julgue o item que se segue.

A notação 8/N/1 em portas seriais determina que sejam transmitidos oito bites de dados, com paridade ímpar e um bite de CRC.Com relação a placas de vídeo modernas, julgue o próximo item, acerca de GPU (graphics processing unit).

Uma GPU reduz o uso do processador principal do

computador relacionado às tarefas de geração e processamento

de imagens.

Com relação a placas de vídeo modernas, julgue o próximo item, acerca de GPU (graphics processing unit).

O trabalho de uma GPU consiste em executar uma sequência de etapas relacionadas, entre outras, com a elaboração de elementos geométricos, aplicação de cores e inserção de efeitos.