Questões de Concurso Sobre banco de dados

Foram encontradas 15.836 questões

Atomicidade refere-se à propriedade de um sistema gerenciador de banco de dados (SGBD) que garante que os dados armazenados sejam indivisíveis.

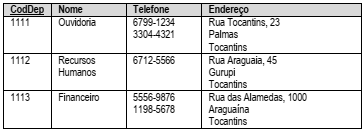

A tabela Departamento, apresentada a seguir, não se encontra na 1ª forma normal.

Com a aplicação das regras da 1ª forma normal, os dados foram reorganizados

e, inclusive, foi criada a tabela Dep_Telefone. Assim, a nova distribuição dos

dados é:

Com relação ao uso de procedures e functions em um banco de dados MySQL, analise as afirmativas a seguir e assinale a alternativa correta:

I. Uma procedure é executada através do comando CALL.

II. Uma procedure pode conter parâmetros do tipo IN, OUT e INOUT.

III. A cláusula RETURNS é utilizada apenas em functions, nunca em procedures.

IV. O MySQL não permite a criação de procedures e functions.

Para responder à questão, suponha que após a criação de um banco de dados em um SGBD MySQL, foram executadas as instruções SQL mostradas com sucesso no quadro abaixo.

A instrução abaixo retorna quantos registros?

SELECT COUNT(*) as quantidade

FROM Venda

WHERE nf>5

AND codcli<4

SELECT * FROM usuario WHERE login = ‘fulano’ AND senha = ‘naosei’

Suponha que um usuário tente manipular a instrução da seguinte forma:

SELECT * FROM usuario WHERE login = ‘fulano’ AND senha = ‘naosei OR x=x’

Suponha, usando a string ‘naosei OR x=x’, que o usuário conseguiu ter acesso ao sistema sem saber a senha do usuário ‘fulano’ (considerando que ‘fulano’ é um usuário válido). Sobre o código acima, é correto afirmar que

Considere o seguinte diagrama entidade-relacionamento resultante da modelagem de um banco de dados relacional:

Segundo esse diagrama, é correto afirmar que

Um banco possui um modelo de dados com três tabelas:

CLIENTE, AGENCIA e CONTA, as quais foram criadas em

SQL seguindo os comandos a seguir:

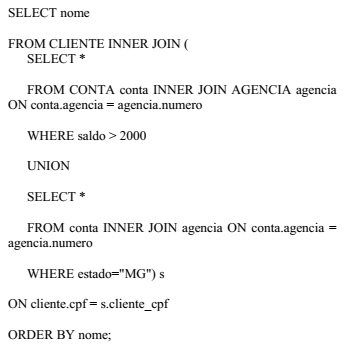

Um banco possui um modelo de dados com três tabelas:

CLIENTE, AGENCIA e CONTA, as quais foram criadas em

SQL seguindo os comandos a seguir:

Considerando-se o modelo de dados e os dados apresentados

nas informações de referência, é correto afirmar que, ao se

executar o comando mostrado, serão apresentados os

seguintes nomes, na ordem a seguir:

Um banco possui um modelo de dados com três tabelas:

CLIENTE, AGENCIA e CONTA, as quais foram criadas em

SQL seguindo os comandos a seguir:

Considere que um analista tenha incluído na tabela um novo dado com o seguinte comando:

INSERT INTO CONTA VALUES("1234", "5",

"19878191010", "1243", 2000,00);

Esse comando, porém, tem gerado um erro que, em ambiente DB2, está relacionado a um SQLSTATE e a um SQLCODE. Assinale a alternativa que indica esse erro, assim como o SQLCODE e o SQLSTATE.

A criptografia é uma técnica que pode ser utilizada para manter as informações dos bancos de dados em sigilo, protegidas. Ao lidar com senhas de usuários, as recomendações são as de que nunca se armazenem senhas brutas de usuários no banco de dados.

A respeito da linha de comando MySQL a seguir, assinale a alternativa INCORRETA:

INSERT INTO usuarios (login, senha) VALUES ('usuario_1',

MD5('abc123'));

Considere 4 hosts A, B, C e D conectados em uma mesma rede. D está rodando o software Postgresql servidor, e os demais possuem um cliente instalado.

Suponha que os hosts A, B e C têm os respectivos IPs 192.168.0.1, 192.168.10.2 e 192.168.10.3 que o servidor D tem IP 192.168.0.254 e que todos eles estão em uma mesma DMZ, sem nenhum firewall entre os hosts. Considere que as linhas abaixo mostram o conteúdo do arquivo pg_hba.conf usado pelo servidor da máquina D e que as bases de dados b0, b1 e b2 foram criadas bem como os usuários u0, u1 e u2. Foi feito um teste na máquina D e localmente todos os usuários conseguiram realizar consultas com sucesso em todas as bases mencionadas.

# Início do arquivo pg_hba.conf

# TYPE DATABASE USER ADDRESS METHOD

local all all trust

local b0 all trust

host b1 all 192.168.10.0/24 trust

host b2 u2 192.168.10.0/24 md5

host b2 u2 192.168.10.3/32 reject

# Fim do arquivo pg_hba.conf A

A Partir do exposto, analise as seguintes afirmações:

I. Com o usuário u0 usando a senha correta, é possível se autenticar na base b0 a

partir do host B.

II. Com o usuário u1 usando a senha correta, é possível se autenticar na base b1 a partir do host A.

III. Com o usuário u2 não usando senha, não é possível se autenticar na base b2 a partir do host C.

IV. Com o usuário u2 usando a senha correta, é possível se autenticar na base b2 a partir do host C.

V. Com o usuário u2 usando a senha correta, não é possível se autenticar na base b2 a partir do host A.

Estão corretas apenas as afirmativas: