Questões de Concurso Sobre noções de informática

Foram encontradas 59.861 questões

Considerando o tema vírus de computador e ameaças eletrônicas, analise as assertivas e assinale a única alternativa correta.

I. Sniffer é um tipo de malware que permite ao hacker ou cracker obter controle completo através de uso remoto de um computador afetado. Ou seja, transforma um computador em um “zumbi” para realizar tarefas de forma automatizada na Internet, sem o conhecimento do usuário.

II. Spyware é um software espião de computador, que tem o objetivo de observar e roubar informações pessoais do usuário que utiliza o computador que o programa está instalado, retransmitido as informações para uma fonte externa na internet, sem o conhecimento ou consentimento do usuário.

III. O worm é um tipo de malware mais perigoso que um vírus comum, pois sua propagação é rápida e ocorre sem controle da vítima. Assim que ele contamina um computador, o programa malicioso cria cópias de si mesmo em diferentes locais do sistema e se espalha para outras máquinas, seja por meio de Internet, mensagens, conexões locais, dispositivos USB ou arquivos.

Considerando as definições de Internet, Intranet e Gerenciadores de Correio Eletrônico, analise as assertivas abaixo e assinale a alternativa correta.

I. A lista Favoritos dos navegadores de Internet tem a função de permitir que o usuário armazene endereços de seus sites favoritos, para que possa visitá-los no futuro com apenas com um clique no endereço do favorito na referida lista.

II. Quando uma mensagem recebida por um correio eletrônico for encaminhada para outro destinatário, o texto dessa mensagem e seu anexo automaticamente serão encaminhados ao novo destinatário.

III. A limitação no tamanho dos anexos enviados, por todos os correios eletrônicos, é de 50 Megabytes.

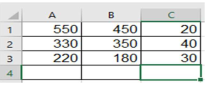

Trabalhando com a planilha eletrônica do pacote Microsoft Office, MS-Excel 2016, versão em português e em sua configuração padrão, o usuário digitou na célula C4 da planilha abaixo, a seguinte fórmula:

=SOMA(A1:B2) / C2 + B3

Assinale a alternativa que apresenta o resultado na célula C4.

Considerando o MS-Word 2016, em português e em sua configuração padrão, se durante a digitação de um documento o usuário marcar um texto com o mouse e as teclas CTRL + N forem pressionadas simultaneamente a seguinte ação acontecerá:

(Obs.: o sinal de + não faz parte do comando, significa que as teclas devem ser pressionadas simultaneamente.)

Usando o Windows 10, instalação padrão, português do Brasil, se o usuário ao acessar o Explorador de Arquivos, selecionar com o mouse um determinado arquivo que esteja localizado no HD do computador do usuário e, na sequência, pressionar simultaneamente as teclas de atalho CTRL + E, o arquivo será:

(Obs.: o sinal de + não faz parte do comando, significa que as teclas devem ser pressionadas simultaneamente.)

Sobre os conceitos de vírus e outros tipos de programas maliciosos que podem provocar ataques em um computador, analise as assertivas e assinale a alternativa correta.

I. O Cavalo de Tróia ou Trojan Horse é um tipo programa malicioso que podem entrar em um computador disfarçados como um programa comum e legítimo. Ele serve para possibilitar a abertura de uma porta de forma que usuários mal-intencionados possam invadir seu computador.

II. O backdoor é um recurso utilizado por diversos malwares para garantir acesso remoto ao sistema ou à rede infectada. Para esse fim, os códigos maliciosos podem explorar falhas críticas não documentadas existentes em programas instalados, falhas características de softwares desatualizados ou do firewall, para abrir portas do roteador.

III. Ransomware é um tipo de software nocivo que restringe o acesso ao sistema infectado com uma espécie de bloqueio e cobra um resgate em criptomoedas para que o acesso possa ser restabelecido.

Considerando o tema computação em nuvem (do inglês cloud computing), analise as assertivas e assinale a alternativa que apresenta corretamente conceitos e aplicações de Computação em Nuvens.

I. Computação em nuvem é a possibilidade de acessar arquivos e executar diferentes tarefas pela internet, sem a necessidade de instalar aplicativos no computador do usuário.

II. O armazenamento de dados é feito em serviços on-line, em uma rede de computadores. Dessa maneira, para realizarmos determinada tarefa, bastaria nos conectarmos ao serviço on-line, desfrutar de suas ferramentas, salvar o trabalho e depois acessá-lo de qualquer outro lugar.

III. Com a computação em nuvem, os dados do usuário não estão salvos em um disco rígido do seu computador, mas sim disponíveis na web. Desta forma o usuário pode acessar as suas informações a partir de qualquer dispositivo como, por exemplo, um computador, um tablet ou até mesmo a partir de um celular.

Considerando o MS-Word 2016, em português e em sua configuração padrão, assinale a alternativa incorreta.

Com relação a sistemas operacionais e planilhas, julgue o item a seguir.

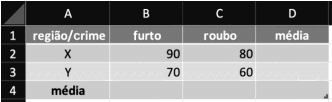

A planilha a seguir apresenta o total de crimes cometidos nas regiões X e Y.

Caso deseje, com base nesses dados, obter a média de todos os crimes, independentemente da região onde eles foram cometidos, e inseri-la na célula D4, o usuário deverá utilizar a seguinte fórmula.

=MÉDIA(B2:C3)

Julgue o próximo item, relativo a aplicativos e procedimentos associados à Internet.

Caso se deseje pesquisar, no Google, exatamente a frase “operação apate” (entre aspas), restringindo-se a pesquisa ao sítio da PCDF, em <https://www.pcdf.df.gov.br>, mas excluindo-se as páginas que contenham a palavra “drogas” (sem aspas), a pesquisa deverá ser feita conforme apresentado a seguir.

"operação apate" -drogas site:pcdf.df.gov.br

Assinale a opção de atributo de arquivo oculto.