Questões de Concurso Sobre noções de informática

Foram encontradas 59.915 questões

Sobre os atalhos do navegador Google Chrome, analise as seguintes afirmações:

I. Ctrl + T: abre nova aba.

II. Ctrl + Shift + T: reabre a última aba que foi fechada.

III. Ctrl + N: abre a aba com status dos downloads.

IV. Ctrl + J: abre uma nova instância do Google Chrome.

V. Ctrl + L: permite buscar por uma palavra na página.

Estão CORRETAS:

Um firewall é um sistema implementado em software ou hardware, que aplica uma política de segurança com objetivo de proteger uma rede local de ameaças externas ou outros host na própria rede.

Sobre os firewalls, analise as seguintes afirmações:

I. Todo o tráfego que entra e sai da rede passa necessariamente por um firewall.

II. Um firewall pode bloquear portas específicas, endereços IP, e sites, mas não tem capacidade de identificar e bloquear pacotes de tipos ou conteúdo específicos.

III. Uma das funções de firewalls é proteger contra infecções de vírus e outros tipos de malware.

IV. São tipos de firewall: filtro de pacotes, filtro de estado de sessão, filtro de gateway de aplicação, gerenciamento unificado de ameaças.

Estão CORRETAS:

Na última década, o paradigma de computação na nuvem tem sido adotado amplamente por empresas públicas e privadas, com o objetivo de tornar suas operações mais eficientes. Dentro desse paradigma se destaca o armazenamento em nuvem, modelo que permite o armazenamento de dados em servidores que ficam hospedados em provedores de computação na nuvem.

Sobre o armazenamento em nuvem, é INCORRETO afirmar que:

I. Ctrl + S é um atalho para salvar o documento.

II. Ctrl + K é um atalho para inserir um hiperlink.

III. Ctrl + A é um atalho para abrir um documento.

IV. Ctrl + B é um atalho para transformar o texto selecionado em negrito.

V. Ctrl + O é um atalho para criar um novo documento.

Estão CORRETAS:

A Unidade Central de Processamento, também conhecida por CPU (abreviatura inglesa para Central Processing Unit ), é o componente do computador responsável por executar as instruções de programas. Os elementos mais básicos das CPUs são os transistores, e suas principais funções são amplificar ou atenuar a intensidade da corrente elétrica. Sobre os transistores, analise as sentenças a seguir

I. A maioria dos transistores é feita de silício ou germânio.

II. Gordon Earle Moore profetizou que a quantidade de transistores que poderiam ser colocados em uma mesma área dobraria a cada 18 meses, mantendo-se o mesmo custo de fabricação, e esta profecia ficou conhecida como Lei de Moore.

III. Uma das formas de tornar os computadores mais rápidos é adicionar transistores ao rocessador. No entanto, um dos desafios associados é que mais calor é dissipado, e por esta razão é preciso pensar em estratégias para resfriar a CPU.

Está(ão) CORRETA(S):

O desfragmentador de disco é uma ferramenta presente no Windows 7 e Windows 10 que permite analisar o status e desfragmentar unidades de disco rígido, tornando o computador mais rápido e eficiente.

Sobre a fragmentação de disco, analise as seguintes afirmações:

I. Em um disco fragmentado é comum que os arquivos sejam salvos em vários pedaços e locais do disco rígido.

II. O sistema operacional leva mais tempo para ler um arquivo fragmentado, pois são necessárias várias leituras para localizar as partes do arquivo.

III. O processo de localizar e consolidar arquivos fragmentados é chamado de desfragmentação.

IV. No Windows, remoção e alteração de arquivos tendem a gerar fragmentação.

V. O processo de desfragmentação é recomendado para HDDs (Hard Disk Drive).

Estão CORRETAS:

Backups são cópias de segurança realizadas para prevenir a perda de dados decorrente de falhas do sistema ou do hardware. Dentre os tipos de backup, existem o backup normal, também conhecido como backup completo, e o backup incremental. Suponha que o sistema tenha realizado o backup completo no domingo, e nos dias subsequentes, segunda-feira, terça-feira, quarta-feira, quinta-feira, e sexta-feira, o sistema realizou backups incrementais.

Se na sexta-feira tiver ocorrido uma pane no sistema, para recuperar os dados, deverão ser recuperados os seguintes backups:

Sobre a utilização do mouse no programa Word, do pacote Office 2010, analise as seguintes afirmações.

I. O botão direito do mouse serve para selecionar alguma funcionalidade.

II. O botão esquerdo do mouse serve para acionar menu rápido.

III. Um clique com o botão esquerdo do mouse no texto posiciona o cursor.

IV. Dois cliques com o botão esquerdo em uma palavra seleciona a palavra.

V. Três cliques com o botão esquerdo em uma palavra seleciona o parágrafo que contém a palavra.

VI. Quatro cliques com o botão esquerdo em uma palavra seleciona o texto da página que contém a palavra.

Estão CORRETAS:

A maioria dos navegadores de Internet disponibiliza uma opção de navegação privativa/anônima.

Sobre este tipo de navegação, assinale a alternativa INCORRETA:

Para armazenar dados e executar programas, os computadores dispõem de um recurso fundamental: a memória. Sobre os diferentes tipos de memórias, analise as sentenças a seguir:

I. HD e SSD são memórias primárias e RAM é um tipo de memória secundária.

II. Memórias ROM ( ReadOnlyMemory) têm seu conteúdo escrito na fábrica, e não é possível alterar este conteúdo.

III. IMemória CACHE é dividida em níveis e é sempre mais veloz do que a memória RAM.

IV. HDs são memórias voláteis mas SSDs são memórias não voláteis.

Está(ão) CORRETA(S):

I. É um chip normalmente produzido com silício que tem a função de responder pela execução de tarefas de um computador.

II. Ao ocorrer o “pulso de clock”, os dispositivos executam suas tarefas, param e vão para o próximo ciclo de clock. Esse mecanismo é coordenado pelo clock interno.

III. A memória ROM consiste de uma pequena quantidade de memória SRAM embutida no processador.

Está(ão) correta(s) apenas a(s) afirmativa(s)

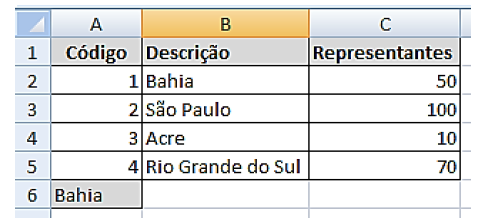

Se na célula C6 for inserida a fórmula =SE(B4=A6;SOMA(C2:C5);SOMA(C3:C4)), o resultado será:

Acerca dos conceitos de redes de computadores, do programa de navegação Mozilla Firefox, em sua versão mais atual, e das noções de vírus, worms e pragas virtuais, julgue o item.

O phishing manifesta-se por meio do envio de

mensagens eletrônicas que procuram atrair a atenção

do usuário pela possibilidade de obter alguma vantagem

financeira.

Acerca dos conceitos de redes de computadores, do programa de navegação Mozilla Firefox, em sua versão mais atual, e das noções de vírus, worms e pragas virtuais, julgue o item.

Por questões de segurança, o Firefox não permite a

instalação de extensões, uma vez que esses aplicativos o

tornam vulnerável a ataques.

Acerca dos conceitos de redes de computadores, do programa de navegação Mozilla Firefox, em sua versão mais atual, e das noções de vírus, worms e pragas virtuais, julgue o item.

O Firefox é o navegador mais leve existente no mercado.

Por esse motivo, ele não possui alguns recursos, como,

por exemplo, bloquear rastreadores que seguem o

comportamento do usuário na web.

Acerca dos conceitos de redes de computadores, do programa de navegação Mozilla Firefox, em sua versão mais atual, e das noções de vírus, worms e pragas virtuais, julgue o item.

Em uma LAN, podem existir dez, vinte ou noventa

computadores conectados, já que não existe um número

máximo de computadores que pode estar presente

nesse tipo de rede.