Questões de Concurso Sobre noções de informática

Foram encontradas 60.689 questões

De forma simples, o _________ é um pequeno programa que permite que o sistema operacional do computador possa se comunicar com o dispositivo conectado a ele. Basicamente faz com que um mouse, uma impressora e outros componentes possam ser interpretados pelo sistema e realizem suas ações da forma correta.

“Em uma empresa, a segurança da informação nada mais é do que as políticas, processos e métodos que devem ser empregados para que a circulação de dados e informações seja segura e controlada, evitando que pessoas indesejadas façam uso ou ao menos tenham acesso a essas informações.”

Assinale a baixo a única política que não é de segurança.

I. USB é a sigla em inglês de Universal Serial Bus (“Porta Universal”, em português). II. As atuais conexões USB são do padrão PnP (Plug and Play ou “Plugar e Usar”, em português). III. O avanço da tecnologia USB acabou dificultando todas as maneiras de conexão existente na configuração desses dispositivos, por existirem uma gama diferente de formatos diferentes. IV. O UHCI (Universal Host Controller Interface) apoiado pela Compaq, Microsoft e National Semiconductor, que transferia a maior parte do esforço para o controlador eletrônico. V. A primeira versão do USB foi chamada de USB 0.7, lançada em novembro de 1994. Este modelo conseguia atingir uma velocidade máxima de 1,5 MB por segundo de transferência de dados.

Assinale a alternativa que descreve a ação esperada ao pressionar a combinação de teclas do atalho apresentado.

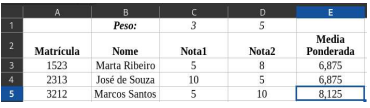

Assinale a alternativa que contém a fórmula que calcula a média ponderada na célula E5.

I – Os programas aplicativos permitem ao computador prestar serviços a seus usuários. II – Os sistemas operacionais são programas que gerenciam os recursos dos computadores, exceto a memória. III – Todos os dados são programas, da mesma forma que todos os programas são dados.

Conforme o cert.br, os dispositivos móveis têm se tornado cada vez mais populares e capazes de realizar grande parte das ações realizadas em computadores pessoais. Devido a esse motivo, são alvos de vários ataques. Con

derando os cuidados que devem ser tomados com os dispositivos móveis, analise as afirmativas a seguir.

I. Instalar um programa antimalware antes de instalar qualquer tipo de aplicação no dispositivo móvel.

II. Configurar o dispositivo móvel para que seja localizado e bloqueado remotamente, por meio de serviços de geolocalização.

III. Manter interfaces de comunicação, como bluetooth, infravermelho e Wi-Fi sempre ligados no dispositivo móvel.

Estão corretas as afirmativas

Sobre as funcionalidades do Microsoft Word para Office 365, analise as afirmativas a seguir.

I. A funcionalidade de diminuir recuo move o parágrafo para mais perto da margem.

II. A funcionalidade de maiúsculas e minúsculas permite mudar o texto selecionado para maiúscula, minúscula ou outros usos comuns de maiúscula / minúscula.

III. A funcionalidade sobrescrito permite digitar letras bem pequenas abaixo da linha do texto.

Estão corretas as afirmativas

Hoje em dia, há vários ataques a informações na internet.

Conforme o cert.br, a técnica que consiste em efetuar buscas minuciosas nas redes, com o objetivo de identificar computadores ativos e coletar informações sobre eles, é chamada de

Conforme o cert.br, alguns cuidados devem ser tomados para reduzir a quantidade de spams recebidos. Sobre esses cuidados, analise as afirmativas a seguir.

I. Classificar as mensagens indesejadas como spams no correio eletrônico, ajudando a configurar a lista de mensagens e endereços classificados como spams.

II. Desabilitar a abertura de imagens em e-mail HTML.

III. Utilizar a opção de cópia oculta ao invés de cópia simples ao encaminhar e-mail para várias pessoas.

Estão corretas as afirmativas