Questões de Concurso

Sobre redes de computadores em noções de informática

Foram encontradas 3.132 questões

Programas que executam esse tipo de tarefa são baseados num protocolo de Internet amplamente conhecido pela sigla:

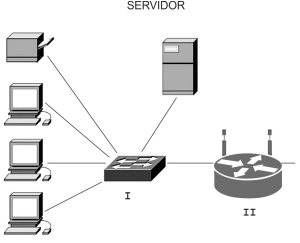

Considere a figura abaixo, que mostra uma rede local de computadores.

Os equipamentos de rede indicados por I e II são, respectivamente:

I. Redes Wi-Fi públicas são sempre seguras e dispensam maiores precauções por parte do usuário. II. A fim de manter a segurança das próprias informações, o usuário, ao se desfazer do seu dispositivo móvel, deve sempre evitar apagar as informações nele contidas, como senhas e dados pessoais.

Marque a alternativa CORRETA:

I. Em informática, o conceito de "largura de banda" refere-se à quantidade de dados que podem ser transmitidos em um canal de comunicação, em um determinado intervalo de tempo. II. À luz da Lei Complementar nº 101/2000, a escrituração das contas públicas não deve observar se a disponibilidade de caixa constará de registro próprio.

Marque a alternativa CORRETA:

Em relação ao tipo de barramento utilizado em computadores para conexões com dispositivos, assinalar a alternativa que preenche a lacuna abaixo CORRETAMENTE:

O barramento __________ é usado para conectar vários componentes, como impressoras, baseando-se no padrão de comunicação RS-232, transferindo dados de forma paralela e usando o conector DB-25.

Acerca dos conceitos de hardware, do sistema operacional Windows 8 e dos conceitos de redes de computadores, julgue o item.

O programa ping é uma importante ferramenta para

testar a conectividade entre dois servidores. Ele

funciona tanto em servidores quanto em computadores

pessoais (PCs).

Acerca dos conceitos de hardware, do sistema operacional Windows 8 e dos conceitos de redes de computadores, julgue o item.

Uma das formas de se apurar, com precisão, o tamanho

da maior rede de computadores, a Internet, é por meio

da quantidade de computadores conectados a ela. Para

isso, basta saber a quantidade de computadores do tipo

desktop que estão conectados à Internet.

Julgue o iten relativos a redes de computadores, ao programa de navegação Mozilla Firefox, em sua versão mais recente, e aos procedimentos de segurança da informação.

Na topologia em estrela, para que a rede de

computadores funcione corretamente, é obrigatório

que o hub esteja localizado a uma distância igual de

todos os computadores que fazem parte da rede.

Julgue o iten relativos a redes de computadores, ao programa de navegação Mozilla Firefox, em sua versão mais recente, e aos procedimentos de segurança da informação.

O programa TELNET não fornece uma conexão, entre

dois computadores (hosts), tão segura quanto a

fornecida pelo programa SSH.

Existem várias questões importantes que devem ser consideradas na escolha e configuração deste dispositivo. É muito importante determinar quais recursos de criptografia e autenticação são suportados. Outro fator importante é saber se o dispositivo possibilita upgrades de firmware, permitindo incorporar novos padrões e eventuais correções lançadas pelo fabricante. Muitos modelos vêm com configurações de fábrica que são de conhecimento público, incluindo senhas default. É extremamente importante que todas as configurações originais sejam mudadas antes de colocar este dispositivo de rede móvel em produção, incluindo: senhas de administração, SSID, chaves WEP etc.

(Adaptado de: Práticas de Segurança para Administradores de Redes Internet − NIC BR Security Office)

Um Estagiário, ao ler essas recomendações, conclui que se trata do dispositivo denominado

Quanto aos conceitos básicos de redes de computadores, ao programa de navegação Mozilla Firefox e aos sítios de busca e pesquisa na Internet, julgue o item que se segue.

Além de serem responsáveis por interconectar computadores, as redes têm diversas outras funcionalidades, como, por exemplo, transmitir, gerar e compreender dados, uma vez que elas, por si só,possuem capacidade para processá-los.

O acesso à Internet, por meio da tecnologia LAN sem fio, poderá ser realizado a poucos metros ou a alguns quilômetros de distância do ponto de acesso, dependendo da infraestrutura disponível.

No item que avalie conhecimentos de informática, a

menos que seja explicitamente informado o contrário,

considere que: todos os programas mencionados estejam em

configuração‐padrão, em português; o mouse esteja

configurado para pessoas destras; expressões como clicar,

clique simples e clique duplo refiram‐se a cliques com o

botão esquerdo do mouse; e teclar corresponda à operação

de pressionar uma tecla e, rapidamente, liberá‐la,

acionando‐a apenas uma vez. Considere também que não

haja restrições de proteção, de funcionamento e de uso em

relação aos programas, arquivos, diretórios, recursos e

equipamentos mencionados.

Julgue o item quanto aos conceitos de redes de computadores, ao programa de navegação Mozilla Firefox, em sua versão mais atual, e aos conceitos de organização e de gerenciamento de arquivos e pastas.

Pelo fato de não possuir uma tecnologia que torne segura a comunicação sem fio, nem mesmo as WLANs podem ser configuradas utilizando chaves de criptografia, o que garante a esse tipo de rede sem fio uma proteção maior.