Questões de Concurso

Sobre segurança da informação em noções de informática

Foram encontradas 5.546 questões

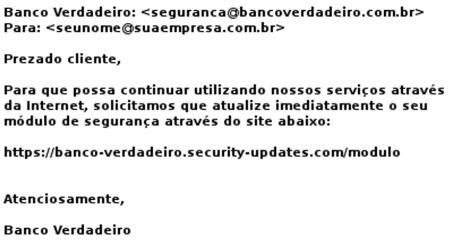

Suponha que o banco no qual você movimenta a sua empresa se chame “Banco Verdadeiro”, e o site dele seja “www.bancoverdadeiro.com.br”. No e-mail da sua empresa, você recebe um e-mail do remetente “[email protected]” solicitando que você atualize o módulo de segurança do seu computador para acesso de serviços bancários através da Internet, conforme a imagem a seguir:

Observando os detalhes da mensagem, qual das alternativas a seguir está correta e seria

a mais recomendada para não comprometer a segurança do computador e dos seus dados

pessoais?

Relacione os programas maliciosos listados na coluna 1 com a respectiva descrição na coluna 2.

Coluna 1

1. vírus

2. verme

3. cavalo de Troia

4. flooders

Coluna 2

( ) Programa que contém alguma funcionalidade adicional inesperada.

( ) Sobrecarrega a comunicação da internet/rede e visa a diminuir o desempenho geral do sistema do PC afetado, causando ataques de negação de serviço.

( ) Programa que se propaga sem depender de outro programa.

( ) Anexa-se a um programa, faz cópias de si e tenta se espalhar para outros computadores.

No que diz respeito ao programa de correio eletrônico MS Outlook 2016 e a vírus, julgue o item que se segue.

Embora sejam eficientes, os vírus de computador não

conseguem criptografar seus códigos, razão pela qual

são sempre identificados pelos programas antivírus.

“Spam é o termo usado para se referir aos e-mails não solicitados, que geralmente são enviados para um grande número de pessoas.” [Cartilha de segurança para internet]

Das opções a seguir qual é um cuidado válido que você pode ter para reduzir a quantidade de spams recebidos?

O software antivírus é um programa de computador que detecta, evita e atua na neutralização ou remoção de programas mal-intencionados, como os worms.

Quanto ao conceito de worm, assinale a afirmativa incorreta.

1) Antivírus 2) Firewall 3) Antispyware

( ) Sistema ou programa que bloqueia conexões indesejadas na Internet. ( ) Programa que detecta e elimina do sistema programas espiões, ou spywares. ( ) Programa que detecta e elimina vírus e Cavalos de Tróia do computador.

A sequência correta, de cima para baixo, é:

1) Worms 2) Cavalo de Tróia

3) Vírus 4) Spywares

( ) Programa usado para obter informações (arquivos, senhas etc.) ou executar instruções em um determinado computador ou servidor de dados. ( ) Programa que recolhe informações sobre o usuário e transmite essas informações a uma entidade externa na Internet, sem o seu conhecimento nem o seu consentimento. ( ) Programa capaz de se propagar através de redes, enviando cópias de si mesmo de computador para computador. Degrada o desempenho de redes e computadores, devido à grande quantidade de cópias de si mesmo que costuma propagar. ( ) Programa ou parte de um programa, normalmente malicioso, que se propaga infectando, isto é, inserindo cópias de si mesmo e tornando-se parte de outros programas e arquivos.

A sequência correta, de cima para baixo, é

Com relação às noções de segurança da informação e aplicativos para prover segurança em redes de computadores, julgue o item que se segue.

Um firewall de rede, que é capaz de detectar, bloquear, criar alarmes e modificar um ataque em uma rede de computador, trabalha

com assinatura de vírus para fazer essa detecção.