Questões de Concurso

Sobre segurança da informação em noções de informática

Foram encontradas 5.554 questões

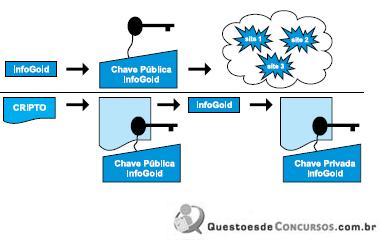

I. A empresa InfoGold criou uma chave pública e a enviou a vários sites.

II. Quando um desses sites quiser enviar uma informação criptografada para InfoGold, deverá utilizar a chave pública desta.

III. Quando InfoGold receber a informação, apenas será possível extraí-la com o uso da chave privada, que só InfoGold possui.

IV. Caso InfoGold queira enviar uma informação criptografada ao site 3, por exemplo, deverá conhecer sua chave pública.

O esquema é conhecido como de chave:

Nesse contexto, a confidencialidade tem por objetivo:

Enterprise e do Internet Explorer (IE7), julgue os próximos itens.

Enterprise e do Internet Explorer (IE7), julgue os próximos itens.

Enterprise e do Internet Explorer (IE7), julgue os próximos itens.

Enterprise e do Internet Explorer (IE7), julgue os próximos itens.

informação, julgue os itens a seguir.

intranet, julgue os itens subseqüentes.

informação em ambientes eletrônicos, julgue os itens que se

seguem.

informação em ambientes eletrônicos, julgue os itens que se

seguem.

informação em ambientes eletrônicos, julgue os itens que se

seguem.

informação em ambientes eletrônicos, julgue os itens que se

seguem.

informação em ambientes eletrônicos, julgue os itens que se

seguem.

sistemas operacionais, julgue os itens a seguir.

Está correto o que se afirma APENAS em

subsequentes.

subsequentes.

subsequentes.

Considerando a figura acima, que apresenta uma janela com

algumas informações da central de segurança do Windows de um

sistema computacional (host) de uso pessoal ou corporativo,

julgue os próximos itens, a respeito de segurança da informação.

Considerando a figura acima, que apresenta uma janela com

algumas informações da central de segurança do Windows de um

sistema computacional (host) de uso pessoal ou corporativo,

julgue os próximos itens, a respeito de segurança da informação.