Questões de Concurso

Sobre arquitetura tcp/ip em redes de computadores

Foram encontradas 2.081 questões

é distribuída. Acerca da arquitetura TCP/IP, julgue os itens

seguintes.

é distribuída. Acerca da arquitetura TCP/IP, julgue os itens

seguintes.

é distribuída. Acerca da arquitetura TCP/IP, julgue os itens

seguintes.

interligação de duas ou mais redes. Considerando o uso de

roteadores e suas funcionalidades em redes de comunicação,

julgue os itens subseqüentes.

Considerando a figura acima, julgue os itens de 56 a 59, relativos

a arquiteturas e modelos de referência de redes.

Considerando a figura acima, julgue os itens de 56 a 59, relativos

a arquiteturas e modelos de referência de redes.

Considerando a figura acima, julgue os itens de 56 a 59, relativos

a arquiteturas e modelos de referência de redes.

julgue os itens a seguir.

operacionais, julgue os itens de 86 a 90.

Com base na figura acima, julgue os itens subseqüentes.

Com base na figura acima, julgue os itens subseqüentes.

Com base na figura acima, julgue os itens subseqüentes.

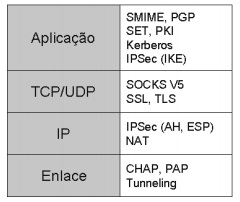

Considerando a figura acima, que apresenta um conjunto de protocolos ou soluções de segurança empregados em vários níveis da família TCP/IP, julgue os itens a seguir, a respeito de ataques e proteções relativos a sistemas diversos.

I A tecnologia SOCKS V5 está mais associada à existência de um firewall que o protocolo SSL.

II A manutenção de mapeamentos entre endereços IP é uma característica melhor associada a um serviço NAT do tipo statefull que ao protocolo IKE (Internet key exchange) do IPSec.

III A fim de autenticar usuários de uma rede e gerar tíquetes que garantem acesso a serviços, um sistema que emprega o protocolo Kerberos usa criptografia de chave assimétrica, similar à empregada em infraestruturas de chaves públicas (PKIs).

IV Os protocolos SMIME e PGP facilitam o alcance de confidencialidade, integridade e disponibilidade no envio de e-mails.

V No que concerne aos protocolos IPSec e os requisitos de autenticidade, integridade e confidencialidade, os protocolos AH (autentication header) e ESP (encapsulating security payload), mesmo sendo passíveis de uso em conjunto, proveem soluções para melhoria de autenticidade e integridade na troca de informações entre hosts, mas apenas o último aborda claramente aspectos de confidencialidade.

Estão certos apenas os itens

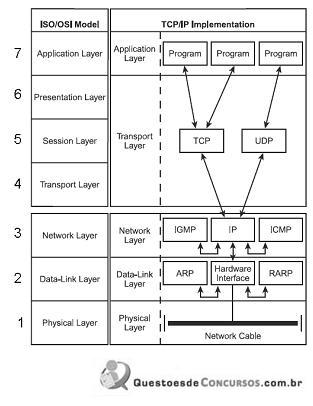

Considerando a figura acima, que apresenta um quadro comparativo entre camadas dos modelos de rede OSI e TCP/IP, julgue os itens seguintes, acerca dos conceitos de redes de computadores.

I O protocolo TCP, da camada de transporte, estabelece meios para abertura e fechamento de sessões de trabalho na camada de aplicações da Web.

II A associação de um endereço IP a uma estação de trabalho em uma rede TCP/IP Ethernet, realizada por meio do protocolo DHCP, depende do subprotocolo ARP (address resolution protocol) para funcionar.

III Esquemas de codificação da informação, como Unicode, XDR (eXternal data representation) e XML, prestam-se à implementação dos serviços da camada de apresentação do modelo OSI.

IV Frames, segmentos e datagramas estão associados às camadas 1, 4 e 3 da figura, respectivamente. O conceito de payload é empregado em várias camadas.

V DNS, FTP, HTTP, POP3, SMTP, SSH, SNMP, IMAP, SMB, NETBIOS e BGP são protocolos da camada de aplicação do modelo TCP/IP, sendo que DNS, SNMP, SMB, NETBIOS e BGP são orientados a pacotes, enquanto que FTP, HTTP, POP3, SMTP, SSH e IMAP são orientados a conexão.

Estão certos apenas os itens

O estabelecimento de uma sessão BGP depende do estabelecimento de conectividade entre os diversos elementos que compõem a rede. Dessa forma, é necessário que exista uma rota ativa entre os peers (pontos) que estabelecerão a sessão TCP.