Questões de Concurso

Sobre firewall em redes de computadores

Foram encontradas 535 questões

I. Apenas os pacotes destinados ao IP da máquina atual serão avaliados por eventuais regras existentes nesta Tabela.

II. Serão avaliados pelas regras presentes nesta lista apenas os pacotes originados por processos locais da máquina e que estão saindo dela.

III. Os pacotes que estão sendo repassados por esta máquina, não são para ela e nem originados por ela, serão avaliados por estas regras.

As Chains referenciadas por I, II e III, são, respectivamente:

A aplicação de regras de firewall realizada por meio do filtro de informações de cabeçalho é uma medida eficaz na mitigação de ataques de buffer overflow.

Considere que, em uma rede dotada de firewall, um computador infectado por vírus esteja enviando grande quantidade de emails via servidor de email dessa rede.Nessa situação, até que o vírus seja removido do computador infectado, o firewall tem a capacidade de bloquear o acesso entre o computador e o servidor de email sem tornar indisponível, ao servidor de email, o uso dos outros computadores da mesma rede.

Qual das seguintes alternativas não apresenta uma chain do firewall

iptables?

itens de 86 a 90.

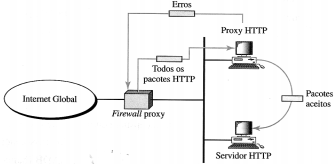

O firewall de filtragem de pacotes se baseia nas informações disponíveis nos cabeçalhos da camada de rede e de transporte IP. Quando a filtragem de pacotes não é viável, a solução é instalar o firewall proxy, que fica posicionado entre o computador‐cliente e o da empresa, conforme indicado na figura abaixo.

Um firewall proxy faz a filtragem na seguinte camada do

modelo OSI/ISO:

Um Firewall é uma das principais tecnologias na segurança de redes para prevenção de intrusões. Acerca dele, dados os itens abaixo,

I. Um Firewall atua apenas na camada de rede, como um filtro de pacotes.

II. Firewalls do tipo stateful são aqueles que conseguem monitorar o estado das conexões em nível de transporte, observando, por exemplo, as flags numa conexão TCP.

III. Se um Firewall atua na camada de transporte, ele tende a ser mais lento, já que precisa analisar mais informações que um mero filtro de pacotes.

IV. Um proxy nada mais é que um firewall em nível de aplicação, uma vez que ele enxerga informações nesta camada.

verifica-se que estão corretos

Uma infraestrutura de rede está configurada com um equipamento que intercepta requisições de computadores da rede interna para redes externas, que analisa seu conteúdo e, em função de regras preestabelecidas, bloqueia essas requisições. Ainda, para uma requisição autorizada, esse equipamento recebe as respostas e as encaminha para o computador da rede interna que a originou.

Assinale a alternativa que identifica corretamente o nome desse procedimento.