Questões de Concurso

Sobre firewall em redes de computadores

Foram encontradas 518 questões

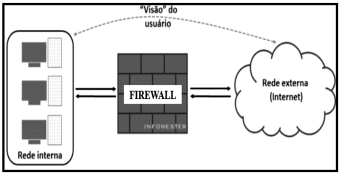

A figura abaixo ilustra um dos tipos de Firewall, o qual apresenta as características listadas a seguir.

I. Atua como intermediário entre um computador ou uma rede interna e outra rede, externa, normalmente, a internet. Geralmente instalados em servidores potentes por precisarem lidar com um grande número de solicitações, firewalls desse tipo são opções interessantes de segurança porque não permitem a comunicação direta entre origem e destino.

II. Uma vez que a rede interna se comunica diretamente com a internet, há um equipamento entre ambos que cria duas conexões: entre a rede e o FIREWALL e entre o FIREWALL e a internet. Todo o fluxo de dados necessita passar pelo FIREWALL. Desta forma, é possível, por exemplo, estabelecer regras que impeçam o acesso de determinados endereços externos e proíbam a comunicação entre computadores internos e determinados serviços remotos.

III. Esse controle amplo também possibilita o uso do FIREWALL para tarefas complementares, pois o equipamento pode registrar o tráfego de dados em um arquivo de log, conteúdo muito utilizado pode ser guardado em cache e recursos podem ser liberados apenas mediante autenticação do usuário.

Esse tipo de Firewall é conhecido como:

Em uma rede de computadores, um firewall pode

I realizar o tunelamento de computadores em cluster com autenticação.

II filtrar pacotes que atendam a algum critério descrito nas regras formuladas pelo administrador da rede e remetê-los normalmente.

III criar uma DMZ (demilitarized zone).

Assinale a opção correta.

Em uma empresa, o firewall pode ser utilizado para impedir acessos externos, como, por exemplo, impedir programas de chat (bate-papo) e impedir o acesso a páginas de conteúdo duvidoso.

Em relação ao firewall iptables, analise as afirmativas a seguir.

1) O firewall iptables é capaz de fazer filtragem apenas para pacotes TCP e UDP. Para pacotes de outros pacotes, por exemplo ICMP, deve ser utilizado outro firewall.

2) O firewall iptables foi projetado para utilização em sistema operacionais Windows, e atualmente não possui versão para sistemas operacionais Linux.

3) As regras atualmente em uso no firewall iptables podem ser consultadas através do comando iptables -L .

Está(ão) correta(s), apenas:

(1) Prevenção de intrusões (IPS).

(2) Filtro de conteúdo (Proxy).

(3) Rede privada virtual (VPN).

Da relação apresentada:

( ) Na falta de uma regra de rejeição o firewall permitirá o tráfego de pacotes. ( ) A construção de uma VPN sobre a Internet é tecnicamente impossível. ( ) O proxy pode ser utilizado para armazenamento em cache, guardando páginas mais utilizadas.

Assinale a alternativa que apresenta a sequência correta de cima para baixo.

Julgue o item seguinte, relativos à configuração de servidores de DNS e de firewall e à configuração de switches Cisco.

A configuração do firewall (iptables) para liberar acesso remoto ao servidor apenas para o IP 172.56.16.23, por exemplo, pode ser realizada por meio do seguinte comando.

iptables -A INPUT -d 172.56.16.23 -p *.* -j ACCEPT

Um firewall, mesmo o do tipo simples, garante a proteção contra todas as modalidades de ataques de computador; por isso, ele é um dos aplicativos de segurança mais confiáveis que existem.

Julgue o próximo item, a respeito de segurança em redes de computadores.

A utilização de firewall em uma rede de computadores não

inviabiliza a implementação da solução de DMZ.

Julgue o item subsecutivo, relativos a sistemas operacionais, redes de computadores e arquitetura em nuvem.

No Red Hat Enterprise Linux 7, firewalld é um serviço de

firewall baseado em host (host-based firewall) que utiliza os

conceitos de zonas e serviços, em que as zonas são conjuntos

predefinidos de regras.

Assinale a alternativa que preenche corretamente a lacuna do trecho acima.

Os serviços mencionados nessa situação hipotética são característicos da implantação de

Em uma rede, a instalação de um firewall e a atualização frequente desse firewall garantem a total proteção da rede contra invasores e dos programas instalados nas estações de trabalho contra vírus e worms.