Questões de Concurso

Comentadas sobre gerência de redes em redes de computadores

Foram encontradas 534 questões

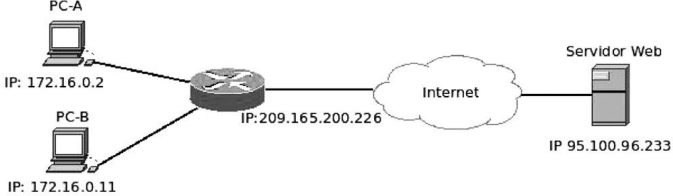

A maioria dos roteadores executam uma técnica chamada PAT. Essa técnica é um subconjunto do NAT,

que permite que vários dispositivos internos compartilhem um mesmo IP público. Isso é feito através de

informações do protocolo de camada de transporte. Observe a figura abaixo:

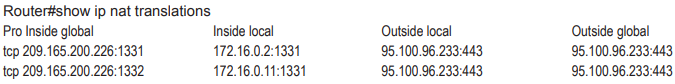

Um roteador usando PAT possui endereço IP interno: 172.16.0.1 e endereço IP externo: 209.165.200.226. O endereço IP do servidor Web é 95.100.96.233. Um técnico então resolveu verificar o status das conexões NAT do roteador. A saída do comando foi:

Um usuário está navegando na Internet, através de PC-B, com o endereço IP: 172.16.0.11. Com relação à conexão vinda do PC-B, o cabeçalho do pacote recebido pelo servidor web será:

No gerenciamento de rede, o SNMP define o formato do pacote a ser enviado apenas de um gerente para um agente; o sentido inverso é executado por outro protocolo.

No gerenciamento out-of-band, o caminho utilizado para a troca de mensagens de gerenciamento é denominado canal de gerenciamento out-of-band.

No gerenciamento in-band, se utiliza o mesmo mecanismo e(ou) rede para as operações de gerenciamento e outras operações de um sistema.

- exigir a necessidade de captura e exibição dos pacotes ou estatísticas sobre os pacotes;

- gerar gráficos de desempenho ao longo do tempo para ajudar a detectar tendências;

- rodar algoritmos de programação linear para ajudar o gerente a aperfeiçoar a arquitetura da rede.

Com o objetivo de aderir às premissas do modelo FCAPS, Renata deve usar, respectivamente, as ferramentas de:

A técnica utilizada nas atividades de gerência para capturar e interpretar as informações sobre aquilo que trafega em cada segmento de rede é:

Assinale a alternativa CORRETA.

Qual ferramenta possibilita identificar se uma porta está acessível em um servidor remoto?

I. Os objetos podem ser armazenados em múltiplos níveis de contêineres, como se fossem pastas e subpastas.

II. Permite criar versões diferentes do mesmo objeto.

III. Possibilita que o download do objeto seja feito sem que a requisição passe pela aplicação web origem ou o servidor web da mesma.

Assinale a alternativa CORRETA.

1. Atribuição automática de endereços de rede IP. 2. Verificação de credenciais de acesso aos recursos da rede. 3. Organização de uma hierarquia de recursos da rede. 4. Replicação de configuração na rede.

As atividades que podem ser atribuídas ao serviço Active Directory são:

Um aluno do IFTO pretende utilizar o domínio

ifto.edu.br para uma pesquisa que está

desenvolvendo e precisa de informações de contato

do responsável para fazer a solicitação. Informe qual das alternativas abaixo pode fornecer-lhe essas

informações?

É uma simplificação do protocolo NetFlow. Sendo também um protocolo e possuí o conceito de Probe e Collector. A Probe (que pode ser o switch ou roteador) não coleta todo o tráfego, como funciona no NetFlow, este protocolo coleta amostras, tipicamente um em cada 100 pacotes (o administrador especifica essa taxa de amostragem) e envia esse pacote inteiro para o Collector.

Marque a alternativa CORRETA que corresponde ao protocolo acima descrito que é uma nova tecnologia para solucionar problemas de monitoramento de rede:

Nas questões que avaliem conhecimentos de informática, a menos que seja explicitamente informado o contrário, considere que:

todos os programas mencionados estejam em configuração-padrão, em português; o mouse esteja configurado para pessoas

destras; expressões como clicar, clique simples e clique duplo refiram-se a cliques com o botão esquerdo do mouse; e teclar

corresponda à operação de pressionar uma tecla e, rapidamente, liberá-la, acionando-a apenas uma vez. Considere também que

não haja restrições de proteção, de funcionamento e de uso em relação aos programas, arquivos, diretórios, recursos e

equipamentos mencionados.

• É uma ferramenta que permite descobrir o caminho feito pelos pacotes desde a sua origem até o seu destino, sendo utilizado em testes, medidas e gerenciamento da rede. • Pode ser utilizado para detectar falhas como, por exemplo, gateways intermediários que descartam pacotes ou rotas que excedem a capacidade de um datagrama IP. • Com esta ferramenta, o atraso da "viagem" do pacote entre a origem e gateways intermediários é reportado, permitindo determinar a contribuição de cada gateway para o atraso total da "viagem" do pacote desde a origem até o seu destino. • Versões melhoradas dele permitem a especificação de "rotaslivres da origem" para os datagramas, o que permite investigar qual o caminho de retorno que as máquinas remotas fazem até o host local.

Esse utilitário é conhecido por