Questões de Concurso

Comentadas sobre protocolo em redes de computadores

Foram encontradas 4.822 questões

Q43747

Redes de Computadores

Texto associado

Acerca dos protocolos de gerência de rede, julgue os itens

de 66 a 70.

de 66 a 70.

No USM do SNMP v3, a autenticação é provida por um HMAC de 96 bits, sendo oferecidas as funções de hash MD5 e o SHA-1.

Q43746

Redes de Computadores

Texto associado

Acerca dos protocolos de gerência de rede, julgue os itens

de 66 a 70.

de 66 a 70.

No USM do SNMP v3, pode-se prover um usuário tanto de autenticação quanto de privacidade nas mensagens. Como são usadas senhas distintas para cada um desses serviços, ao usuário são oferecidas as seguintes opções: sem autenticação e sem privacidade; sem autenticação e com privacidade; com autenticação e sem privacidade; com autenticação e com privacidade.

Q43739

Redes de Computadores

Texto associado

Com relação aos protocolos de roteamento, julgue os itens

seguintes.

seguintes.

O tempo de convergência é o período decorrido até que os roteadores concordem com relação às melhores rotas, após ter ocorrido uma mudança de topologia.

Q43738

Redes de Computadores

Texto associado

Com relação aos protocolos de roteamento, julgue os itens

seguintes.

seguintes.

O uso da técnica de split horizon faz que o roteador não anuncie uma dada rota pela interface por onde a aprendeu.

Q43737

Redes de Computadores

Texto associado

Com relação aos protocolos de roteamento, julgue os itens

seguintes.

seguintes.

Pela técnica de poison reverse, utilizada para se evitarem loops em protocolos distance vector, um roteador anuncia a todos os outros roteadores uma rota inválida como rota que tem distância infinita.

Q43736

Redes de Computadores

Texto associado

Com relação aos protocolos de roteamento, julgue os itens

seguintes.

seguintes.

Os protocolos link state normalmente são mais estáveis que os distance vector.

Q43735

Redes de Computadores

Texto associado

Com relação aos protocolos de roteamento, julgue os itens

seguintes.

seguintes.

A convergência dos protocolos link state geralmente é mais lenta que a dos distance vector.

Ano: 2009

Banca:

FCC

Órgão:

MPE-SE

Prova:

FCC - 2009 - MPE-SE - Analista do Ministério Público – Especialidade Análise de Sistemas |

Q42913

Redes de Computadores

Na pilha de protocolos estabelecida para QoS, comunicase com o UDP e é utilizado na reserva de recursos. Possibilita que diversos transmissores enviem dados para vários grupos de receptores, otimiza o uso da largura de banda e elimina o congestionamento. Essas são algumas das características do protocolo

Ano: 2009

Banca:

FCC

Órgão:

MPE-SE

Prova:

FCC - 2009 - MPE-SE - Analista do Ministério Público – Especialidade Análise de Sistemas |

Q42900

Redes de Computadores

O protocolo TCP

I. executa o empacotamento, fragmentando os dados em pacotes menores, numerando-os, garantindo que cada pacote seja entregue no destino em segurança e na ordem adequada.

II. pertence à camada de transporte.

III. executa o endereçamento e o roteamento.

IV. pertence à camada de rede.

Está correto o que se afirma APENAS em

I. executa o empacotamento, fragmentando os dados em pacotes menores, numerando-os, garantindo que cada pacote seja entregue no destino em segurança e na ordem adequada.

II. pertence à camada de transporte.

III. executa o endereçamento e o roteamento.

IV. pertence à camada de rede.

Está correto o que se afirma APENAS em

Ano: 2009

Banca:

FCC

Órgão:

TRT - 15ª Região (SP)

Prova:

FCC - 2009 - TRT - 15ª Região - Analista Judiciário - Tecnologia da Informação |

Q42813

Redes de Computadores

As características:

I. Protocolo sem estado e cliente-servidor orientado à transação;

II. Uso típico na comunicação entre o navegador e o servidor Web;

III. Utiliza o TCP para garantir a confiabilidade;

são pertinentes ao

I. Protocolo sem estado e cliente-servidor orientado à transação;

II. Uso típico na comunicação entre o navegador e o servidor Web;

III. Utiliza o TCP para garantir a confiabilidade;

são pertinentes ao

Ano: 2009

Banca:

FCC

Órgão:

TRT - 15ª Região (SP)

Prova:

FCC - 2009 - TRT - 15ª Região - Analista Judiciário - Tecnologia da Informação |

Q42812

Redes de Computadores

O protocolo padrão para transferência de correio entre hosts no conjunto de protocolos TCP/IP (definido na RFC 821) é o

Ano: 2005

Banca:

ESAF

Órgão:

SET-RN

Prova:

ESAF - 2005 - SET-RN - Auditor Fiscal do Tesouro Estadual - Prova 2 |

Q42680

Redes de Computadores

Um protocolo é um conjunto de regras e convenções para envio de informações em uma rede. Essas regras regem, além de outros itens, o conteúdo e o controle de erro de mensagens trocadas pelos dispositivos de rede. Com relação a estas regras e convenções é correto afirmar que

Ano: 2010

Banca:

CESGRANRIO

Órgão:

Petrobras

Prova:

CESGRANRIO - 2010 - BR Distribuidora - Analista de Sistemas Júnior - Infra-Estrutura |

Q42302

Redes de Computadores

Uma vez que as VPNs (Virtual Private Networks) não utilizam linhas dedicadas nem links de rede remota e os dados corporativos precisam atravessar a Internet, as VPNs devem fornecer mecanismos para garantir a segurança dos dados. Os protocolos CHAP e RADIUS são utilizados pelas VPNs para fornecer

Ano: 2010

Banca:

CESGRANRIO

Órgão:

Petrobras

Prova:

CESGRANRIO - 2010 - BR Distribuidora - Analista de Sistemas Júnior - Infra-Estrutura |

Q42251

Redes de Computadores

Após implantar um servidor DHCP com Windows Server 2008 para a sub-rede 130.4.0.0/24, verifica-se que nenhum cliente DHCP pode se comunicar além da sub-rede local quando especifica o endereço IP de um computador na rede da sua empresa. Observa-se também que computadores com endereços atribuídos estaticamente podem se comunicar com sucesso além da sub-rede local. Nessa situação, qual opção de DHCP deve ser configurada para permitir que clientes DHCP se comuniquem além da sub-rede local?

Ano: 2010

Banca:

CESGRANRIO

Órgão:

Petrobras

Prova:

CESGRANRIO - 2010 - BR Distribuidora - Analista de Sistemas Júnior - Infra-Estrutura |

Q42249

Redes de Computadores

Um usuário abriu um chamado junto à equipe de suporte da sua empresa, informando que não conseguia se conectar a nenhum recurso de rede. Após a análise do computador do usuário, um analista de suporte verificou que o endereço atribuído à Local Area Connection era 169.254.210.20 e estava configurado para obter, automa- ticamente, um endereço IP de um servidor DHCP. Nessa situação, qual comando o analista de suporte deveria utili- zar para tentar estabelecer a conectividade do computa- dor à rede?

Ano: 2010

Banca:

CESGRANRIO

Órgão:

Petrobras

Prova:

CESGRANRIO - 2010 - BR Distribuidora - Analista de Sistemas Júnior - Infra-Estrutura |

Q42237

Redes de Computadores

Analise as informações a seguir.

Mensagens get-bulk do SNMPv2 geram menor quantidade de bytes trocados entre as estações de gerenciamento e os dispositivos que estão sendo gerenciados do que mensagens get-next para um mesmo número de instâncias de OIDs (Object Identifier).

PORQUE

Uma menor quantidade de mensagens de solicitação e resposta é gerada com o uso de mensagens get-bulk do que com mensagens get-next, e mensagens get-bulk são encapsuladas em datagramas UDP, enquanto mensagens get-next são encapsuladas em segmentos TCP.

A esse respeito, conclui-se que

Mensagens get-bulk do SNMPv2 geram menor quantidade de bytes trocados entre as estações de gerenciamento e os dispositivos que estão sendo gerenciados do que mensagens get-next para um mesmo número de instâncias de OIDs (Object Identifier).

PORQUE

Uma menor quantidade de mensagens de solicitação e resposta é gerada com o uso de mensagens get-bulk do que com mensagens get-next, e mensagens get-bulk são encapsuladas em datagramas UDP, enquanto mensagens get-next são encapsuladas em segmentos TCP.

A esse respeito, conclui-se que

Ano: 2010

Banca:

CESGRANRIO

Órgão:

Petrobras

Prova:

CESGRANRIO - 2010 - BR Distribuidora - Analista de Sistemas Júnior - Infra-Estrutura |

Q42234

Redes de Computadores

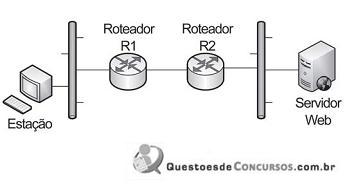

Após enviar um pacote para o Servidor Web, a Estação recebeu uma mensagem ICMP destination unreachable, com o código network unreachable. O que deve ter ocorrido?

Ano: 2010

Banca:

CESGRANRIO

Órgão:

Petrobras

Prova:

CESGRANRIO - 2010 - BR Distribuidora - Analista de Sistemas Júnior - Infra-Estrutura |

Q42233

Redes de Computadores

Uma analista recebeu três tarefas de seu gerente.

. Calcular três números de sub-rede válidos para a rede 180.10.0.0, usando-se a máscara 255.255.248.0.

. Calcular o número de hosts por sub-rede e o número de sub-redes para o endereço IP 199.10.10.100/27.

. Calcular o número da sub-rede, o primeiro endereço válido e o endereço de broadcast para o endereço IP 167.80.90.66 e máscara 255.255.255.192.

Para as tarefas recebidas, o analista respondeu, com as respectivas informações.

I - Para a rede foram calculados os números 180.10.4.0, 180.10.8.0 e 180.10.16.0. II - O número de hosts por sub-rede calculado foi de 30 e o número de sub-redes foi de 6.

III - O número da sub-rede calculado foi 167.80.90.64, o primeiro endereço válido foi 167.80.90.65 e o endereço de broadcast foi 167.80.90.127.

Quais respostas fornecidas pelo analista estão corretas?

. Calcular três números de sub-rede válidos para a rede 180.10.0.0, usando-se a máscara 255.255.248.0.

. Calcular o número de hosts por sub-rede e o número de sub-redes para o endereço IP 199.10.10.100/27.

. Calcular o número da sub-rede, o primeiro endereço válido e o endereço de broadcast para o endereço IP 167.80.90.66 e máscara 255.255.255.192.

Para as tarefas recebidas, o analista respondeu, com as respectivas informações.

I - Para a rede foram calculados os números 180.10.4.0, 180.10.8.0 e 180.10.16.0. II - O número de hosts por sub-rede calculado foi de 30 e o número de sub-redes foi de 6.

III - O número da sub-rede calculado foi 167.80.90.64, o primeiro endereço válido foi 167.80.90.65 e o endereço de broadcast foi 167.80.90.127.

Quais respostas fornecidas pelo analista estão corretas?

Ano: 2010

Banca:

CESGRANRIO

Órgão:

IBGE

Prova:

CESGRANRIO - 2010 - IBGE - Analista de Sistemas - Comunicação e Rede |

Q42221

Redes de Computadores

Os protocolos de vetor de distância precisam de vários mecanismos para evitar loops. Qual dos recursos do vetor de distância impede loops de roteamento ao fazer o protocolo de roteamento anunciar somente um subconjunto de rotas conhecidas, em vez de anunciar toda a tabela de roteamento?

Ano: 2010

Banca:

CESGRANRIO

Órgão:

IBGE

Prova:

CESGRANRIO - 2010 - IBGE - Analista de Sistemas - Comunicação e Rede |

Q42217

Redes de Computadores

O SIP (Session Initiation Protocol) é um protocolo, que utiliza o modelo requisição-resposta, similar ao HTTP, para iniciar sessões de comunicação interativa entre utilizadores. No contexto deste protocolo, o método ACK é utilizado para