Questões de Concurso

Comentadas sobre protocolo em redes de computadores

Foram encontradas 4.806 questões

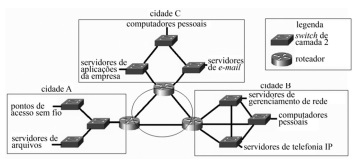

Com base na infraestrutura de rede local apresentada no diagrama precedente, julgue o item que se segue.

O protocolo de roteamentos OSPF (Open Short Path First)

pode ser utilizado para se conectar um novo segmento de

rede ao roteador 0.

Considerando a infraestrutura de redes de computadores apresentada no diagrama precedente, julgue o item a seguir.

Se ocorrer uma queda da conexão entre os roteadores nas

cidades A e B, a rede conseguirá fluir entre essas cidades por

um caminho alternativo, através do roteador na cidade C,

caso os roteadores estejam com uma configuração correta do

protocolo de roteamento.

Com relação a protocolos, switching e gerenciamento em redes de computadores, julgue o item a seguir.

Nos protocolos de gerenciamento de redes, a árvore SMI é

usada para designar objetos na MIB, tendo os ramos da

árvore, desde a raiz, números e rótulos associados a eles,

chamados de identificadores e descritores de objetos,

respectivamente.

Quanto aos procedimentos de segurança e gerenciamento de redes de computadores, julgue o item seguinte.

WPA (wi-fi protected access), especificado no padrão

IEEE 802.11, é o mais antigo algoritmo de segurança de rede

sem fio, e protege apenas os dados (payload) de quadros, ou

seja, os quadros de gerenciamento, de controle e o próprio

cabeçalho de quadros de dados não são protegidos.

Acerca da segurança da informação, julgue o seguinte item.

O IPSec (Internet protocol security) é um protocolo de

comunicação que busca fornecer integridade em detrimento

da confidencialidade e sem o emprego de técnicas de

autenticação de dados na camada IP, tal protocolo visa à

comunicação protegida em redes IP com algoritmos que

garantem pouco processamento e baixa latência.

No que se refere ao H.323 e ao SIP (session initiation protocol), julgue o item a seguir.

Uma das características do protocolo SIP é sua capacidade

de gerenciamento de falhas nos dispositivos que participam

de uma sessão. Essa capacidade é implementada nos

servidores de registro e permite que o proxy detecte falhas

em agentes SIP, mesmo em caso de falha do próprio proxy.

No que se refere ao H.323 e ao SIP (session initiation protocol), julgue o item a seguir.

Tanto o RTP quanto o RTCP podem ser empregados em

conjunto com o SIP e, também, com o H.323,

respectivamente, para a transmissão em tempo real de

streaming de mídia e para o envio de informação de controle

e de parâmetros de qualidade de serviço, entre outras

funcionalidades.

No que se refere ao H.323 e ao SIP (session initiation protocol), julgue o item a seguir.

Tanto o SIP quanto o H.323 permitem o emprego de

CODEC, bem como a instalação de um firewall. Entre os

CODECS utilizados no H.323, há os que implementam a

técnica ADPCM, o que permite a transmissão de VoIP a

diferentes taxas de transmissão de dados.

A respeito do TCP/IP, julgue o item subsequente.

O protocolo TCP é considerado orientado a conexão, pois

estabelece uma conexão e garante a entrega dos dados.

A respeito do TCP/IP, julgue o item subsequente.

O protocolo SSL/TLS opera na camada de transporte do

modelo TCP/IP, criptografando dados diretamente entre os

protocolos TCP e IP.

Com relação a dispositivos de segurança, julgue o item subsequente.

Considere uma aplicação executada em um host A que

responde por requisições a partir de um host B, que, por sua

vez, funciona como intermediário entre o usuário final e

o host A e executa a aplicação. Nessa hipótese, o host

intermediário atua como um proxy.

A respeito do protocolo SNMP, julgue o próximo item.

Um identificador de um objeto é único e consiste em

sequência de números inteiros, que são os

subidentificadores, e segue uma estrutura de árvore da

MIB (management information base).

( ) Para a detecção de colisões, uma estação tem de ser capaz de transmitir dados e receber, simultaneamente, sinais de colisão. Isso pode significar aumento nos custos das estações e maiores exigências de largura de banda.

( ) Pode ocorrer de que a colisão não seja detectada por todas as estações em uma rede, porque algumas podem estar ocultas.

( ) A distância entre as estações pode ser grande. O enfraquecimento do sinal poderia impedir que uma estação em uma extremidade da rede detectasse uma colisão na outra ponta.

Analise as afirmativas acima e dê valores Verdadeiro (V) ou Falso (F). Assinale a alternativa que apresenta a sequência correta de cima para baixo.

Assinale a alternativa que preenche as lacunas corretamente:

"O protocolo ________ permite transferir arquivos pela Internet e encontra-se na camada de _______ no modelo TCP/IP."

A versão mais recente em uso do protocolo IP é o IPV6. Qual o tamanho de um endereço IPV6?

O Active Directory da Microsoft é uma ferramenta utilizada para o gerenciamento de usuários de rede, seus direitos e demais objetos, denominada serviço de diretório. O referido Active Directory é implementado sobra um protocolo livre que é conhecido como o padrão do mercado para gerenciamento de informações de diretório distribuído sobre uma rede de Protocolo da Internet (IP). Este protocolo é denominado de:

Na configuração de um serviço de entrega automática de endereços de redes (DHCP), deve-se definir uma faixa de IPs que o serviço poderá conceder aos hospedeiros que lhe solicitaram. Como é denominada esta faixa de endereços?

Qual das máscaras de sub redes a seguir permitiria colocar 700 hosts numa mesma sub rede IPV4?

A lnternet se baseia no conceito de cliente-servidor e também se apoia na pilha de protocolos TCP/IP, Para acessar páginas web, o protocolo, da camada de aplicação, usado por padrão pelos navegadores para acessar um site sem suporte à criptografia é o:

As definições enumeradas abaixo, são respectivamente de:

1. Dispositivo que tem a função de interligar os computadores de uma rede local.

2. Protocolo de Transferência de Arquivos na Internet.

3. Conjunto de técnicas pensadas para proteger uma informação de modo que apenas emissor e receptor consigam compreendê-la.