Questões de Concurso

Comentadas sobre proxy em redes de computadores

Foram encontradas 252 questões

Sobre as versões 1, 2 e 3 do protocolo de gerenciamento de redes SNMP, analise as assertivas abaixo:

I. O conceito de proxy-agent foi introduzido na versão 3 do protocolo.

II. A versão 2 do protocolo introduziu a opção de variáveis contadores de 64 bits, enquanto a versão 1 suporta apenas contadores de 32 bits.

III. Nas versões 1 e 2 do SNMP, a comunicação entre gerente e agentes segue uma abordagem client-server, enquanto na versão 3 segue-se uma abordagem peer-to-peer.

Quais estão corretas?

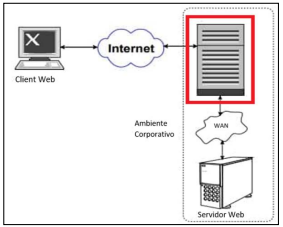

Considerando a descrição do recurso implementado e o item selecionado no diagrama elaborado, pode-se afirmar que o recurso em questão é:

I. Um proxy reverso é um servidor proxy que opera do lado do cliente, em vez do lado do servidor. II. O proxy reverso pode ocultar os endereços IP dos servidores backend, o que pode dificultar o ataque a eles. III. O proxy cache melhora os tempos de resposta e economiza largura de banda.

É correto o que se afirma em

(MORAES, 2010, p. 160. Adaptado.)

Analise as afirmativas a seguir sobre segurança da informação.

I. O firewall só controla o tráfego que passa por ele. Assim sendo, em ataques provenientes de usuários internos à rede, cujo tráfego não passa pelo firewall, ele não garante proteção.

II. O propósito da DMZ em uma rede física é prover uma proteção adicional à rede local (corporativa), isolando o tráfego da internet para os servidores públicos da empresa da rede corporativa, ou seja, evita-se que esse tráfego passe pela rede corporativa, o qual pode ser malicioso, uma vez que é proveniente de redes não confiáveis.

III. O proxy é um servidor que literalmente faz a intermediação da comunicação de um equipamento na rede segura com um equipamento na rede externa.

IV. Um firewall não é capaz de bloquear URLs específicas, como sites pornográficos, piadas ou jogos, diretamente. Esse tipo de filtragem é geralmente realizado por meio de software ou hardware adicional, como filtros de conteúdo da web, que podem ser integrados ao firewall, mas não é uma função inerente a ele. O firewall geralmente controla o tráfego com base em endereços IP, portas e protocolos, não em URLs específicas.

Está correto o que se afirma apenas em

Em relação aos tipos de proxies, um opera a nível de rede, controlando endereços IP e as portas TCP e UDP. Esse é um proxy: