Questões de Concurso Comentadas sobre redes de computadores

Foram encontradas 18.614 questões

Em um servidor DNS o arquivo de zona consiste das informações de cabeçalho e dos registros de recursos. Considere a seguir uma linha de um arquivo de zona de um servidor DNS:

ftp IN CNAME server01

Este registro tem a função de

No funcionamento do protocolo TCP/IP, os endereços IP foram divididos em classes.

O seguinte endereço pertence à faixa da classe A, é reservado

para loopback e tem por objetivo testar o TCP/IP para

comunicação entre processos na máquina local:

A maioria das tecnologias de rede IEEE 802 utiliza o MAC (Media Access Control) como endereço de rede.

Os endereços MAC são constituídos de

O endereço de IP é um conjunto de números separados por pontos que servem para identificar um dispositivo na rede ou na internet.

Julgue o item que se segue.

O firewall pode ser visto como uma barreira que

gerencia o fluxo de informações que trafegam em uma

rede de computadores.

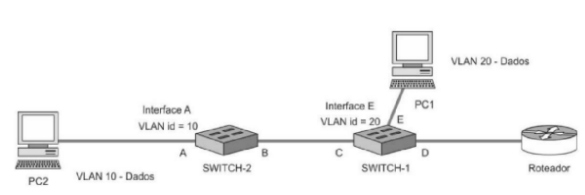

Os modos de operação em que as interfaces A, B, C e D dos switches devem ser configuradas são, respectivamente,

Considerando a arquitetura TCP/IP e suas camadas, marque a opção com os itens existentes na camada de aplicação, transporte, rede e enlace, respectivamente:

WordPress é um CMS originalmente criado para publicar blogs, mas que evoluiu para suportar publicações na web, incluindo sites, listas de discussão e fóruns, galerias de mídia, sites governamentais e até mesmo lojas online.

Com relação ao uso do protocolo HTTPS no WordPress, analise as afirmativas a seguir.

I. Oferece mais conectividade – não é capaz de criptografar e descriptografar dados e provê ajustes de conectividade ao substituir a rapidez pela robustez em relação ao HTTP.

II. Otimização para os motores de busca. Muitos mecanismos de pesquisa adicionam uma penalidade a sites que não usam o HTTPS, tornando mais difícil alcançar os melhores resultados nas pesquisas.

III. Fornece maior confiança. Os usuários confiam em sites mais seguros. Embora não necessariamente saibam que seu tráfego é criptografado, eles reconhecem que o pequeno ícone de cadeado significa que um site se preocupa com sua privacidade.

Está correto o que se afirma em

Uma estimativa da latência entre uma origem e um destino na Internet, sabendo-se que o Round-Trip Time medido entre esses pontos é de 28 ms, corresponde a