Questões de Redes de Computadores para Concurso

Foram encontradas 18.340 questões

eth0: flags=4163<UP,BROADCAST,RUNNING,MULTIC AST> mtu 1500 inet 172.30.109.102 netmask 255.255.240.0 broadcast 172.30.111.255 inet6 fe80::215:5dff:fe8a:c52f prefixlen 64 scopeid 0x20<link> ether 00:15:5d:8a:c5:2f txqueuelen 1000 (Ethernet) RX packets 223 bytes 225203 (225.2 KB) RX errors 0 dropped 0 overruns 0 frame 0 TX packets 89 bytes 6182 (6.1 KB) TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0

Considerando o resultado apresentado pelo comando ifconfig, assinale a alternativa que apresenta o total de endereços IP utilizáveis.

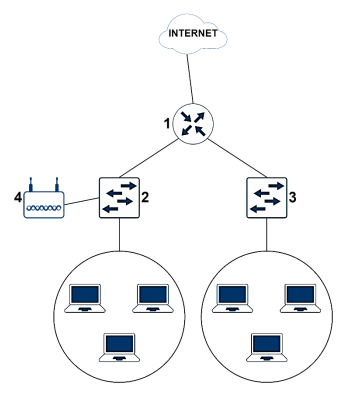

Um dos equipamentos apresentados neste diagrama possui como principal característica o encaminhamento dos pacotes de dados entre redes de computadores, criando um conjunto de redes de sobreposição, direcionando assim pacotes entre diferentes redes. Assinale a alternativa que apresenta o(s) número(s) que representa(m), na ilustração, este equipamento.

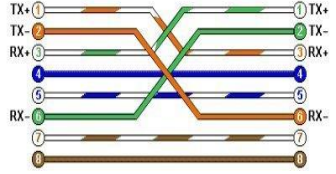

Diante do exposto, assinale a alternativa que traz o nome desta configuração de cabo e um exemplo de aplicação prática.

eth0: flags=4163<UP,BROADCAST,RUNNING,MULTIC AST> mtu 1500 inet 172.30.109.102 netmask 255.255.240.0 broadcast 172.30.111.255 inet6 fe80::215:5dff:fe8a:c52f prefixlen 64 scopeid 0x20<link> ether 00:15:5d:8a:c5:2f txqueuelen 1000 (Ethernet) RX packets 223 bytes 225203 (225.2 KB) RX errors 0 dropped 0 overruns 0 frame 0 TX packets 89 bytes 6182 (6.1 KB) TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0

Considerando o resultado apresentado pelo comando ifconfig, assinale a alternativa que apresenta o último endereço IP utilizável da rede a qual esse computador encontra-se conectado.

I. Claim Name “iis” II. Claim Name “sub” III. Claim Name “aud”

É correto o que se afirma em

Primeira coluna: Dispositivo de rede 1.Firewall 2.Roteador 3.Switch 4.NAS

Segunda coluna: Função (__)É um dispositivo de segurança da rede que monitora o tráfego de rede de entrada e saída e decide permitir ou bloquear tráfegos específicos de acordo com um conjunto de regras.

(__)É um dispositivo equipado com várias portas de comunicação que conecta os elementos dentro da rede para transmissão de dados.

(__)É um dispositivo responsável por orientar e direcionar os dados da rede, usando pacotes que contêm vários tipos de dados. Os pacotes têm várias camadas ou seções, uma das quais contém informações de identificação, como remetente, tipo de dados, tamanho e endereço de IP de destino.

(__)É um dispositivo usado exclusivamente para guardar e compartilhar arquivos de diversos computadores através de uma rede local.

Assinale a alternativa que apresenta a correta associação entre as colunas:

I.É um sistema hierárquico e distribuído de gestão de nomes para computadores, serviços ou qualquer equipamento conectado à Internet ou a uma rede privada.

II.O DNS é montado numa estrutura de cliente/servidor, podendo envolver vários servidores de DNS na resposta a uma determinada consulta.

III.O BIND é um serviço de DNS disponível para diversas distribuições Linux.

IV.Uma pesquisa de DNS iterativa é onde um servidor de DNS se comunica com vários outros servidores de DNS para buscar um endereço IP e devolvê-lo ao cliente.

É correto o que se afirma em:

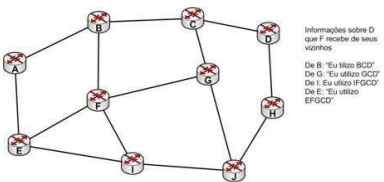

Assinale a alternativa correta que representa o protocolo de roteamento descrito:

(__)O DHCP é um protocolo de serviço que oferece configuração dinâmica para endereços IP, máscara de sub-rede, gateway padrão, endereços IP de servidores de DNS e endereços MAC (Media Access Control) para clientes.

(__)Uma rede 172.16.0.0/16 pode conter até 65536 endereços, sendo 65534 atribuíveis a hosts. A máscara de sub-rede dessa rede é 255.255.0.0. De acordo com a IANA (Assigned Numbers Authority) essa rede é classificada como privada.

(__)O DHCP é um protocolo que funciona no modelo cliente/servidor no qual o cliente solicita o endereço e obtém a concessão de um endereço, envolvendo 04 passos na seguinte ordem: Discovery, Offer, Request e Acknowledge.

(__)Após definir um escopo DHCP e aplicar os intervalos de exclusão, os endereços remanescentes formal o Pool de endereços disponíveis dentro do escopo.

Assinale a alternativa com a sequência correta:

Sobre os meios físicos de comunicação para redes de dados, analise as afirmações a seguir e marque a alternativa correta:

I. Os cabos de par trançado CAT 5E operam entre 155 Mbps e Gigabit Ethernet, tendo como aplicação usual Telerradiologia, sistemas blindados, redes especializadas de ensino e de governo. II. Os cabos de par trançado CAT 6A, com taxa de operação de até 400MHz, são os primeiros a suportar, de maneira completa, a transmissão 10 Gigabit Ethernet (10GBASE-T). III. Os cabos de fibra óptica são imunes à interferência eletromagnética e resistentes à corrosão, sendo formados por um núcleo extremamente fino de vidro ou plástico especial, com uma cobertura de fibra de vidro, com uma camada de plástico protetora chamada cladding, seguida de uma cada de isolamento e, finalmente, uma camada externa chamada bainha. IV. As fibras ópticas são fabricadas em diversos padrões, indo desde a 100BASE-SX, com taxa de transmissão módica de 100Mb/s, passando pela 10GBASE-ZR/ZW, com taxa de transmissão de 10Gb/s e alcance de até 80Km, chegando até às fibras 100GBASE-ER4, com taxa de transmissão de 100Gb/s e alcance de até 40Km.

Sobre a tecnologia RAID, analise as afirmações a seguir, marcando a alternativa correta:

I. O RAID 1 é conhecido como “divisão de dados”, em que duas ou mais unidades são acessadas em paralelo, sendo que os dados serão divididos entre as unidades presentes no arranjo. Ao se utilizar este modo é possível obter aumento no desempenho, pois as velocidades das unidades de armazenamento são, teoricamente, somadas, ao invés de um único acesso. II. Uma das técnicas disponíveis com o RAID é o “espelhamento”, configurando uma unidade para ser cópia idêntica de outra. Este recurso passa a ser possível a partir do RAID 3, não sendo mais necessário gravar dados de paridade. III. Os modos RAID 5 e 6 são modos que gravam informações de paridade, sendo que o 5 grava as informações nas mesmas unidades de armazenamento e exige um mínimo de três unidades de armazenamento, e o 6 grava duas informações de paridade, o que torna o arranjo mais confiável, mas exige mínimo de quatro unidades de armazenamento. IV. No modo RAID 10 são formados dois arranjos RAID 0 e, em seguida, é montado um arranjo RAID 1 com os dois arranjos anteriores. Essa forma de disposição faz com que o RAID 10 seja mais confiável que o RAID 0+1.

A implementação da rede WLAN e a autenticação dos seus usuários através de suas senhas pessoais é possível com:

Qual protocolo deve ser adotado?