Questões de Redes de Computadores para Concurso

Foram encontradas 18.337 questões

# iptables -A INPUT --dport 1234 -j DROP

No entanto, a execução do comando apresentou o seguinte resultado:

iptables v1.4.21: unknown option "--dport"

Try 'iptables -h' or 'iptables --help' for more information.

Isso ocorreu porque

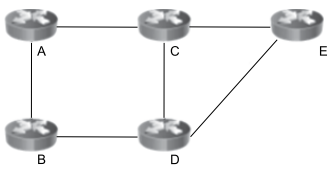

Considere a sub-rede apresentada a seguir:

Assumindo que a distância entre dois roteadores é sempre 1, após a execução do algoritmo de roteamento do

protocolo RIP (Routing Information Protocol), a tabela de

roteamento do roteador C será:

$ORIGIN xpto.com.br. www.xpto. IN CNAME foo.com.

No DNS Bind, a presença da linha de configuração faz com que o domínio