Questões de Redes de Computadores para Concurso

Foram encontradas 18.342 questões

( ) Resolução iterativa: o cliente pode transmitir sua solicitação para vários servidores antes de obter uma resposta. ( ) Resolução recursiva: o cliente transmite sua solicitação a um servidor que, no final do processo, retorna uma resposta. ( ) Caching: é um método pelo qual uma resposta a uma consulta fica armazenada na memória (por um tempo limitado) para agilizar a consulta a solicitações futuras.

A sequência está correta em

A equipe de Tecnologia da Informação (TI) desta empresa contratou um serviço de computação em nuvem, e migrou esta aplicação de seu datacenter corporativo para aquele ambiente disponível na internet.

Depois disso, a equipe de TI deixou de se preocupar com os ativos e serviços de infraestrutura necessários à operação daquele software, como servidores, switches, roteadores, energia elétrica, refrigeração, conexão com internet etc. Entretanto, manteve a necessidade da instalação de máquinas virtuais, sistemas operacionais, customização do software, gerenciamento de permissões de usuários etc. para operação da aplicação corporativa no novo ambiente.

Assinale a opção que apresenta o tipo de computação em nuvem contratado pela empresa para o novo modelo de operação do software em questão.

Considere o pequeno programa a seguir utilizando essa ferramenta.

#!/bin/bash

nc 192.168.1.1 4343

Assinale a opção que apresenta a correta função desse programa.

Para fornecer autenticação de usuários por meio de um servidor de autenticação centralizado é comumente utilizado em redes corporativas o protocolo

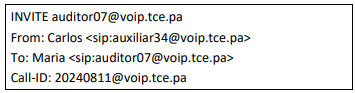

Analise as afirmativas a seguir com relação a essa mensagem SIP INVITE:

I. A SIP URI do usuário que está realizando a chamada é Carlos.

II. Os usuários de origem e destino estão registrados no mesmo domínio.

III. O número do telefone que está sendo chamado é 2024-0811.

Está correto o que se afirma em

Com relação ao funcionamento do protocolo BGP, as seguintes afirmativas estão corretas, à exceção de uma. Assinale-a.

Com relação a esses protocolos de roteamento, avalie as afirmativas a seguir.

I. O protocolo OSPF usa o algoritmo de Dijkstra para calcular as melhores rotas entre a origem e o destino de um datagrama, tendo como informações um banco de dados dos estados de enlaces da topologia do sistema autônomo.

II. O protocolo RIP utiliza o algoritmo de roteamento vetor distância, enviando mensagens regulares entre os roteadores para difundir informações sobre largura de banda dos enlaces.

III. O protocolo OSPF possui um tempo de convergência menor que o protocolo RIP. O tempo de convergência é o período decorrido até que os roteadores completem a execução de uma reação à queda de um determinado roteador, escolhendo outro caminho disponível para os destinos afetados.

Está correto o que se afirma em

Do exposto as seguintes afirmativas estão corretas, à exceção de uma. Assinale-a.

Neste contexto podem ocorrer dois problemas: problema do terminal oculto e problema desvanecimento do sinal.

Com relação aos problemas citados, avalie as afirmativas a seguir.

I. Quando ocorrem obstruções físicas no ambiente da rede (por exemplo, um edifício ocultando a estação A, pode impedir que A e C escutem as transmissões de um e de outro, mesmo que as transmissões de A e C estejam interferindo no destino, B. Isto é chamado de problema do terminal oculto.

II. O problema do desvanecimento do sinal pode ocorrer em que a localização de A e C é tal que as potências de seus sinais não são suficientes para que eles detectem as transmissões um do outro, mas mesmo assim, são suficientes fortes para interferir uma com a outra na estação B.

III. A solução para o problema da estação oculta é o emprego de quadros chamados de Request to Send (RTS) e Clear to Send (CTS). Considere que B e C estão ocultas uma em relação à outra no que diz respeito a A. Vamos supor que um quadro RTS proveniente de A chega em B, mas não em C. Entretanto, como A e C estão dentro do alcance de B, um quadro CTS, que contenha a duração da transmissão de dados de B para A, atinge C. A estação C sabe que alguma estação oculta está usando o canal e para de transmitir.

Está correto o que se afirma em

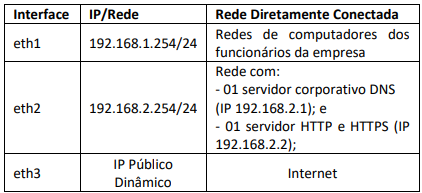

A tabela a seguir descreve como as interfaces desse servidor IPTables estão configuradas e conectadas.

As regras de acesso configuradas neste servidor IPTables são apresentadas na tabela a seguir.

Diante deste cenário, analise as afirmativas a seguir:

I. As máquinas da rede 192.168.1.0/24 podem acessar todos os serviços disponíveis na rede 192.168.2.0/24.

II. As máquinas da rede 192.168.1.0/24 podem acessar à internet.

III. Os serviços disponíveis na rede 192.168.2.0/24 podem ser acessados por dispositivos na internet.

Está correto o que se afirma em

O comando do ufw (Uncomplicated Firewall) que deve ser utilizado para permitir conexões do tipo SSH (Secure Shell) neste servidor é

Com relação ao assunto, avalie as afirmativas a seguir:

I. O firewall deverá permitir que os pacotes do tipo UDP com porta de destinado 514 acessem o servidor Syslog.

II. O protocolo Syslog possui níveis de severidade de mensagens, que vão de 0 (Emergency) a 7 (Debug).

III. O servidor Syslog poderá armazenar mensagens de diversos ativos de rede da empresa.

Está correto o que se afirma em

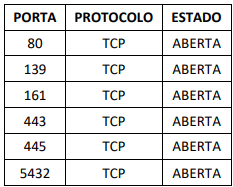

A tabela a seguir apresenta o resultado desta varredura.

Sobre o resultado desta varredura, avalie as seguintes afirmativas:

I. Por padrão, a existência das portas 80 e 443 abertas significa que este servidor está acessando portais em outros dispositivos por meio dos protocolos HTTP e HTTPS.

II. Por padrão, a existência da porta 161 aberta, significa que este servidor permite consultas por meio do protocolo SNMP.

III. Por padrão, a existência da porta 5432 aberta, significa que este servidor permite consultas ao banco de dados MySQL.

Está correto o que se afirma em

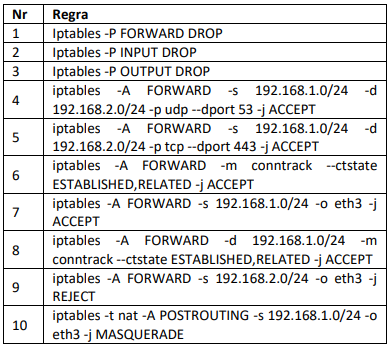

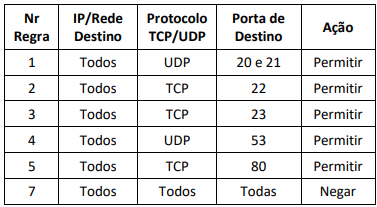

As regras que controlam os pacotes com origem na rede corporativa e destino na internet estão apresentadas na tabela a seguir.

Em relação aos dispositivos desta rede corporativa e as regras de acesso estabelecidas pelo dispositivo de segurança, analise as seguintes afirmativas:

I. Os dispositivos desta rede corporativa poderão realizar acessos ao serviço de resolução de nomes (DNS) e páginas web (HTTP e HTTPS) disponíveis na internet.

II. Os dispositivos desta rede corporativa poderão realizar acessos a outros dispositivos na internet por meio do protocolo Secure Shell (SSH) e Telnet; e

III. Os dispositivos desta rede corporativa poderão realizar transferência de arquivos com dispositivos na internet por meio do File Transfer Protocol (FTP).

Está correto o que se afirma em

Assinale a opção que melhor descreve o método de autenticação de e-mails que cumpre todas essas exigências ao integrar SPF e DKIM, fornecendo políticas de autenticação e relatórios.

Considerando o cenário descrito acima, assinale a opção que melhor descreve a ação que o administrador de TI deve tomar para configurar a política de tal forma que as mensagens suspeitas continuem sendo entregues, mas sejam marcadas como spam.

No primeiro segmento, o(s)