Questões de Concurso

Sobre topologias em redes de computadores

Foram encontradas 643 questões

Assinale a alternativa que apresenta as palavras que preenchem, respectivamente, as lacunas do seguinte texto sobre a MIB II.

A Management Information Base II, MIB II, usa uma arquitetura de _____, definida na ISO ASN.l, para _____ todas as suas informações. Cada parte da informação dessa arquitetura é um nó rotulado que contém uma descrição textual sobre o próprio nó e um identificador de______ que é uma seqüência de números separados por pontos.

Na implementação de redes de computadores padrão Fast Ethernet, tendo por elemento central um switch, essa topologia apresenta a característica de continuar em operação normal, mesmo que o cabo que conecta um micro a uma das portas do concentrador esteja down. Do ponto de vista físico, essa topologia é conhecida por:

Com relação ao caso descrito, assinale a opção que indica o tipo de protocolo configurado.

Com relação às topologias de redes anel, malha, estrela e barra, considere as afirmações abaixo.

I – A confiabilidade da rede ANEL é muito grande, mesmo quando opera com número de nós elevados, não havendo degradação.

II – A rede em MALHA oferece baixíssima redundância, por isso, tem pouca confiabilidade.

III – Na rede ESTRELA, se o hub falhar, há perda total de comunicação entre os nós.

IV – A rede BARRA só pode ser ligada com cabos especiais de fibras óticas que, de forma alguma, podem ser seccionados.

É correto o que se afirma em

Para isso, ela deve observar que seja cumprida uma característica do método de acesso a ser implantado nessa rede, o qual consiste em

A arquitetura montada deve ser do tipo

Um modo de se trabalhar nessa estrutura é instalando uma

A topologia lógica de interconexão de uma rede corporativa complexa precisa refletir a topologia física dessa rede, de modo que os requisitos de segurança lógica da rede sejam de implementação direta a partir dos aspectos da segurança física das instalações de TI da organização

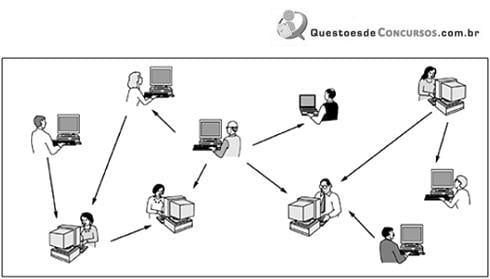

Neste modelo de comunicação não existem clientes e servidores fixos. Recebe o nome de comunicação não hierárquica ou