Questões de Concurso

Comentadas sobre análise de vulnerabilidade e gestão de riscos em segurança da informação

Foram encontradas 568 questões

São consideradas saídas na identificação dos riscos: a lista de componentes com responsáveis e o escopo definido e os limites para a análise e(ou) avaliação de riscos.

Para que ocorra análise de riscos, é necessário que todos os controles de segurança existentes nas normas técnicas sejam implementados no ambiente tecnológico.

Portanto, com essa conceituação, o risco cresceria em proporção

Qual é a vulnerabilidade listada entre as ameaças?

Do ponto de vista de segurança e análise de risco, isso deve ser considerado como evidência de

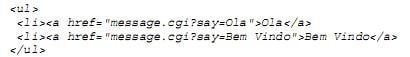

Se a mensagem for simplesmente exibida ao usuário sem efetuar a validação (escaping), a seguinte URL poderia ser criada:

Causando um problema de vulnerabilidade conhecido como

A tomada de ações corretivas em tempo hábil depende da notificação de fragilidades e ocorrências de eventos de segurança da informação.

Caso ocorra um evento de segurança de informação, recomenda-se que o agente observador tome uma ação pessoal para mitigar o risco e, em seguida, comunique o fato ao ponto de contato.

Todos os riscos de segurança da informação identificados deverão ser tratados, visto que qualquer risco não tratado constitui uma falha de segurança.

De acordo com critérios predefinidos, a importância do risco é determinada na fase de análise do risco.

A aplicação de controles apropriados é suficiente para se diminuir o risco identificado.

Os riscos devem ser avaliados antes, durante e após implantações e revisões de políticas de segurança da informação.