Questões de Segurança da Informação - Controles de segurança para Concurso

Foram encontradas 457 questões

No que se refere à segurança de computadores, julgue o item subsecutivo.

Para a melhoria de desempenho, vários produtos de segurança

(firewall e antispyware, por exemplo) podem ser substituídos

por um sistema de gerenciamento unificado de ameaça

(UTM – unified threat management).

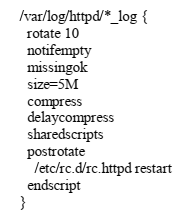

A ferramenta utilizada para aplicação das políticas de gerenciamento dos logs é o logrotate. Dado o seguinte trecho de configuração do arquivo /etc/logrotate.d/httpd:

Assinale a alternativa correta.