Questões de Segurança da Informação - ISO 27002 para Concurso

Foram encontradas 709 questões

julgue os itens que se seguem.

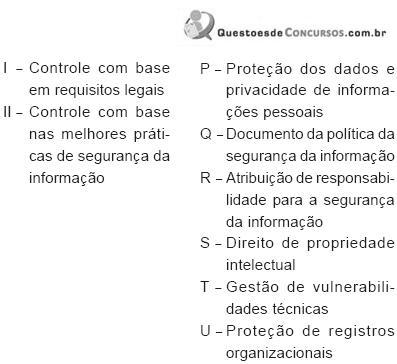

Relacione a lista de controles às respectivas categorias.

Estão corretas as associações

Para a proteção de instalações onde existem informações confidenciais, é recomendável instalar controles contra visibilidade e audição das informações, como uma proteção eletromagnética.

Texto 4A04-II

Cerca de 51% das empresas brasileiras disseram ter sido vítimas de um ataque do tipo ransomware no ano passado. Ransomware é um tipo de software maligno que impede o acesso dos usuários aos sistemas da empresa vítima. O ataque costuma codificar os dados da vítima, que só poderá recuperar o acesso se obtiver uma chave de acesso. O principal meio de infecção continua sendo o email e as páginas web com uso de engenharia social, e a propagação na rede através de exploração de vulnerabilidades. Outro facilitador são as permissões administrativas atribuídas aos usuários comuns da rede.

Internet: <www.exame.com.br>

De acordo com a definição da norma ISO/IEC 27002, dadas as seguintes afirmações,

I. Com relação aos controles recomendados na norma ISO/IEC 27002, os controles referentes à segurança de redes não são detalhados.

II. A segurança da informação pode ser aplicada tanto aos negócios do setor público quanto privado e serve para proteger as infraestruturas críticas.

III. A norma ISO/IEC 27002 prevê a inclusão do controle de descarte de mídias, para o descarte de forma segura e protegida.

IV. A norma ISO/IEC 27002 não adota mecanismos de segurança voltados à proteção ambiental, nem aqueles contrários às ameaças oriundas do meio ambiente.

verifica-se que estão corretas

A figura III acima, obtida de www.csscorp.com, apresenta uma proposta de organização de uma empresa de prestação de serviços de TI. Na figura, estão dispostos vários frameworks e áreas funcionais. Setores do diagrama usados para a análise estão representados por numerais de #1 a #23.

Julgue os itens que se seguem, considerando que, na proposta organizacional descrita na figura III, a empresa tenha implantado um programa de gestão de segurança da informação embasado na ABNT NBR ISO/IEC 17799 (ISO 17799).