Questões de Concurso

Sobre noções de segurança em segurança da informação

Foram encontradas 159 questões

I. O cabeçalho de um pacote IP (Internet Protocol) contém, dentre outras coisas, o endereço da origem e destino do pacote. Ao se forjar o endereço de origem desse pacote, pode-se fazer acreditar que o remetente é alguém conhecido do destinatário.

II. Um forma comum de ataque se dá pelo envio de falsas informações ao destinatário, muito comumente por e-mail, fazendo-se passar por comunicação real de alguma entidade e requisitando que se enviem ou atualizem dados privados como senhas bancárias, e números de cartão de crédito em uma página falsa na internet.

III. Uma falha de implementação faz com que a escrita de variáveis durante a execução do programa, em especial arrays, ultrapasse seu tamanho estabelecido, ocorrendo uma invasão de memória, que pode levar a erros ou a execução de um código arbitrário, utilizado para invasão do sistema.

Os itens se referem, respectivamente, aos métodos de

segurança, julgue os itens seguintes.

originalidade da versão referenciada e não quaisquer outras passíveis de modificação (customização,

parametrização, etc.) feita pelo usuário. Quando não explicitados nas questões, as versões dos

aplicativos são: Windows XP edição doméstica (Português), Microsoft Office 2000, SGBD MS-SQL

Server 2000 e navegador Internet Explorer 8. Mouse padrão destro.

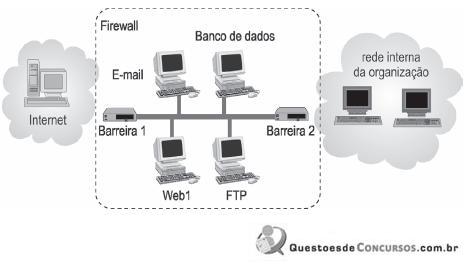

I. A zona desmilitarizada (DMZ) refere-se à parte que fica entre a rede interna, que deve ser protegida, e a rede externa.

II. O esquema evita parcialmente o problema de comprometimento da rede interna da organização, caso um ataque ao servidor de dados tenha sucesso.

III. O proxy existente no firewall protege a rede atuando como um gateway, operando na camada de rede do modelo OSI/ISO.

Assinale:

computadores.

da rede de computadores das organizações públicas para as quais

presta serviços, desenvolveu um conjunto de processos de

avaliação de segurança da informação em redes de computadores.

Empregando métodos analíticos e práticos, os auditores coletaram

várias informações acerca da rede e produziram diversas

declarações, sendo algumas delas consistentes com o estado da

prática e outras incorretas. A esse respeito, julgue os itens de 101

a 105.

I. Uma Vulnerabilidade é um evento com conseqüências negativas resultante de um ataque bem-sucedido.

II. Uma Ameaça é uma expectativa de acontecimento acidental ou proposital, causada por um agente, que pode afetar um ambiente, sistema ou ativo de informação.

III. A Vulnerabilidade é uma fonte produtora de um evento que pode ter efeitos adversos sobre um ativo de informação.

IV. O Ataque é um evento decorrente da exploração de uma vulnerabilidade por uma ameaça.

Indique a opção que contenha todas as afi rmações verdadeiras.

seguintes.

Acerca de conceitos relativos à segurança da informação, julgue o item a seguir.

A criptografia de dados é um instrumento eficaz para a

aplicação dos conceitos de confidencialidade, integridade,

disponibilidade e autenticidade.