Questões de Segurança da Informação para Concurso

Foram encontradas 10.096 questões

Assinale a alternativa que apresenta a medida de segurança a ser implementada.

Esse tipo de malware é conhecido como

Na função de hash criptográfica, a propriedade na qual é fácil gerar um código a partir da mensagem, mas é praticamente impossível gerar uma mensagem dado o seu código, é denominada resistência:

Baseado nos conceitos de funções de hash, Aurélio identificou que o algoritmo de hash era fraco, pois:

Como teste, efetuaram a cifração de "tribunaldejusticadesergipe" e encontraram:

A implementação do SSO:

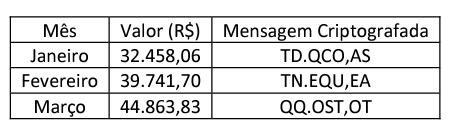

O contador descobriu que Maria vendeu R$ 41.767,01. Então, é CORRETO afirmar que a mensagem de Maria foi:

Analise as afirmativas abaixo sobre o Microsoft Defender Antivírus.

1. Uma das respostas às ameaças de ransomware é o recurso de Acesso controlado às pastas (Controlled Folder Access).

2. Possui uma integração nativa com o Internet Explorer e MS Edge para verificar arquivos enquanto são baixados de modo a detectar ameaças.

3. É um firewall completo e constitui o firewall do Windows, Microsoft Defender e Windows Defender Firewall referem-se ao mesmo software ou ferramenta.

Assinale a alternativa que indica todas as afirmativas

corretas.

1. O uso de diretrizes constitui uma ferramenta importante para direcionar a atuação da gestão de TI. Elas representam um conjunto de instruções ou indicações para se alcançar um determinado objetivo e fixam parâmetros básicos de governança de TI.

2. Os princípios, as políticas e os frameworks são o veículo pelo qual as decisões relativas à governança são institucionalizadas e, por essa razão, agem como elementos integradores entre o estabelecimento da direção e as atividades de gestão.

3. A fim de que sejam observados os princípios e as diretrizes, é necessário que esses elementos sejam adequadamente comunicados a toda a organização. A comunicação deve ser realizada de modo formal e informal, através de políticas ou comunicados internos.

Assinale a alternativa que indica todas as afirmativas corretas.

1. Executar o processo de estabelecimento do contexto e de identificação de riscos.

2. Executar o processo de avaliação de riscos e estabelecer um plano de tratamento dos riscos.

3. Definir e implementar políticas e procedimentos, incluindo implementação dos controles selecionados.

Assinale a alternativa que indica todas as afirmativas corretas.

1. O planejamento da TI deve contar com ampla participação das áreas de negócio.

2. O desenvolvimento de soluções de TI deve observar os padrões definidos pelo setor de TI da instituição.

3. A governança de TI deve estabelecer critérios de informação claros e objetivos, que devem ser observados quando da aquisição ou desenvolvimento de soluções de TI.

4. As aquisições de soluções de TI devem considerar a opção por soluções de código aberto e de livre utilização.

Assinale a alternativa que indica todas as afirmativas corretas.

1. Com relação à satisfação no que diz respeito à avaliação de um dado risco analisado.

2. Com relação à satisfação quanto ao tratamento de um dado risco avaliado.

3. Com relação à satisfação no que diz respeito à análise de um dado risco identificado.

Assinale a alternativa que indica todas as afirmativas corretas.

1. Uma Tarefa é composta por uma ou mais atividades.

2. Se um processo X é invocado por um processo Y e somente por este processo, então X pertence a Y.

3. Os processos devem ser modulares, fortemente coesos e fracamente acoplados.

Assinale a alternativa que indica todas as afirmativas corretas.

A política apresentada aos novos servidores é a política de:

Uma das recomendações a ser seguida por Paulo para atender à norma nesse controle é que:

Com isso, é correto afirmar que:

No parecer, João afirmou corretamente que o(a):