Questões de Concurso

Sobre linux em sistemas operacionais

Foram encontradas 3.425 questões

Vitoria:Ramal Geral:1111:0000

Vitoria:Diretor:Geral:1111-2222

Vitoria:Diretor:Ensino:1111-3333

Vitoria:Diretor:Pesquisa:1111-4444

Serra:Ramal Geral:2222:0000

Serra:Diretor:Geral:2222-1111

Serra:Diretor:Ensino:2222-3333

Serra:Diretor:Pesquisa:2222-4444

Cachoeiro:Ramal Geral:3333:0000

Cachoeiro:Diretor:Geral:3333-1111

Cachoeiro:Diretor:Ensino:3333-3333

Cachoeiro:Diretor:Pesquisa:3333-4444

Colatina: Ramal Geral: 4444:0000

Colatina:Diretor:Geral:4444-1111

Colatina:Diretor:Ensino:4444-3333

Colatina:Diretor:Pesquisa:4444-4444

Após a execução dos comandos abaixo, qual das alternativas corresponde à saída exibida no terminal?

cat ifes | grep Serra | cut -d : -f4 > se cat ifes | grep Ensino | cut -d : -f4 > de comm -12 se de

Assinale a opção que apresenta comando que, ao ser utilizado no

prompt de comando do Linux, permite atribuir no arquivo  permissões de leitura, escrita e execução ao

proprietário, permissões de leitura e execução ao grupo e

permissões de leitura para outros usuários.

permissões de leitura, escrita e execução ao

proprietário, permissões de leitura e execução ao grupo e

permissões de leitura para outros usuários.

Assinale a opção que apresenta o comando que, ao ser utilizado

no prompt de comando do Linux, permite buscar no diretório  todas as ocorrências da palavra

todas as ocorrências da palavra  em

arquivos de log que foram modificados nas últimas 48 horas.

em

arquivos de log que foram modificados nas últimas 48 horas.

Assinale a opção que apresenta o comando que, ao ser utilizado no prompt de comando de um servidor Linux, permite definir o endereço IP  com a máscara de sub-rede

com a máscara de sub-rede  na interface

na interface

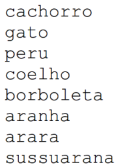

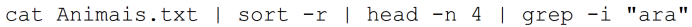

Considere que é executado o seguinte comando no terminal, no mesmo diretório do arquivo:

Assinale a alternativa que apresenta a saída do comando no terminal (se for mais de uma palavra, considere que no terminal são exibidas em linhas distintas, sem vírgulas).

Um administrador de sistemas pretende instalar um pacote chamado  em um servidor Linux, para garantir que todas as dependências sejam instaladas automaticamente. Ele também deseja verificar, após a instalação, os detalhes do pacote instalado e remover qualquer versão anterior do pacote, se houver.

em um servidor Linux, para garantir que todas as dependências sejam instaladas automaticamente. Ele também deseja verificar, após a instalação, os detalhes do pacote instalado e remover qualquer versão anterior do pacote, se houver.

Assinale a opção que apresenta uma sequência de comandos que executam corretamente todas as tarefas descritas na situação hipotética precedente.

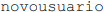

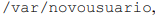

Um administrador de sistemas deseja criar um novo

usuário no Linux chamado  com um diretório

home específico em

com um diretório

home específico em  além de adicionar o

usuário ao grupo

além de adicionar o

usuário ao grupo  .

.

Assinale a opção que corresponde ao comando que atende corretamente aos requisitos apresentados na situação hipotética precedente.

, já existente, permitindo seu acesso de forma

transparente e sem a necessidade de duplicá-lo.

, já existente, permitindo seu acesso de forma

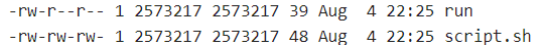

transparente e sem a necessidade de duplicá-lo. Suponha que, no Linux, ao digitarmos “ls -l” (e dado “enter”), aparece no prompt:

Suponha que digitamos “chmod a-w script.sh” (e damos “enter”) e, em seguida, digitamos “ls -l script.sh” (seguido de “enter”).

Qual a única alternativa aceitável como saída do shell?