Questões de Concurso

Comentadas sobre segurança de sistemas operacionais em sistemas operacionais

Foram encontradas 214 questões

I - Usa a virtualização de hardware e o Hipervisor do Windows para criar um ambiente virtual isolado, tornando-o a raiz da confiança do sistema operacional que assume que o kernel pode estar comprometido.

II - A VBS impõe restrições para proteger recursos vitais do sistema e do sistema operacional.

III - A integridade da memória não restringe as alocações de memória do kernel.

IV - A integridade da memória às vezes é chamada de SLAT (tradução de endereços de segundo nível).

Estão CORRETAS as proposições:

No Windows, a segurança é menos importante que no Linux, pois o sistema já está imune a ataques e não necessita de atualizações frequentes de segurança.

Acerca dos sistemas operacionais, marque a alternativa correta:

1.(_)Durante a instalação de sistemas operacionais modernos, como Windows e Linux, é obrigatório criar e configurar manualmente todas as partições do disco rígido.

2.(_)É possível instalar a maioria dos sistemas operacionais a partir de dispositivos de armazenamento removíveis, como pen drives e DVDs, configurando a sequência de inicialização (boot) na BIOS ou UEFI.

3.(_)A instalação de drivers de hardware é uma etapa importante após a instalação do sistema operacional, sendo essencial para que componentes como placas de vídeo, som e rede funcionem corretamente.

Assinale a alternativa cuja respectiva ordem de julgamento esteja correta:

I. Deixar os cartuchos de tintas instalados somente quando houver tinta neles. Caso a tinta tenha acabado, eles devem ser retirados imediatamente da impressora, para prevenir o ressecamento de tinta e impedir a impressora de imprimir.

II. Sempre desligar a impressora usando o botão de energia e aguardar até que a luz de energia pare de piscar antes de desconectar o produto ou cortar a alimentação de energia.

III. Usar apenas o cabo de energia original da impressora. Evitar usar cabos alternativos, pois estes podem danificar o produto ou causar algum acidente, como incêndio ou choque elétrico.

Está CORRETO o que se afirma:

Provedores de serviços em nuvem não oferecem suporte para a conformidade regulatória, o que torna impossível para empresas em setores altamente regulamentados (como saúde e finanças) utilizarem a nuvem sem violar as leis.

Assinale a opção que apresenta o protocolo de compartilhamento utilizado, por padrão, pelos sistemas operacionais Windows vulneráveis e que fora alvo da vulnerabilidade CVE-2017-0144.

https://192.168.0.1/index.php?page=aplicacao.php

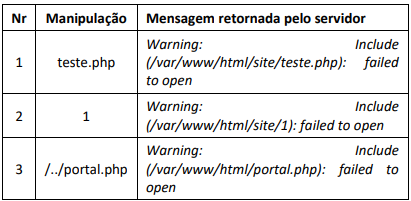

A tabela a seguir, apresenta o resultado da manipulação da vaiável “page”, realizada pelo analista de segurança desta empresa, com arquivos inexistentes no servidor.

Assinale a opção que apresenta o valor que esse analista deve passar como parâmetro para a variável “page”, explorando a vulnerabilidade de LFI encontrada, para obter acesso ao conteúdo do arquivo “/etc/hostname” desse servidor de páginas.

Para isso, o administrador deve alterar a configuração no:

I. O isolamento e proteção de tarefas em um RTOS é realizado exclusivamente por meio do uso de containers e máquinas virtuais, garantindo a segurança e a estabilidade do sistema.

II. São sistemas operacionais que garantem a execução de tarefas dentro de limites de tempo estritamente definidos, adequando-se a aplicações onde o tempo de resposta é crítico.

III. A latência de interrupção em um RTOS refere-se apenas ao tempo necessário para o sistema operacional começar a tratar uma interrupção, sem considerar o tempo de execução do manipulador de interrupção.

Está correto o que se afirma em

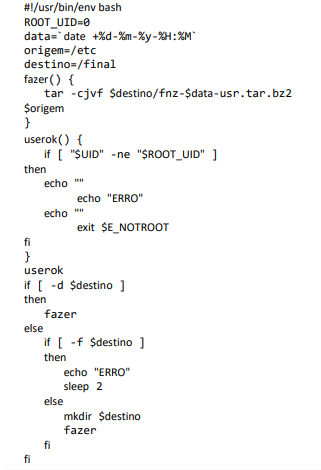

Um administrador de um servidor Linux escreveu o seguinte arquivo de script em bash

Esse script representa uma ação de administração do computador que é