Questões de Concurso Público EMGEPRON 2014 para Advogado

Foram encontradas 5 questões

• Abriu o Windows Explorer e selecionou a pasta C:\PROJETOS

• Nessa pasta, selecionou o arquivo PRJ0714.DWG

• Pressionou simultaneamente as teclas Ctrl e C

• Selecionou a pasta D:\ATIVOS

• Pressionou simultaneamente as teclas Ctrl e V

Com relação ao arquivo PRJ0714.DWG, esse funcionário executou a seguinte ação:

• em G5, G6, G7 e G8 para determinar o menor valor entre todas as cotações dos fornecedores F1, F2 e F3.

• em G9 que determina a soma de todas as células de G5 a G8.

• em H5, H6, H7 e H8 para determinar qual dos fornecedores (se F1, F2 ou F3).

Nessas condições, a expressão inserida em H7 foi:

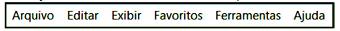

a seguinte opção de menu:

a seguinte opção de menu: