Questões de Concurso Público LIQUIGÁS 2012 para Profissional Júnior - Análise de Sistemas

Foram encontradas 70 questões

• Uma relação possui um nome e um conjunto de atributos separados por vírgulas.

• A chave primária de uma relação encontra-se sublinhada.

• As dependências funcionais encontradas em uma relação são mostradas logo abaixo dela.

Em qual dos esquemas as relações encontram-se na 3FN, considerando-se que todas elas atendem à 1FN?

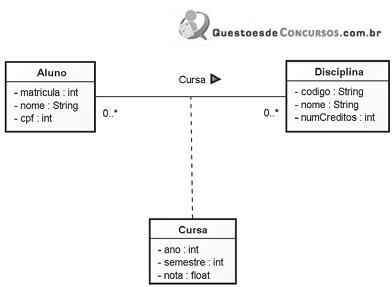

Além do diagrama, as seguintes anotações sobre as semânticas dos atributos foram enviadas:

• O atributo matrícula é o identificador de Aluno.

• Todo aluno tem que possuir um número de CPF, que é de sua exclusividade.

• O atributo codigo é o identificador de Disciplina.

• A relação Cursa representa as disciplinas já cursadas pelo aluno e as que estão em curso no semestre corrente.

• Um aluno pode cursar uma mesma disciplina várias vezes, exceto se for no mesmo ano e semestre.

• O lançamento da nota de uma disciplina cursada é feito apenas no final do semestre corrente. Até o término do semestre nenhuma nota pode ser informada.

Qual dos esquemas de tabelas é o que atende mais adequadamente às especificações acima?

A={a1,a2,a3,a4}

B={b1,b2,b3,b4,b5}

R={{a1,b1},{a2,b1},{a3,b1}}

Em relação a qual modelo E-R, o estado acima é válido?

I - Está relacionada com a existência de dependência funcional entre atributos primários e atributos que compõem uma chave estrangeira.

II - Toda relação que está na 3FN também está na BCNF.

III - Toda relação que está na BCFN também está na 3FN.

Está correto APENAS o que se afirma em

I - É organizado em torno de uma grande tabela central (tabela de fatos), que contém a maior parte dos dados, sem redundância.

II - Possui também um conjunto de tabelas assistentes, uma para cada dimensão.

III - As tabelas relativas às dimensões podem ser mantidas normalizadas para reduzir as redundâncias.

Estão corretas as afirmações

I - Para que o vírus possa ser executado, o arquivo que o contém precisa ser necessariamente aberto.

II - Arquivos nos formatos gerados por programas da Microsoft, como o Word, Excel, Powerpoint e Access, são os mais suscetíveis a esse tipo de vírus.

III - Arquivos nos formatos RTF, PDF e PostScript são menos suscetíveis, mas isso não significa que não possam conter vírus.

Estão corretas as afirmações

Para tal, foram definidos os seguintes requisitos:

• Informações que serão registradas no sistema sobre um funcionário: matrícula, nome, número do CPF.

• Informações que serão registradas no sistema sobre um não funcionário: nome, número do CPF e telefone de contato.

• Informações que serão registradas no sistema sobre as salas do edifício: andar, número e descrição.

• Todas as pessoas terão que portar um crachá com código de barras. Além do número, o sistema terá que registrar a validade do crachá. Um crachá é de uso exclusivo de uma única pessoa.

• Uma pessoa terá um, e somente um crachá, enquanto estiver nas dependências do edifício.

• O sistema deve registrar todas as salas às quais o portador do crachá tem autorização de acesso. Consequentemente, será possível conhecer todas as pessoas que têm autorização de acesso a uma determinada sala.

• Quando uma pessoa passar o crachá pela leitora de cartões de uma sala, o sistema deverá registrar a data e a hora da tentativa de abertura da porta e o crachá usado.

• A porta de uma sala será aberta apenas se houver autorização para tal.

Qual dos modelos conceituais de dados a seguir atende a todos os requisitos definidos acima, sem que haja perda de informações ou redundância de dados, além de observar as boas práticas de modelagem conceitual?

Os controles a seguir são considerados práticas para a segurança da informação, EXCETO a

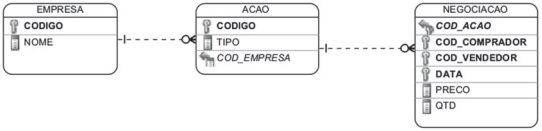

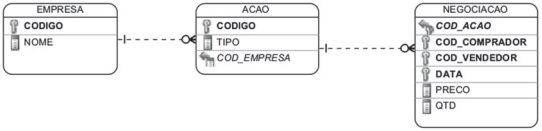

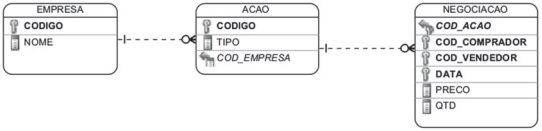

O diagrama e as tabelas são utilizados para descrever um banco de dados que contém informações sobre negociações de ações em uma bolsa de valores.

CREATE TABLE EMPRESA (

CODIGO NUMBER(7) NOT NULL,

NOME VARCHAR2(50) NOT NULL,

CONSTRAINT EMPRESA_PK PRIMARY KEY (CODIGO)

)

CREATE TABLE ACAO (

CODIGO CHAR(5) NOT NULL,

TIPO CHAR(2) NOT NULL,

COD_EMPRESA NUMBER(7) NOT NULL,

CONSTRAINT ACAO_PK PRIMARY KEY (CODIGO),

FOREIGN KEY (COD_EMPRESA) REFERENCES EMPRESA (CODIGO)

)

CREATE TABLE NEGOCIACAO (

COD_ACAO CHAR(5) NOT NULL,

COD_COMPRADOR NUMBER(7) NOT NULL,

COD_VENDEDOR NUMBER(7) NOT NULL,

DATA DATE NOT NULL,

PRECO NUMBER(9,2) NOT NULL,

QTD NUMBER(9,0) NOT NULL,

CONSTRAINT NEGOCIACAO_PK PRIMARY KEY

(COD_ACAO,COD_COMPRADOR,COD_VENDEDOR,DATA),

CONSTRAINT NEGOCIACAO_FK FOREIGN KEY (COD_ACAO)

REFERENCES “ACAO” (“CODIGO”)

)

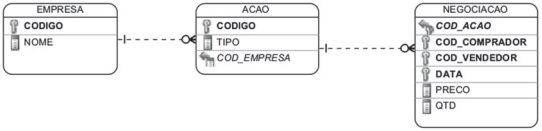

O diagrama e as tabelas são utilizados para descrever um banco de dados que contém informações sobre negociações de ações em uma bolsa de valores.

CREATE TABLE EMPRESA (

CODIGO NUMBER(7) NOT NULL,

NOME VARCHAR2(50) NOT NULL,

CONSTRAINT EMPRESA_PK PRIMARY KEY (CODIGO)

)

CREATE TABLE ACAO (

CODIGO CHAR(5) NOT NULL,

TIPO CHAR(2) NOT NULL,

COD_EMPRESA NUMBER(7) NOT NULL,

CONSTRAINT ACAO_PK PRIMARY KEY (CODIGO),

FOREIGN KEY (COD_EMPRESA) REFERENCES EMPRESA (CODIGO)

)

CREATE TABLE NEGOCIACAO (

COD_ACAO CHAR(5) NOT NULL,

COD_COMPRADOR NUMBER(7) NOT NULL,

COD_VENDEDOR NUMBER(7) NOT NULL,

DATA DATE NOT NULL,

PRECO NUMBER(9,2) NOT NULL,

QTD NUMBER(9,0) NOT NULL,

CONSTRAINT NEGOCIACAO_PK PRIMARY KEY

(COD_ACAO,COD_COMPRADOR,COD_VENDEDOR,DATA),

CONSTRAINT NEGOCIACAO_FK FOREIGN KEY (COD_ACAO)

REFERENCES “ACAO” (“CODIGO”)

)

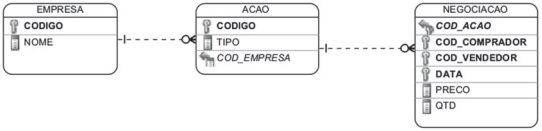

O diagrama e as tabelas são utilizados para descrever um banco de dados que contém informações sobre negociações de ações em uma bolsa de valores.

CREATE TABLE EMPRESA (

CODIGO NUMBER(7) NOT NULL,

NOME VARCHAR2(50) NOT NULL,

CONSTRAINT EMPRESA_PK PRIMARY KEY (CODIGO)

)

CREATE TABLE ACAO (

CODIGO CHAR(5) NOT NULL,

TIPO CHAR(2) NOT NULL,

COD_EMPRESA NUMBER(7) NOT NULL,

CONSTRAINT ACAO_PK PRIMARY KEY (CODIGO),

FOREIGN KEY (COD_EMPRESA) REFERENCES EMPRESA (CODIGO)

)

CREATE TABLE NEGOCIACAO (

COD_ACAO CHAR(5) NOT NULL,

COD_COMPRADOR NUMBER(7) NOT NULL,

COD_VENDEDOR NUMBER(7) NOT NULL,

DATA DATE NOT NULL,

PRECO NUMBER(9,2) NOT NULL,

QTD NUMBER(9,0) NOT NULL,

CONSTRAINT NEGOCIACAO_PK PRIMARY KEY

(COD_ACAO,COD_COMPRADOR,COD_VENDEDOR,DATA),

CONSTRAINT NEGOCIACAO_FK FOREIGN KEY (COD_ACAO)

REFERENCES “ACAO” (“CODIGO”)

)

O diagrama e as tabelas são utilizados para descrever um banco de dados que contém informações sobre negociações de ações em uma bolsa de valores.

CREATE TABLE EMPRESA (

CODIGO NUMBER(7) NOT NULL,

NOME VARCHAR2(50) NOT NULL,

CONSTRAINT EMPRESA_PK PRIMARY KEY (CODIGO)

)

CREATE TABLE ACAO (

CODIGO CHAR(5) NOT NULL,

TIPO CHAR(2) NOT NULL,

COD_EMPRESA NUMBER(7) NOT NULL,

CONSTRAINT ACAO_PK PRIMARY KEY (CODIGO),

FOREIGN KEY (COD_EMPRESA) REFERENCES EMPRESA (CODIGO)

)

CREATE TABLE NEGOCIACAO (

COD_ACAO CHAR(5) NOT NULL,

COD_COMPRADOR NUMBER(7) NOT NULL,

COD_VENDEDOR NUMBER(7) NOT NULL,

DATA DATE NOT NULL,

PRECO NUMBER(9,2) NOT NULL,

QTD NUMBER(9,0) NOT NULL,

CONSTRAINT NEGOCIACAO_PK PRIMARY KEY

(COD_ACAO,COD_COMPRADOR,COD_VENDEDOR,DATA),

CONSTRAINT NEGOCIACAO_FK FOREIGN KEY (COD_ACAO)

REFERENCES “ACAO” (“CODIGO”)

)

Para cada empresa, o relatório tem que exibir as seguintes informações:

• Código e Nome da mesma;

• Códigos e tipos das ações, caso a empresa tenha ações negociadas na bolsa.

Qual consulta permite exibir o que foi pedido?

O diagrama e as tabelas são utilizados para descrever um banco de dados que contém informações sobre negociações de ações em uma bolsa de valores.

CREATE TABLE EMPRESA (

CODIGO NUMBER(7) NOT NULL,

NOME VARCHAR2(50) NOT NULL,

CONSTRAINT EMPRESA_PK PRIMARY KEY (CODIGO)

)

CREATE TABLE ACAO (

CODIGO CHAR(5) NOT NULL,

TIPO CHAR(2) NOT NULL,

COD_EMPRESA NUMBER(7) NOT NULL,

CONSTRAINT ACAO_PK PRIMARY KEY (CODIGO),

FOREIGN KEY (COD_EMPRESA) REFERENCES EMPRESA (CODIGO)

)

CREATE TABLE NEGOCIACAO (

COD_ACAO CHAR(5) NOT NULL,

COD_COMPRADOR NUMBER(7) NOT NULL,

COD_VENDEDOR NUMBER(7) NOT NULL,

DATA DATE NOT NULL,

PRECO NUMBER(9,2) NOT NULL,

QTD NUMBER(9,0) NOT NULL,

CONSTRAINT NEGOCIACAO_PK PRIMARY KEY

(COD_ACAO,COD_COMPRADOR,COD_VENDEDOR,DATA),

CONSTRAINT NEGOCIACAO_FK FOREIGN KEY (COD_ACAO)

REFERENCES “ACAO” (“CODIGO”)

)

Nesse contexto, a propriedade relacionada à letra I é a(o)

Em uma dessas técnicas, conhecida como Round Robin (RR), o processo a ser executado será o

Os recursos de TI, identificados no COBIT, são definidos como

A orientação de negócios do COBIT é ilustrada em um modelo de TI subdividido nos domínios

São critérios de informação do COBIT, EXCETO