Questões de Concurso Público Petrobras 2012 para Analista de Sistemas Júnior - Infra-Estrutura-2012

Foram encontradas 50 questões

Para que o receptor possa decifrar essa mensagem, é necessário obter a chave

O conjunto de estações infectadas com esse tipo de praga forma o que é conhecido por

Para isso, a Autoridade Certificadora (AC) que emite o certificado digital deve

O componente responsável por farejar e analisar o tráfego da rede procurando por assinaturas que podem indicar uma atividade de reconhecimento ou tentativa de explorar uma vulnerabilidade é o

Um exemplo de endereço IPv6 válido é

Uma de suas características é

Devido a essa mudança, a quantidade total de sub-redes disponíveis

Com base nesse modelo, considerando-se um switch de camada 2 (layer 2) e um switch de camada 3 (layer 3), tem-se que

Esse tipo de consulta é chamado de

Uma possível explicação para o fato é que,

Para isso, o usuário pode especificar o shell desejado

Os requisitos não funcionais

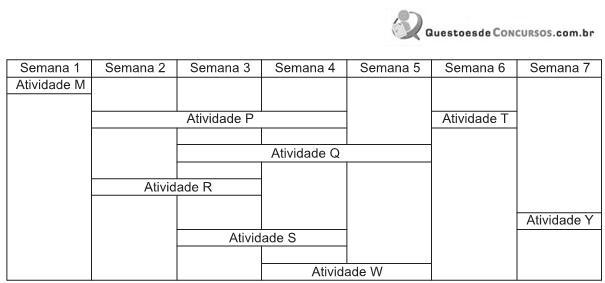

Utilizando o método do caminho crítico, qual a maior margem de atraso permitida (folga livre) entre todas as tarefas?

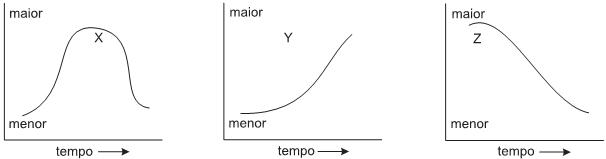

O tamanho da equipe de desenvolvimento, os riscos e o custo das mudanças nos requisitos, variam ao longo da realização de um projeto.

Essas variações podem ser representadas, geralmente, por gráficos respectivamente semelhantes às curvas

As atividades de um projeto foram programadas por um gerente que utilizou o gráfico de Gantt acima para ilustrar o resultado do seu estudo. As dependências entre as atividades são as seguintes:

• P, Q, R e S só podem ser iniciadas após o término de M

• W só pode ser iniciada após o término de R

• T só pode ser iniciada após P, Q, R e S

• Y só pode ser iniciada após o término de T e W

No terceiro dia da primeira semana de projeto, durante a atividade M, houve uma reavaliação dos prazos de execução das atividades e a gerência concluiu que a atividade W teria mais uma semana de duração. Além disso, a atividade Q, embora mantendo sua duração, teria que terminar, forçosamente, uma semana antes, obrigando, portanto, a uma antecipação no início da atividade. O gerente fez as modificações necessárias no projeto e no diagrama de Gantt correspondente. Qual é o caminho crítico depois dessa ação de ajuste?