Questões de Concurso Público FNDE 2012 para Técnico em Financiamento e Execução de Programas e Projetos Educacionais

Foram encontradas 9 questões

Com base na situação hipotética acima apresentada, julgue o item

Os sistemas operacionais Windows e Linux oferecem recursos que possibilitam separar arquivos que tratem do mesmo assunto e criar pastas ou diretórios nos discos e memórias auxiliares para gravar programas e arquivos relativos a um mesmo tema.

Com base na situação hipotética acima apresentada, julgue o item

De modo semelhante ao Linux, o Windows é considerado um software microbásico. Uma característica desse tipo de software é que, uma vez ligado o computador, ele não permanece carregado na memória até que o computador venha a ser desligado. Isso se deve ao fato de que tanto o Linux quanto o Windows alocam o hardware e o software apenas quando estes são requeridos pelo usuário.

Com base na situação hipotética acima apresentada, julgue o item

Devido ao grande volume de tráfego no sítio do servidor Linux, seus administradores poderão optar por armazenar os dados em local do tipo nuvem (cloud storage). Esse recurso proporciona melhora no compartilhamento de arquivos entre sistemas operacionais diferentes e possibilita a recuperação de arquivos, caso ocorram problemas inesperados no equipamento físico onde estiver instalado o servidor.

Com base na situação hipotética acima apresentada, julgue o item

Os recursos computacionais do provedor em nuvem — caso essa opção fosse utilizada —, uma vez que fossem agrupados, poderiam servir a múltiplos consumidores em um modelo multiuso, com recursos físicos e virtuais diferentes.

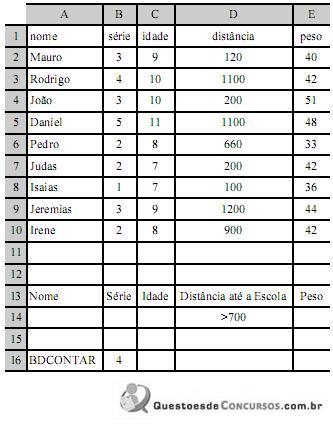

BrOffice, julgue os itens seguintes.

BrOffice, julgue os itens seguintes.