Questões de Concurso Público ABIN 2018 para Oficial de Inteligência - Área 4

Foram encontradas 61 questões

Acerca de prevenção e tratamento de incidentes, julgue o item seguinte.

No caso de um ataque de DoS (Denial of Service) a uma rede

de computadores, seria mais indicado como resposta

reconfigurar o roteador para minimizar efeitos de flooding

que duplicar a configuração dos ativos envolvidos para

investigação forense.

Acerca de prevenção e tratamento de incidentes, julgue o item seguinte.

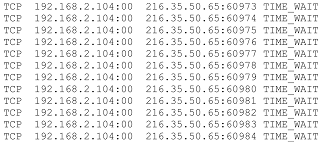

Suponha que os dados a seguir constituam parte de um log de auditoria obtido a partir da execução do comando netstat-an. Considere, ainda, que o estado da conexão exibido na última linha se repita de maneira contínua. Nessa situação, deve-se concluir que o ativo em questão está sofrendo um ataque DDoS (Distributed Denial of Service).

Acerca de prevenção e tratamento de incidentes, julgue o item seguinte.

Um IDS (Intrusion Detection System) pode ser usado para

detectar varreduras de porta e de pilha TCP, além de ataques

de DoS, de inundação de largura de banda, de worms e de

vírus.

Acerca de prevenção e tratamento de incidentes, julgue o item seguinte.

Filtros de pacotes tradicionais são considerados firewall

porque podem executar uma política de filtragem com base na

combinação de endereços e números de porta, examinando

cada datagrama e determinando, a partir de regras específicas,

se ele deve passar ou ficar.

Acerca de prevenção e tratamento de incidentes, julgue o item seguinte.

Situação hipotética: Um sistema apresentava falhas ao

executar uma função específica X. Após a aplicação de patch

do fabricante do software, o erro que causava essas falhas foi

corrigido, mas outro erro na aplicação foi encontrado na

função Y. Assertiva: Nessa situação, o erro na função Y pode

ter sido causado pelo patch, já que essa ferramenta é capaz de

alterar diversos aspectos do software ao qual é aplicada.

Acerca de prevenção e tratamento de incidentes, julgue o item seguinte.

Um dos princípios que norteiam o gerenciamento de

privilégios administrativos é o privilégio mínimo, de acordo

com o qual as políticas de controle de acesso devem ser as

fechadas, ou seja, somente os acessos especificamente

autorizados são permitidos.

Acerca de prevenção e tratamento de incidentes, julgue o item seguinte.

Os honeypots (potes de mel), enquanto tecnologia de detecção

de intrusão, podem ser utilizados para atingir os objetivos de

atrair um atacante potencial e afastá-lo de sistemas críticos e de

incentivar o atacante a ficar no sistema por período de tempo

suficiente para que haja resposta dos administradores, mas não

para coletar informações sobre a atividade do atacante, uma

vez que não foram projetados para esse fim.

Acerca de prevenção e tratamento de incidentes, julgue o item seguinte.

Com a implementação do whitelisting, recurso que é o

contrário do blacklisting, impossibilita-se a entrada de

qualquer executável que não esteja cadastrado, dada a

existência de uma lista de emails, domínios ou endereços IP

previamente aprovados e, normalmente, não submetidos aos

filtros.

Acerca dos procedimentos da análise forense digital e cadeia de custódia, julgue o item a seguir.

Em análise forense digital, o início da cadeia de custódia

ocorre a partir da duplicação pericial do vestígio previamente

adquirido.

A respeito de sistemas de arquivos, duplicação e recuperação de dados apagados ou corrompidos, julgue o próximo item.

Na duplicação de um disco rígido para fins forenses, são

copiados os dados regulares presentes, os arquivos apagados,

os fragmentos remanescentes de arquivos e os dados que

eventualmente se encontrem armazenados no espaço localizado

fora dos limites das partições.

A respeito de sistemas de arquivos, duplicação e recuperação de dados apagados ou corrompidos, julgue o próximo item.

As técnicas de data carving objetivam a recuperação de dados

apagados a partir da análise de dados brutos à procura de

assinaturas e outras marcações. Havendo sucesso nessa busca,

data carving realiza a recuperação de arquivos inteiros e de

seus metadados, e, em alguns casos, de fragmentos de arquivos

que podem ter utilidade forense.

Com relação à análise de linha do tempo e à aquisição de dados em memória, julgue o seguinte item.

A extração de uma imagem da memória de um sistema,

conhecida como dump de memória, permite identificar os

processos que estavam em execução no momento da extração,

bem como os arquivos, as bibliotecas, chaves de registro ou

sockets em uso por cada processo.

Com relação à análise de linha do tempo e à aquisição de dados em memória, julgue o seguinte item.

A análise de linha do tempo de eventos de interesse forense

requer a existência sistematizada de registros de logs dos

sistemas periciados para ser realizada, sendo sua aplicação

limitada à análise forense de sistemas corporativos que

dispõem desses recursos.

Julgue o item seguinte, a respeito da análise de artefatos maliciosos.

Situação hipotética: Ao se carregar, em um editor de hexadecimal, um arquivo executável de nome file.exe, obteve-se o código 0x5a4d no início do arquivo. Em seguida, o arquivo foi renomeado para file.txt e novamente carregado no editor, obtendo-se o mesmo código 0x5a4d. Assertiva: Nessa situação, o código em questão se refere ao magic number, o qual compõe a estrutura do arquivo executável e não se altera mesmo mudando-se a extensão do arquivo, constituindo uma das formas de o sistema operacional reconhecer o tipo de arquivo.

Julgue o item seguinte, a respeito da análise de artefatos maliciosos.

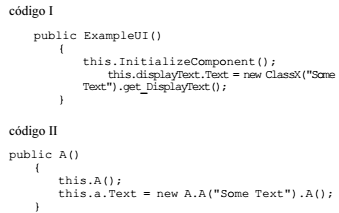

Tendo como referência os códigos I e II a seguir, é correto afirmar que, no código I, foi realizada obfuscação, ou ofuscação, que tem, entre outros objetivos, o de tornar o código mais difícil de ser lido mediante a utilização de técnicas como mudar nomes de variáveis.

Julgue o item seguinte, a respeito da análise de artefatos maliciosos.

Executar com sucesso o disassembly não é um problema

simples de resolver haja vista que sequências de código

executável podem ter várias representações — algumas que

podem ser inválidas — e, ao final, pode-se causar erros na

funcionalidade real do programa.

Julgue o item seguinte, a respeito da análise de artefatos maliciosos.

Situação hipotética: Na realização de um monitoramento com a utilização do Internet Explorer, observou-se que:

I ao iniciar uma sessão em determinado sítio, um processo no sistema operacional foi iniciado, faltando uma DLL para a aplicação X;

II o processo ligado à sessão foi iniciado na pasta c:\xyz\;

III ainda com a sessão ativa, observou-se que a DLL foi carregada a partir da pasta c:\xyz\ e a sessão foi interrompida;

IV no reinício do sistema operacional, a aplicação X foi carregada com a DLL em %SystemRoot%/System32, a mesma que se encontrava na pasta c:\xyz\.

Assertiva: A situação hipotética descreve um ataque DLL

hijacking de acordo com III e IV, principalmente pela

interrupção, entretanto, é descaracterizado, pois vai de

encontro ao que foi descrito em I e II, porque a DLL precisa

estar presente antes do início da sessão e, se foi carregada em

%SystemRoot%/System32, é confiável e imune a ataques

desse tipo.

Julgue o item seguinte, a respeito da análise de artefatos maliciosos.

Situação hipotética: Um analista com acesso legalmente

constituído extraiu dados de dois sistemas protegidos, aos

quais tinha autorização válida e vigente. Após obter os dados,

o servidor os compartilhou com terceiros não autorizados,

propositalmente. Assertiva: Essa situação descreve uma

exfiltração de dados, ainda que o agente causador tenha

autorização e fosse confiável, isso porque ela pode ocorrer da

forma descrita ou ainda por meio de processo automatizado

conduzido por meio de um programa malicioso.

Julgue o item a seguir, relativo a injeção de código, engenharia reversa e exfiltração (ou desinfiltração) de dados.

Situação hipotética: Na coleta de informações de um sistema

atacado pelo malware Y, observou-se que as chamadas às

APIs do Windows estavam sendo redirecionadas para o

software de monitoramento antes que o código da API fosse

efetivamente chamado, criando informações sobre a sequência

das operações do sistema executadas pela amostra de malware.

Assertiva: Essa situação descreve um ataque do tipo API

hooking, cuja característica é a garantia de que o

comportamento do nível do sistema (que, em algum momento

no tempo, deve usar uma chamada de API) não é ignorado, a

menos que a chamada da API correspondente não seja

conectada

Julgue o item a seguir, relativo a injeção de código, engenharia reversa e exfiltração (ou desinfiltração) de dados.

Situação hipotética: Uma mudança maliciosa da chamada ao sistema web ocorreu por meio de substituição de valor de uma variável e inserção de outra, conforme a manipulação de URL a seguir.

de http://www.site.com.br/script?variavel=X

para http://www.site.com.br/script?variavel=ABC&varia vel_2=123

Assertiva: Essa situação descreve respectivamente um ataque

por meio da técnica de persistência — em que há mudança no

valor dos parâmetros ou variáveis — e da técnica de

lateralidade — em que há a inserção de outras variáveis e(ou)

parâmetros.