Questões de Concurso Público EMBASA 2010 para Analista de Saneamento - Analista de Tecnologia da Informação - Banco de Dados

Foram encontradas 120 questões

Em relação às linguagens SQL e PL/SQL, julgue o item subsequente.

Em PL/SQL, os parâmetros reais passados em uma chamada de

um procedimento não precisam ser necessariamente

informados por meio de notação posicional.

Acerca de regras de integridade e otimização de desempenho em banco de dados, julgue o próximo item.

Restrições de integridade são sempre impostas a valores de

atributos de forma a manter a precisão ou a correção de dados

no banco de dados.

Acerca de regras de integridade e otimização de desempenho em banco de dados, julgue o próximo item.

Em um banco de dados, é possível estabelecer restrições de

integridade que sejam impostas às transições de estado,

denominadas restrições de transição, que visam garantir que as

transições de estado levem o banco de dados de um estado

válido a outro estado válido.

Acerca de regras de integridade e otimização de desempenho em banco de dados, julgue o próximo item.

Em um sistema de banco de dados relacional, o processo de

otimização faz uso das chamadas estatísticas de bancos de

dados armazenadas no catálogo.

Acerca de regras de integridade e otimização de desempenho em banco de dados, julgue o próximo item.

Dadas as suas características, a abordagem de otimização de

consultas embasada no custo de execução é mais indicada para

consultas interpretadas que para consultas compiladas.

Com relação à arquitetura de processadores, julgue o item a seguir.

Nas máquinas CISC, a complexidade do software é transferida

para o hardware, a fim de reduzir o custo global do sistema.

Essas máquinas utilizam micro-código, o qual permite a

implementação de instruções simples em hardware, ao custo

de aumento da CPI (cycles per instruction).

Com relação à arquitetura de processadores, julgue o item a seguir.

Na arquitetura RISC, ao contrário da arquitetura CISC, os

processadores são capazes de executar apenas algumas poucas

instruções simples. Os processadores RISC, por terem um

menor número de circuitos internos, podem trabalhar a

frequências mais altas. Com relação ao desempenho, a

arquitetura RISC apresenta redução do tamanho do CPI, em

troca de maior tamanho do código.

Com relação à arquitetura de processadores, julgue o item a seguir.

Os processadores Itanium da Intel oferecem suporte total para

aplicativos de 32 bits e 64 bits, e permitem a configuração em

sistemas com vários processadores, o que se traduz em

desempenho escalável e capacidade para cargas de trabalho de

uso intenso do computador. Por outro lado, servidores com tais

processadores não substituem servidores corporativos

compostos pelas plataformas RISC e mainframe, visto que os

processadores Itanium fazem parte de arquiteturas direcionadas

ao segmento SOHO (small office home office).

A respeito do sistema operacional Linux, julgue o item subsequente.

Nos sistemas UNIX, com o uso do servidor httpd.conf, em vez

de serem mantidos diversos serviços executando na máquina,

um único processo fica escutando por conexões vindas da rede

nas portas específicas dos serviços implementados. Assim que

um pedido de conexão chega, o httpd.conf dispara o daemon

correspondente ao serviço, repassando a ele a conexão recém-aceita.

A respeito do sistema operacional Linux, julgue o item subsequente.

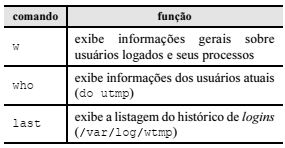

A tabela a seguir apresenta corretamente comandos e suas respectivas funções usados no sistema Linux para a verificação de informações de usuários.

Acima, reproduz-se a tela de uma sessão ftp, obtida por um usuário. A esse respeito, julgue o item seguinte.

Na sessão em questão, o usuário conectou-se ao servidor mercurio.inf.ufsc.br usando anonymous como nome de usuário e

[email protected] como senha. Com ftp anônimo, esse usuário pode conectar-se, mesmo sem ter uma conta no servidor

mercurio.inf.ufsc.br. Apesar de suas ações estarem limitadas, o usuário pode copiar certos arquivos do sistema. No caso, o

usuário copiou, do diretório pub, o arquivo pub/ls-lR.gz. O arquivo foi copiado no modo binário, pois se trata de um arquivo

compactado.

Atualmente, qualquer empresa que possua sistemas de função crítica não pode prescindir de recursos de alta disponibilidade. A respeito desse assunto, julgue o próximo item.

Um sistema apresenta, ao longo de sua vida, um tempo médio até apresentar falha (MTTF) e um tempo médio de reparo (MTTR).

O tempo de vida do sistema é uma sucessão de MTTFs e MTTRs, à medida que vai falhando e sendo reparado. Dessa forma, a

disponibilidade do sistema pode ser representada pela relação MTTF / (MTTF + MTTR).

Atualmente, qualquer empresa que possua sistemas de função crítica não pode prescindir de recursos de alta disponibilidade. A respeito desse assunto, julgue o próximo item.

Com cluster de alta disponibilidade, os sistemas conseguem permanecer ativos por um longo período de tempo e em plena condição

de uso, além disso, conseguem detectar erros se protegendo de possíveis falhas. Por sua vez, o cluster para balanceamento de carga

tem como função controlar a distribuição equilibrada do processamento, o que requer monitoramento constante na sua comunicação

e em seus mecanismos de redundância, pois, se ocorrer alguma falha, haverá interrupção no funcionamento.

Atualmente, qualquer empresa que possua sistemas de função crítica não pode prescindir de recursos de alta disponibilidade. A respeito desse assunto, julgue o próximo item.

Com a criação de uma infraestrutura virtual, é possível colocar N servidores virtuais em um mesmo servidor físico, aumentando a

eficiência desses equipamentos e diminuíndo a complexidade do ambiente. Entre as potenciais características da virtualização, estão

a redução do espaço físico, do consumo de energia dos equipamentos, da dissipação de calor, das conexões de cabos de rede, tomadas

e cabos de energia, entre outras.

Acerca de política de segurança da informação no contexto empresarial, julgue o item a seguir.

Uma política de segurança da informação deve tratar dos

aspectos humanos, culturais e tecnológicos de uma

organização, considerando também os processos e os negócios,

além da legislação pertinente. Com base nessa política, as

diversas normas e os vários procedimentos devem ser criados.

Acerca de política de segurança da informação no contexto empresarial, julgue o item a seguir.

Entre os benefícios vinculados à implantação de política de

segurança da informação em uma organização, estão a redução

na padronização das informações e processos, além da garantia

de se assegurar vantagens competitivas.

Acerca de política de segurança da informação no contexto empresarial, julgue o item a seguir.

Para a administração de uma política de segurança da

informação, deverão ser realizadas análises de

vulnerabilidades, relatórios de incidentes, verificação e

comprometimento do desempenho do sistema, bem como

verificação do apoio da direção, pois com base nessas análises

é que serão tomadas as medidas necessárias à correção de

falhas no sistema como um todo.

A respeito dos sistemas de backup, julgue o item seguinte.

Um backup incremental copia arquivos criados ou alterados

desde o último backup normal, e marca os arquivos como

arquivos que passaram por backup. Caso esteja executando

uma combinação dos backups normal e incremental, a

restauração de arquivos e pastas exigirá o último backup

normal e o último backup incremental.

A respeito dos sistemas de backup, julgue o item seguinte.

O backup dos dados que utiliza uma combinação dos backups

normal e diferencial é mais longo, principalmente se os dados

forem alterados com frequência, entretanto, facilita a

restauração de dados, porque o conjunto de backup geralmente

é armazenado apenas em alguns discos ou fitas.

A respeito dos sistemas de backup, julgue o item seguinte.

Entre os meios de armazenamento mais utilizados

corporativamente pelas áreas de tecnologia da informação para

um sistema de backup, estão as fitas magnéticas (fita DAT), os

discos magnéticos (disco rígido e disquete) e ópticos (CD-ROM), o disco de vídeo digital (DVD) e as memórias flash

(pen drive).