Questões de Concurso Público TCE-PA 2016 para Auditor de Controle Externo - Área Informática - Administrador de Banco de Dados

Foram encontradas 119 questões

Julgue o item subsequente, acerca de segurança da informação de um SGBD e de um BI (Business Intelligence).

CRISP-DM é uma metodologia proprietária que identifica

as fases Business Understanding e Data Understanding

na implantação de um projeto de data mining.

Julgue o item subsequente, acerca de segurança da informação de um SGBD e de um BI (Business Intelligence).

MOLAP é um método utilizado para apresentar, fisicamente

e em formato relacional, os dados em formato OLAP.

Julgue o item subsequente, acerca de segurança da informação de um SGBD e de um BI (Business Intelligence).

Situação hipotética: O proprietário de determinada relação concedeu, com grant option, um privilégio sobre essa relação a uma conta. Assertiva: Nessa situação, a conta poderá conceder esse privilégio para outras contas sem que o proprietário saiba.

Julgue o próximo item, relativo a redes SAN (Storage Area Network) e NAS (Network Attached Storage).

Embora redes NAS e SAN possam se conectar a uma rede

local LAN para fornecer acesso a arquivos para clientes

heterogêneos, apenas redes SAN possuem armazenamento

dedicado a aplicativos do tipo file serving,

Julgue o próximo item, relativo a redes SAN (Storage Area Network) e NAS (Network Attached Storage).

Em redes SAN, a infraestrutura de rede pode basear-se em

FC (Fibre Channel) ou em Gigabit Ethernet, ao passo que

o armazenamento se baseia em redes dedicadas e escaláveis

que conectam servidores e dispositivos de storages usualmente

no nível de bloco.

Julgue o próximo item, relativo a redes SAN (Storage Area Network) e NAS (Network Attached Storage).

Quando uma SAN é configurada em uma intranet, seus

dispositivos de armazenamento são conectados diretamente

a um computador central ou a um servidor e não podem, sem

suporte especial, ser acessados de outros computadores, por

razões de segurança e privacidade.

No que se refere a Switches, Directors Fiber Channel e FCP (Fibre Channel Protocol), julgue o item que se segue.

Das cinco camadas do protocolo de comunicação FCP, FCP-4

é a camada mais alta e FC-3 é a camada em que o SCSI e o IP

trabalham.

No que se refere a Switches, Directors Fiber Channel e FCP (Fibre Channel Protocol), julgue o item que se segue.

Apesar das semelhanças entre Switches e Directors Fiber

Channel, apenas Switches podem ser aplicados em redes SAN

e utilizados como FCoE (Fibre Channel over Ethernet).

Acerca de sistemas de fitoteca e de soluções de armazenamento RAID, julgue o item subsecutivo.

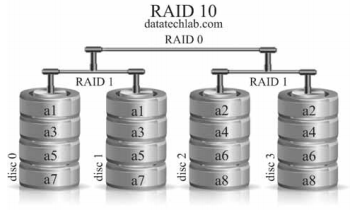

O RAID 10, em uma disposição de quatro discos, como a apresentada na figura a seguir, garante a proteção dos dados mesmo que até três discos apresentem falha nos segmentos de RAID 1.

Acerca de sistemas de fitoteca e de soluções de armazenamento RAID, julgue o item subsecutivo.

No RAID 5 com sete discos, a falha simultânea de até dois

discos não ocasiona a perda de dados. Contudo, se um terceiro

disco falhar antes da recriação dos discos defeituosos, serão

perdidos todos os dados no volume.

Acerca de sistemas de fitoteca e de soluções de armazenamento RAID, julgue o item subsecutivo.

Além de garantir a disponibilidade das informações, sistemas

para fitotecas gerenciam as datas de retenção dos arquivos

e otimizam o ciclo de reutilização das fitas liberando os

volumes conforme as configurações.

Acerca de sistemas de fitoteca e de soluções de armazenamento RAID, julgue o item subsecutivo.

Comparado ao RAID 5, o RAID 6 apresenta maior lentidão na

sincronização de um disco com falha, já que grava, para cada

bloco de dados, dois blocos de paridade em todos os discos no

volume.

Com relação aos protocolos CIFS (common internet file system) e NFS (network file system), julgue o item subsequente.

Por comportar sistemas heterogêneos, o NFS permite que

as operações de read e write sejam executadas

independentemente da localização física do arquivo.

Com relação aos protocolos CIFS (common internet file system) e NFS (network file system), julgue o item subsequente.

O CIFS, que constitui uma extensão do SMB (server message

block), é um protocolo de rede que pode ser enviado

a dispositivos remotos e que fornece a base para

o compartilhamento de arquivos no Windows.

Com relação aos protocolos CIFS (common internet file system) e NFS (network file system), julgue o item subsequente.

O NFS permite que um servidor Linux compartilhe diretórios

e arquivos com os clientes por meio de uma rede, de modo que

usuários e programas possam acessar arquivos em sistemas

remotos como se esses arquivos estivessem armazenados

localmente.

Acerca da elaboração e execução de políticas de becape e de restauração de dados, julgue o item a seguir.

No esquema de rotação de mídias para becape GFS

(grandfather-father-son), são criados conjuntos de becapes

diários, semanais e mensais. Os becapes diários compreendem

os becapes rotacionados a cada dia, a partir dos quais se realiza

um becape semanal, ao passo que os becapes semanais são

rotacionados a cada semana e servem de base para um becape

mensal.

Acerca da elaboração e execução de políticas de becape e de restauração de dados, julgue o item a seguir.

O objetivo de uma empresa, ao elaborar e estabelecer sua

política de becape, consiste em determinar que os serviços de

becape sejam orientados para a restauração de informações em

menor tempo possível.

Com relação aos conceitos básicos de arquitetura e tecnologias de sistemas de informação, julgue o item a seguir.

Em uma aplicação web que utilize a arquitetura MVC,

o componente view pode ser uma página HTML e o controller

constitui o código que produz os dados dinâmicos a serem

usados pelo HTML.

Com relação aos conceitos básicos de arquitetura e tecnologias de sistemas de informação, julgue o item a seguir.

O desempenho de sistemas implementados com base em uma

arquitetura de componentes distribuídos pode ser aumentado

por meio da reconfiguração dinâmica desses sistemas.

Com relação aos conceitos básicos de arquitetura e tecnologias de sistemas de informação, julgue o item a seguir.

Em uma aplicação desenvolvida em 3 camadas, a camada de

dados é responsável pela guarda dos dados do repositório,

cujo acesso e cuja manipulação são responsabilidades da

camada de regras de negócio.