Questões de Concurso Público Polícia Federal 2021 para Escrivão de Polícia Federal

Foram encontradas 117 questões

Considere os seguintes conjuntos:

P = {todos os policiais federais em efetivo exercício no país}

P1 = {policiais federais em efetivo exercício no país e que têm até 1 ano de experiência no exercício do cargo}

P2 = {policiais federais em efetivo exercício no país e que têm até 2 anos de experiência no exercício do cargo}

P3 = {policiais federais em efetivo exercício no país e que têm até 3 anos de experiência no exercício do cargo}

e, assim, sucessivamente.

Com base nessas informações, julgue o item que se segue.

Escolhendo-se aleatoriamente um integrante do conjunto P, a

probabilidade de ele ter entre dois e três anos de experiência

no exercício do cargo é dada por n(P2 – P3)/n(P3), em que

n(X) indica o número de elementos do conjunto X e P2 – P3 é

o conjunto formado pelos indivíduos que estão em P2, mas

não estão em P3.

A respeito de Internet e de intranet, julgue o item a seguir.

A forma correta para pesquisar no Google a correspondência

exata da frase “crime organizado”, exclusivamente no sítio

pf.gov.br, é "crime organizado" in pf.gov.br.

A respeito de Internet e de intranet, julgue o item a seguir.

A versão atual do Google Chrome dispõe de recurso que

permite avisar o usuário sobre a possibilidade de ele estar

utilizando uma combinação de senha e de nome de usuário

comprometida em um vazamento de dados em um sítio ou

em um aplicativo de terceiros.

A respeito de Internet e de intranet, julgue o item a seguir.

Se, quando do acesso ao sítio https://www.gov.br/pf/pt-br na

versão mais recente do Google Chrome, for visualizado o

ícone de um cadeado cinza  ao lado da URL, o símbolo

em questão estará sinalizando que esse ambiente refere-se à

intranet da Polícia Federal.

ao lado da URL, o símbolo

em questão estará sinalizando que esse ambiente refere-se à

intranet da Polícia Federal.

A respeito de Internet e de intranet, julgue o item a seguir.

No Linux, o comando pwd é utilizado para realizar a troca de senha das contas de usuários do sistema, ação que somente pode ser realizada por usuário que tenha determinados privilégios no ambiente para executá-la.

A respeito de Internet e de intranet, julgue o item a seguir.

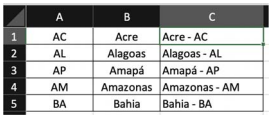

Se um usuário recebesse a planilha Excel a seguir somente

com os dados contidos nas colunas A e B e necessitasse

preencher a coluna C, em vez de digitar manualmente os

dados, ele poderia, para fazer o referido preenchimento,

digitar o conteúdo “Acre - AC” na célula C1; selecionar a

célula C1; e acionar o botão  na guia dados.

na guia dados.

No que se refere a redes de computadores, julgue o item que se segue.

Na comunicação entre dois dispositivos na Internet, o

protocolo IP especifica o formato dos pacotes que trafegam

entre roteadores e sistemas finais.

No que se refere a redes de computadores, julgue o item que se segue.

A pilha de protocolos TCP/IP de cinco camadas e a pilha do

modelo de referência OSI têm, em comum, as camadas

física, de enlace, de rede, de transporte e de aplicação.

No que se refere a redes de computadores, julgue o item que se segue.

O SMTP é o protocolo indicado para prover o serviço

confiável de transferência de dados em formulários de dados

no caso de o usuário estar trafegando em sítios da Internet,

por exemplo.

Com referência a conceitos de proteção e de segurança, julgue o item subsecutivo.

Caso o usuário tenha recebido um conjunto de arquivos com

trojan em seu conteúdo e esses arquivos estejam em uma

mídia de armazenamento local em sua estação de trabalho,

recomenda-se a utilização de IDS (intrusion detection

system) para a realização da limpeza dos arquivos.

Com referência a conceitos de proteção e de segurança, julgue o item subsecutivo.

Denomina-se backdoor a situação em que um usuário sofre

um ataque, seus dados são criptografados, ficam inacessíveis

e, então, exige-se desse usuário o pagamento de resgate para

o restabelecimento do acesso a seus dados.

Acerca de computação na nuvem (cloud computing), julgue o item subsequente.

A PaaS (plataforma como um serviço) contém os

componentes básicos da IT na nuvem e oferece o mais alto

nível de flexibilidade e de controle de gerenciamento sobre

os recursos de tecnologia da informação no que diz respeito

a cloud computing.

Acerca de computação na nuvem (cloud computing), julgue o item subsequente.

As desvantagens da cloud computing incluem a inflexibilidade relativa ao provisionamento de recursos computacionais: é necessário estabelecê-los no momento da contratação e não há possibilidade de ajustes de escala, de acordo com a evolução das necessidades, no mesmo contrato.

Considerando a teoria geral de sistemas e sistemas de informação, julgue o item a seguir.

À medida que os sistemas sofrem mudanças, o ajustamento

sistemático ocorre de forma contínua; dessas mudanças e dos

ajustamentos decorrem fenômenos como, por exemplo, a

entropia e a homeostasia.

Considerando a teoria geral de sistemas e sistemas de informação, julgue o item a seguir.

Cada sistema existe dentro de um meio ambiente constituído

por outros sistemas e, nesse contexto, os sistemas abertos

caracterizam-se por consistirem em um processo infinito de

intercâmbio com o seu ambiente para a realização da troca

de informações.

Considerando a teoria geral de sistemas e sistemas de informação, julgue o item a seguir.

Embora não seja dirigido a riscos, o modelo de

desenvolvimento de sistemas espiral de Boehm inclui, em

seu framework, a etapa de análise e validação dos requisitos.

Considerando a teoria geral de sistemas e sistemas de informação, julgue o item a seguir.

Uma das etapas descritas em um método de desenvolvimento

de sistema clássico é a de análise e definição de requisitos,

etapa em que as restrições e as metas do sistema são obtidas

por meio de consulta a usuários, com o objetivo de realizar a

especificação do sistema.

Considerando-se a classificação dados, informação, conhecimento e inteligência, é correto afirmar que o gráfico representa, por si só, a inteligência.

O número 1.789 sozinho caracteriza uma informação, independentemente do contexto.

Com referência aos conceitos de rede de computadores, julgue o item a seguir.

Os roteadores operam na camada de rede do modelo

ISO/OSI.