Questões de Concurso Público CAGEPA - PB 2024 para Analista de Sistemas - Sistemas de TI

Foram encontradas 70 questões

contenha o

campo

contenha o

campo  , assinale a opção em que é apresentado comando

SQL que permitirá selecionar todos os registros e mostrar todos

os dados dos registros da cidade

, assinale a opção em que é apresentado comando

SQL que permitirá selecionar todos os registros e mostrar todos

os dados dos registros da cidade  .

. I Em 2021, a quebra de controle de acesso ocupou a primeira posição, porque teve mais ocorrências em aplicações do que qualquer outra categoria.

II Humanos assistidos por ferramentas (TaH) são geradores de alta-frequência.

III A categoria A8:2017 – Desserialização insegura faz parte da categoria A07:2021 – Falha de identificação e autenticação.

IV Design inseguro é uma nova categoria para o OWASP TOP 10:2021.

Assinale a opção correta.

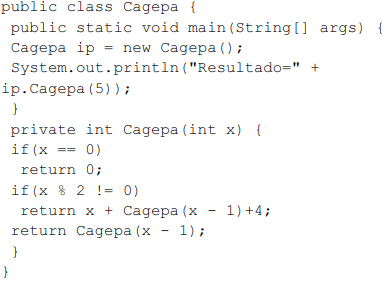

Considerando o código precedente, desenvolvido em Java, assinale a opção que corresponde à correta execução desse código.

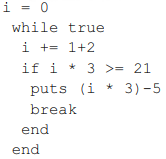

Assinale a opção que corresponde ao resultado da execução do código precedente, desenvolvido em Ruby.

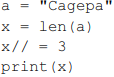

Assinale a opção que corresponde ao resultado da execução do código precedente, desenvolvido em Python.

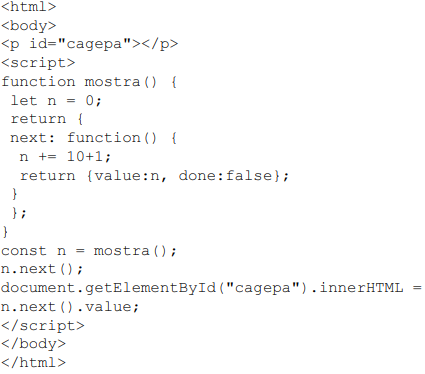

Considerando o código precedente, desenvolvido em JavaScript, assinale a opção que corresponde ao resultado da execução desse código.

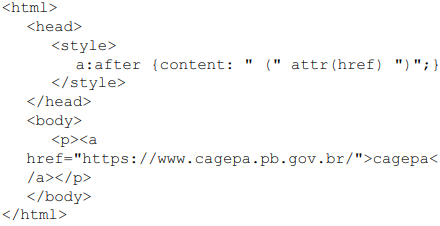

Considerando o código precedente, desenvolvido em HTML e CSS, assinale a opção que corresponde ao resultado da execução desse código.

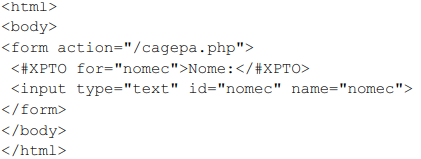

No código precedente, desenvolvido em HTML, a substituição dos caracteres #XPTO por uma tag HTML permitirá que se melhore a acessibilidade da página em apreço, tal que leitores de tela leiam em voz alta o rótulo, quando o usuário se concentrar no elemento de entrada, auxiliando aqueles que têm dificuldade de ler textos pequenos ou que não conseguem ler o texto.

Assinale a opção que correspondente à referida tag.