Questões de Concurso Público Câmara de Castelo - ES 2018 para Técnico de Informática

Foram encontradas 50 questões

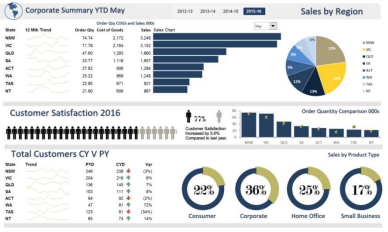

A figura abaixo foi extraída de um aplicativo da suíte Microsoft Office 365, denominado:

Considere a utilização de uma distribuição Linux. Em uma janela terminal, foi digitado o seguinte comando:

$ find /etc/ -mmin -10

Podemos considerar que o usuário está propondo a

ação de:

I.

II.

III.

Assinale a alternativa que contenha o atalho para o botão ilustrado a seguir.

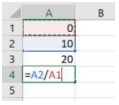

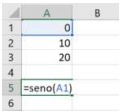

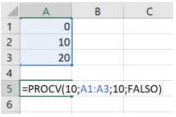

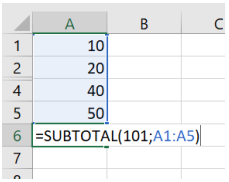

Utilizando-se de uma planilha editada a partir do aplicativo Microsoft Office Excel 365, na sua instalação padrão, no idioma Português-Brasil, assinale a alternativa que relaciona corretamente cada mensagem de erro à sua imagem correspondente.

I.

II.

III.

Observe as afirmações seguintes, a respeito das diretrizes de nomenclatura de campos, controles e objetos no aplicativo Microsoft Office Access 365, na sua instalação padrão, no idioma Português-Brasil:

-podem ter até 64 caracteres;

-podem incluir qualquer combinação de letras, números, espaços e caracteres especiais, exceto ponto-final, exclamação, acento grave e colchetes;

-podem começar com espaços à esquerda; -podem incluir caracteres de controle (valores ASCII entre 0 e 31).

Podemos concluir que:

Associe corretamente cada cláusula SQL à sua função.

I. Lista os campos que contém dados de interesse.

II. Lista as tabelas que contém os campos listados na cláusula SELECT.

III. Especifica como classificar os resultados.

IV. Especifica critérios de campo que devem ser atendidos por cada registro incluído nos resultados.

A seguinte figura ilustra um painel que mostra diversos indicadores gráficos de relevância para seu usuário, conhecido comumente como:

I. Até 255 caracteres ou o comprimento definido pela propriedade FileSize, o que for menor.

II. Até 63.999 caracteres (se este campo for manipulado por meio do DAO), e somente texto e números (não dados binários) serão armazenados nele, então o tamanho deste campo será limitado pelo tamanho do banco de dados.

III. 8 bytes. IV. 1 bit.

Este tipo de ataque é denominado:

Sob a utilização de uma distribuição Linux, leia as afirmações que se seguem.

I. Um script de shell é um grupo de comandos, funções, variáveis, ou qualquer outra coisa que pode ser usado em um shell.

II. Estes itens (grupo de comandos, funções, variáveis, ou qualquer outra coisa que pode ser usado em um shell) são digitados em um arquivo de texto simples que pode ser executado como um comando.

III. A maioria dos sistemas Linux utiliza scripts de shell de inicialização do sistema para executar comandos necessários para fazer os serviços funcionarem, durante a inicialização do sistema. IV. Scripts de shell estão presentes na criação do kernel e não podem ser criados pelos usuários.

Assinale a alternativa correspondente.

vi

vim

nano

gedit

jed

joe

Fazem referência a:

“O inquérito foi concluído pela Polícia Civil e entregue ao Ministério Público do estado.”

Transpondo para a voz ativa, os verbos serão, respectivamente: