Questões de Concurso Público TSE 2012 para Analista Judiciário - Análise de Sistemas

Foram encontradas 12 questões

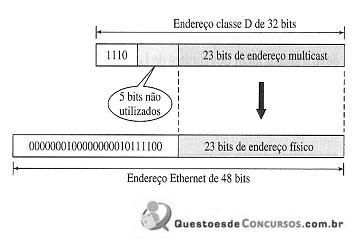

O processo de conversão do endereço IP multicast 238.212.24.9 para um endereço físico Ethernet multicast gera o seguinte resultado

São algumas características desse padrão

• baseia-se na compatibilidade com os dispositivos 802.11b e 802.11g.

• oferece uma taxa de transferência de 150, 300 Mbps, podendo chegar a 600 Mbps.

• funciona nas frequências de 2,4 GHz e 5 GHz.

• emprega o método de transmissão MIMO, acrônimo de multiple-in, multiple-out, permitindo que placas utilizem diversos fluxos, utilizando vários conjuntos transmissores, receptores e antenas, transmitindo os dados de forma paralela, resultando em melhor desempenho.

• utiliza autenticação WEP estática e outros tipos como WPA (Wireless Protect Access) e WPA2 com criptografia dinâmica (método de criptografia TKIP e AES).

Esse padrão denomina-se

• É conhecido por Mirroring, que significa Espelhamento.

• Um dos HD´s de cada par armazena dados, enquanto o segundo armazena uma cópia fiel dos mesmos dados.

• Caso qualquer um dos HD´s pare de funcionar, ele é automaticamente substituído pelo seu “clone” e o sistema continua intacto.

O modo descrito refere-se ao RAID