Questões de Concurso Público UFSC 2018 para Técnico de Tecnologia da Informação

Foram encontradas 40 questões

I. Utilizar jumbo frames é uma forma de minimizar a quantidade de cabeçalhos trafegados. II. O protocolo de autenticação IEEE 802.1x pode ser utilizado tanto na rede cabeada quanto na rede sem fio. III. A redundância da conectividade entre dois equipamentos (gerenciáveis e padronizados) pode ser implementada tanto com agregação de conexões (Link Agregation – LACP) quanto com o protocolo Spanning Tree (STP).

O tamanho do array é determinado ___________ e, uma vez definido, _______ ser alterado durante a execução do programa.

Considere a seguinte classe, escrita na linguagem Java:

public class X {

public void metodoUm() {

int v1 = 20;

metodoDois(v1 + 5);

int v2 = v1 + 3;

}

public void metodoDois(int v1) {

v1 = v1 + 10;

}

}

Durante a execução do método metodoUm(), qual valor será atribuído à variável v2?

$placa = '__________'; $cpf = '__________'; $texto = 'Veículo de placa MGX2354 vendido para 012.345.678-90'; if (preg_match($placa, $texto)) { echo "O texto contém uma placa de veículo. "; } if (preg_match($cpf, $texto)) { echo "O texto contém um CPF. "; }

Assinale a alternativa que contém duas expressões regulares que preencham as lacunas no código acima de modo a identificar, respectivamente:

• uma placa de um veículo, com três letras maiúsculas seguidas por quatro dígitos decimais; • um número de CPF, com três sequências de três dígitos decimais, separadas por um ponto, seguidas de um hífen e de dois dígitos decimais.

numero = 10 // número a ser pesquisado numeros = [8,3,9,1,2,10,6] // conjunto de 7 números com índices 1 a 7 maxI = tamanho(numeros) // calcula o tamanho do conjunto numeros presente = falso // resposta do problema

Assinale a alternativa que representa a parte do programa que está faltando para resolver o problema e que representa o algoritmo mais eficiente.

Considere o seguinte procedimento recursivo p, escrito na linguagem K:

procedimento p (n) {

se (n < 5)

retorne n

retorne p(n - 3)

}

v1 = p(3)

v2 = p(8)

Sabendo que o valor de v1 é 3, qual é o valor de v2?

Considere o seguinte programa, escrito na linguagem K:

v1 = 1

v2 = 1

repita 3 vezes {

v3 = v1 + v2

v1 = v2

v2 = v3

}

v4 = v3

Qual será o valor da variável v4?

Considere o código abaixo, escrito na linguagem Java:

public int procedimentoMisterioso(int num) {

if (num >= 10) {

return 10;

} else {

return procedimentoMisterioso(num + 3) + num;

}

}

Assinale a alternativa que especifica o resultado produzido por três execuções do método procedimentoMisterioso(), usando em cada uma os argumentos 3, 5 e 7, respectivamente.

Considere o código abaixo, escrito na linguagem Java:

public class ClasseA {

protected int atr01 = 0;

private int atr02 = 0;

private int menor(int v1, int v2) {

if (v1>v2) return v2;

else return v2;

}

}

public interface InterfaceW {

public int procedimentoYY(int argumento);

public int procedimentoZZ(int argumento);

}

public class ClasseB extends ClasseA implements InterfaceW {

public int procedimentoXX(int argumento) {

atr01 = atr01 + argumento;

return atr01;

}

public int procedimentoYY(int argumento) {

atr02 = atr02 + argumento;

return atr02;

}

public int procedimentoZZ(int argumento) {

int resultado = this.menor(atr01, argumento);

return resultado;

}

}

Assinale a alternativa que indica todos os métodos da ClasseB que contêm erro.

I. O teste de unidade concentra o esforço de verificação na menor unidade de design de software. II. O teste de unidade concentra-se na lógica de processamento interno e nas estruturas de dados dentro dos limites de um componente. III. O teste de integração se concentra em ações visíveis pelo usuário e na saída reconhecível pelo usuário do sistema. IV. O teste de integração é uma técnica sistemática para a construção da arquitetura de software, ao mesmo tempo em que realiza testes para descobrir erros associados às interfaces.

I. fazer com que o resultado da matrícula passe a ter a opção de gerar o resultado em formato PDF, além da atual possibilidade de informar na tela; II. incluir funcionalidade para permitir que o trancamento de matrícula possa ser feito on-line; III. reorganização da hierarquia de herança das classes do programa; IV. criar classes no programa; V. remover classes do programa;

Assinale a alternativa que relaciona apenas procedimentos de manutenção que podem ser classificados como ações de refatoração (refactoring).

I. Comutadores (switches) que suportam cabos da categoria 6 (CAT-6) não suportam, necessariamente, cabos da categoria 5e (CAT-5e). II. Para que dois computadores se comuniquem com MTU acima de 1500 é necessário que os equipamentos que os interligam suportem quadros grandes. III. VLANs podem ser concentradas em túneis, chamados de “Q-in-Q” (padrão IEEE 802.1Q).

I. Contêineres permitem mapear diferentes portas do servidor hospedeiro para uma mesma porta de diferentes instâncias. II. A utilização de múltiplos snapshots de uma máquina virtual resulta em maior exigência de processamento de suas aplicações. III. É possível fazer snapshots da memória RAM de uma máquina virtual.

Considere um arquivo chamado dados.txt com o seguinte conteúdo:

0,012

1,0.2

2,100

3,1.0

Considere a execução do seguinte comando em Bash Linux:

cat dados.txt | grep "1.0" -m 1 | cut -d, -f2

Assinale a alternativa que contém o resultado do comando acima.

SELECT Cod-F FROM Funcionário, Supervisor WHERE Funcionário.Salário > Supervisor.Salário AND Funcionário.Cod-S = Supervisor.Cod-S

A alternativa que expressa corretamente a intenção dessa consulta é buscar os códigos:

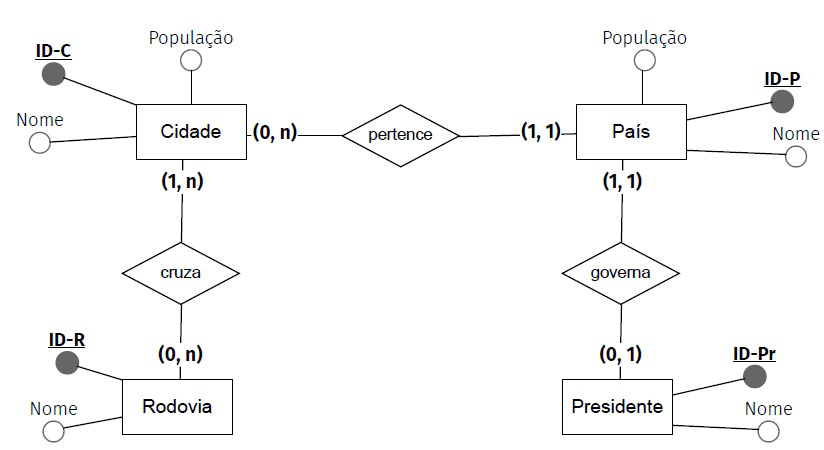

Com relação ao mapeamento desta modelagem MER para uma modelagem lógica relacional, é correto afirmar que: