Questões de Concurso Público Prefeitura de Juripiranga - PB 2024 para Agente Administrativo

Foram encontradas 5 questões

“ _______________________ é um tipo de ataque no qual o atacante se passa por uma fonte confiável para enganar o alvo e obter informações sensíveis ou causar algum tipo de dano.”

Sobre o mecanismo de busca da Google, analise os itens a seguir:

I. É possível fazer uma busca usando conteúdo textual como entrada.

II. É possível fazer uma busca usando áudio como entrada.

III. É possível fazer uma busca usando uma imagem como entrada, através da ferramenta “Google Lens”.

Está(ão) CORRETO(S):

I. Por uma questão de segurança, o Firefox sempre bloqueia a navegação a todos os sites que não suportem HTTPS.

II. O Firefox possui funcionalidade de sincronização do navegador, funcionalidade esta que permite um usuário continuar navegando de onde parou quando alternar entre computador, celular e tablet.

III. É possível configurar o mecanismo de busca padrão da barra de endereços do Firefox para mecanismos como o Google, Bing e Wikipedia.

Assinale a alternativa CORRETA:

Analise as descrições a seguir e assinale a alternativa que apresenta a SEQUÊNCIA CORRETA sobre os 5 pilares da segurança da informação:

I. Garante que as informações estejam acessíveis aos usuários autorizados quando precisarem.

II. Garante que não seja possível negar a autoria de uma ação ou mensagem.

III. Verifica a identidade dos usuários e a origem das informações.

IV. Garante que apenas pessoas autorizadas acessem as informações.

V. Assegura que as informações sejam precisas e confiáveis, livres de alterações não autorizadas.

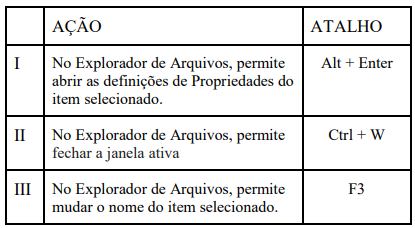

Sobre os atalhos disponibilizados no sistema operacional Windows 7, analise as combinações entre AÇÃO e ATALHO, e assinale a alternativa CORRETA: