Questões de Concurso Público TRT - 3ª Região (MG) 2009 para Técnico Judiciário - Tecnologia da Informação

Foram encontradas 60 questões

I. NETSTAT: apresenta algumas estatísticas e estado das conexões.

II. PING: permite verificar se a configuração TCP/IP está funcionando ou se um sistema TCP/IP remoto está disponível.

III. ROUTE: manipula a tabela de roteamento do computador, apresenta, remove e adiciona rotas.

IV. TRACERT: obtém o caminho que um pacote atravessa por uma rede de computadores até chegar ao destinatário.

Está correto o que se afirma APENAS em

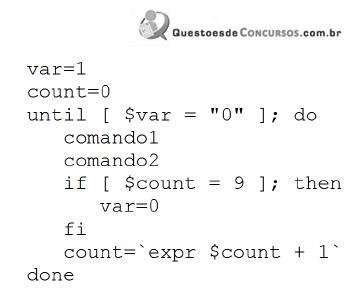

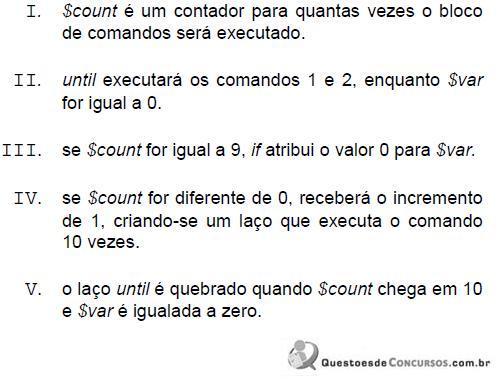

Interpretando o trecho de Shell script acima, tem-se que:

Está correto o que se afirma APENAS em

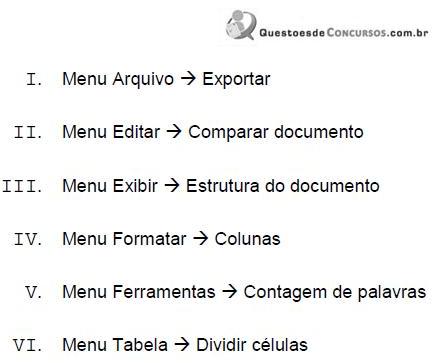

Está correto o que se afirma APENAS em

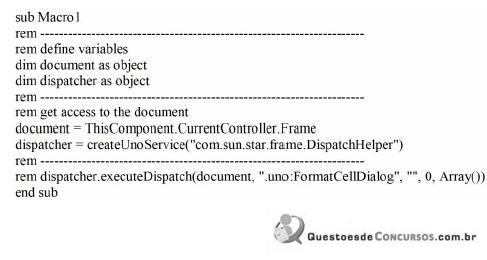

A correspondente macro do Microsoft Excel é