Questões de Concurso Público MPE-AP 2012 para Analista Ministerial - Tecnologia da Informação

Foram encontradas 60 questões

I. Propagação de vírus ou outros códigos maliciosos.

II. Ataques de engenharia social.

III. Modificações em um sistema, sem o conhecimento ou consentimento prévio de seu proprietário.

IV. Ocorrência de monitoramento indevido de troca de mensagens.

Constitui exemplos de incidente de segurança que deve ser reportado o que consta em:

O tipo de phishing citado no texto é conhecido como

O texto acima refere-se a firewall

A matriz citada no texto é conhecida como Matriz

I. A árvore é uma estrutura linear que permite repre- sentar uma relação de hierarquia. Ela possui um nó raiz e subárvores não vazias.

II. Na árvore binária o percurso permite a obtenção da sequência linear de seus nós. Na árvore binária de busca, um dos percursos permite que os nós sejam obtidos de forma ordenada.

III. O processo de balanceamento (estático ou dinâmico) otimiza a busca em árvores binárias, minimizando sua altura.

IV. Uma árvore-B não pode ser usada para armazenamento de dados em disco, pois necessita de um número maior de nós (maior altura) quando comparada a uma árvore binária.

Está correto o que se afirma em

Com base nos códigos apresentados e nos conceitos da orientação a objetos é correto afirmar:

I. O Web Application Deployment Descriptor é um arquivo XML que descreve as servlets e outros componentes que compõem a aplicação, juntamente com parâmetros de inicialização e restrições de segurança.

II. O Tomcat Context Descriptor é um arquivo que pode ser usado para definir opções de configuração específicas do Tomcat como loggers, data sources, configuração de gerenciamento de sessão etc.

As definições I e II referem-se, respectivamente, aos arquivos

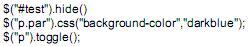

São instruções