Questões de Concurso Público MPE-MA 2013 para Técnico Ministerial - Tecnologia da Informação

Foram encontradas 60 questões

Ana precisa utilizar uma estrutura de dados para gerenciar trabalhos de impressão em uma impressora compartilhada por vários computadores em uma rede. As regras dessa estrutura devem permitir que os trabalhos sejam impressos na ordem em que forem enviados, ou seja, o primeiro a enviar um pedido de impressão deve ser o primeiro a ter sua solicitação atendida. Não deve ser permitido inserir pedidos de impressão no meio dos pedidos já realizados.

A estrutura de dados mais adequada para Ana utilizar é

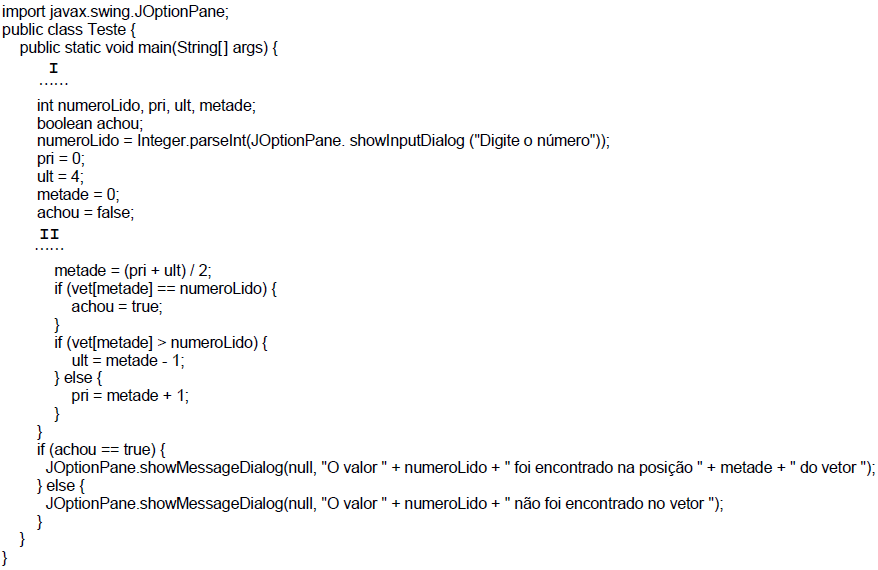

Atenção: Para responder à questão, considere o fragmento de pseudocódigo abaixo.

Considere ainda que:

− as variáveis numeroLido, pri, ult e metade são do tipo inteiro.

− a variável achou é do tipo lógico.

− vet é um vetor de inteiros que contém os seguintes valores 3, 5, 60, 80 e 98, nessa ordem.

− a primeira posição do vetor vet é zero (0).

Atenção: Para responder à questão, considere o fragmento de pseudocódigo abaixo.

Considere ainda que:

− as variáveis numeroLido, pri, ult e metade são do tipo inteiro.

− a variável achou é do tipo lógico.

− vet é um vetor de inteiros que contém os seguintes valores 3, 5, 60, 80 e 98, nessa ordem.

− a primeira posição do vetor vet é zero (0).

Considere o código-fonte a seguir que foi construído em Java para testar o fragmento de pseudocódigo apresentado no texto associado acima.

Baseado no pseudocódigo e na linguagem Java, as lacunas I e II são preenchidas correta e, respectivamente, com:

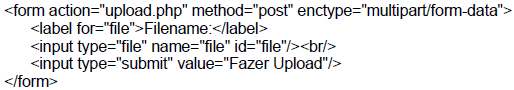

Considere um formulário criado na página de site desenvolvido com PHP para permitir que os usuários façam upload de arquivos:

No arquivo upload.php, as instruções utilizadas para se obter o nome e o tipo do arquivo, caso não ocorra erro são, respectivamente,

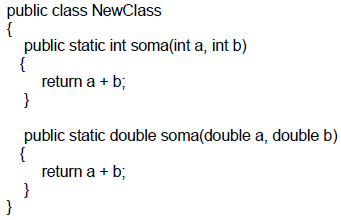

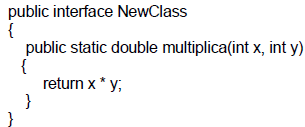

Considere uma aplicação Java que contém a seguinte classe:

Do método main de uma classe principal que faz parte da mesma aplicação é possível chamar o método soma por meio da instrução double valor=NewClass.soma(10.5, 8.5);

PORQUE

há sobrecarga do método soma na classe NewClass, ou seja, há duas ocorrências do método soma e ambos recebem dois parâmetros, porém, de tipos diferentes.

Acerca dessas asserções, é correto afirmar que

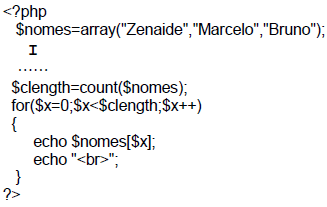

Considere o código PHP a seguir:

O comando que deve ser utilizado na lacuna I para colocar

os nomes em ordem alfabética crescente é

Em uma aplicação do Ministério Público que utiliza o modelo de arquitetura de três camadas (3-tier) há 3 classes:

− Classe 1 – Verifica se o menor tem pais vivos, sua situação social e se a ação de guarda já foi finalizada.

− Classe 2 – Representa uma tabela do banco de dados, possuindo os mesmos atributos que são campos na tabela. Por meio dessa classe é possível fazer o mapeamento de objetos da aplicação para a tabela do banco de dados.

− Classe 3 – Centraliza métodos para executar operações no Banco de Dados por meio da execução de instruções SQL.

Pode-se afirmar que

Considere o código-fonte a seguir criado na linguagem Java:

Pode-se afirmar que o código

Uma aplicação possui quatro classes: A, B, C e D. As classes A e B são subclasses de A. Nas classes A, B e C existem atributos diferentes e um método chamado verificarSaldo() com a mesma assinatura mas que executa operações que retornam valores do tipo double, porém, diferentes. A classe D é a classe principal. No interior do método main da classe D foram digitadas as seguintes instruções:

A obj = new B();

double v = obj.verificarSaldo();

A obj1 = new C();

double v1 = obj1.verificarSaldo();

Quando essas linhas foram executadas, a variável v recebeu o valor 100.00 e a variável v1 recebeu o valor 125.00.

Note que tanto obj como obj1 são objetos do tipo A, porém,

além de possuírem atributos diferentes, ao chamar o

método verificarSaldo() por meio desses objetos, o retorno

contido nas variáveis v e v1 foi diferente. Isso mostra

um exemplo de

Uma metodologia de governança e controles precisa servir a uma variedade de partes interessadas tanto internas como externas, cada uma com necessidades especificas:

As partes interessadas dentro da empresa (stakeholders) que procuram gerar valor a partir dos investimentos em TI são aqueles que

tomam decisões sobre investimentos

decidem sobre requisitos

As partes interessadas dentro e fora da empresa que fornecem serviços de TI são aqueles que

gerenciam a organização e os processos de TI

desenvolvem as capacidades

As partes interessadas dentro e fora da empresa que têm responsabilidades sobre controles/riscos são aqueles

com responsabilidades sobre segurança, confidencialidade e/ou riscos

que executam funções de conformidade

que

As lacunas I, II e III, são preenchidas correta e, respectivamente, por

O primeiro passo do processo de contagem por análise de pontos de função é determinar o tipo de contagem.

Contagem de pontos de função podem ser associadas a projetos ou aplicações e existem 3 tipos de contagem: Desenvolvimento, melhoria ou