Questões de Concurso Público TRT - 1ª REGIÃO (RJ) 2014 para Analista Judiciário - Tecnologia da Informação

Foram encontradas 60 questões

Casa térrea em terreno de 500 m2, 180 m2 de área construída, com 3 quartos (1 suíte), banheiro, salas para 3 ambientes, lavabo, copa-cozinha, área de serviço, quintal e vaga para 3 carros.

Para tanto, elaborou-se o seguinte programa:

< html >

< body >

comando x

< p > Casa térrea em terreno de 500 m2 , 180 m2 de área construída, com 3 quartos (1 suite), banheiro, salas para 3 ambientes, lavabo, copa-cozinha, área de serviço, quintal e vaga para 3 carros.< /p >

< /body >

< /html >

Supondo que a imagem da casa se encontre no arquivo casa123.jpg, um comando que poderia ser colocado no lugar do comando x, para apresentar o resultado desejado é:

< html > < body > <p> < a href = "#heading 1" > Parte 1</a > </p > < h 1 id = "heading1">Parte 1 do site </h1> <p> Texto da Parte 1 </p> </body> </html>

A função da 3ª e 4ª linhas é

O trecho de programa a seguir foi elaborado na linguagem HTML com JavaScript e será aberto por um navegador que as suporte.

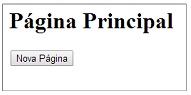

<html>

<body>

<h1>Página Principal</h1>

<form>

comando y

</form>

</body>

</html>

Após a sua execução, é exibido pelo navegador: