Questões de Concurso Público TRT - 14ª Região (RO e AC) 2016 para Técnico Judiciário - Tecnologia da Informação

Foram encontradas 60 questões

Com estes dados podem-se identificar e corrigir falhas da estratégia de segurança. Ao definir o que será registrado, é preciso considerar que quantidades enormes de registros podem ser inviáveis de serem monitoradas. Para auxiliar a gerência de segurança na árdua tarefa de análise, podem ser previamente definidas trilhas de auditoria mais simples e utilizados softwares especializados disponíveis no mercado, específicos para cada sistema operacional.

O texto refere-se

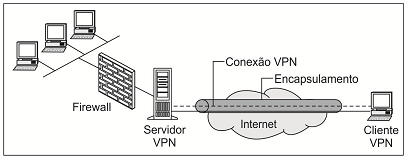

Considere a figura a abaixo.

Analisando a figura, um Técnico conclui corretamente:

Um Técnico precisa encontrar uma solução de segurança que seja capaz de realizar as ações:

− Enviar um alarme ao administrador;

− Derrubar pacotes maliciosos;

− Bloquear o tráfego a partir do endereço de origem;

− Redefinir a conexão.

A solução correta indicada pelo Técnico é utilizar um

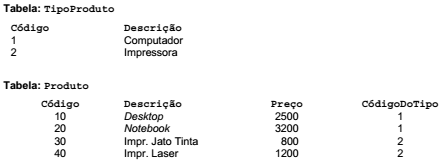

Considere as tabelas TipoProduto e Produto, abaixo, em um banco de dados adequadamente normalizado.

É possível concluir corretamente que